Мы официально выходим из эры универсального ИИ. Сегодня предприятиям требуются высокоспециализированные, ориентированные на конкретные роли инструменты для повышения реальной производительности, но они не могут позволить себе жертвовать безопасностью, контролем или управлением ради достижения этой цели.

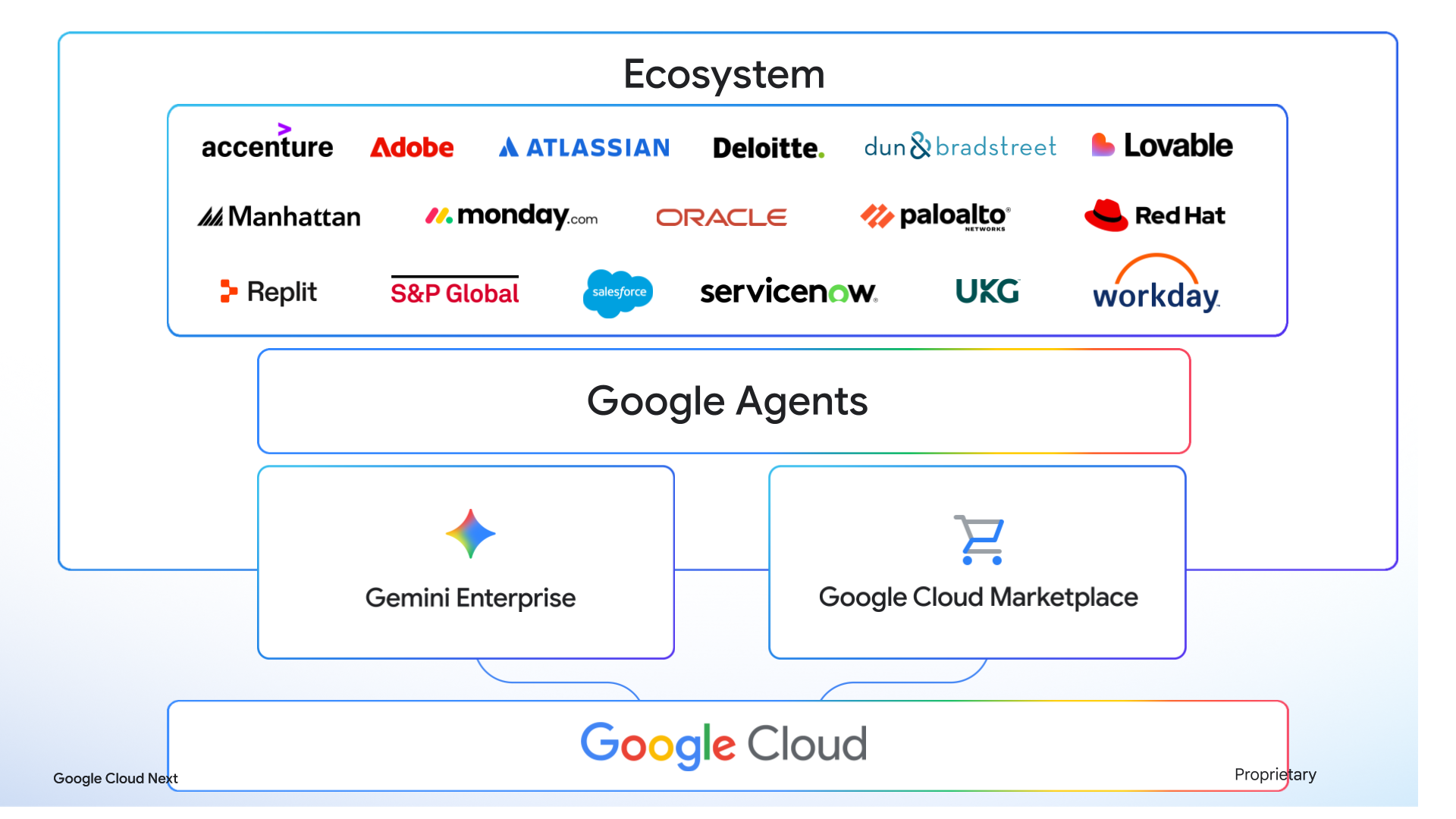

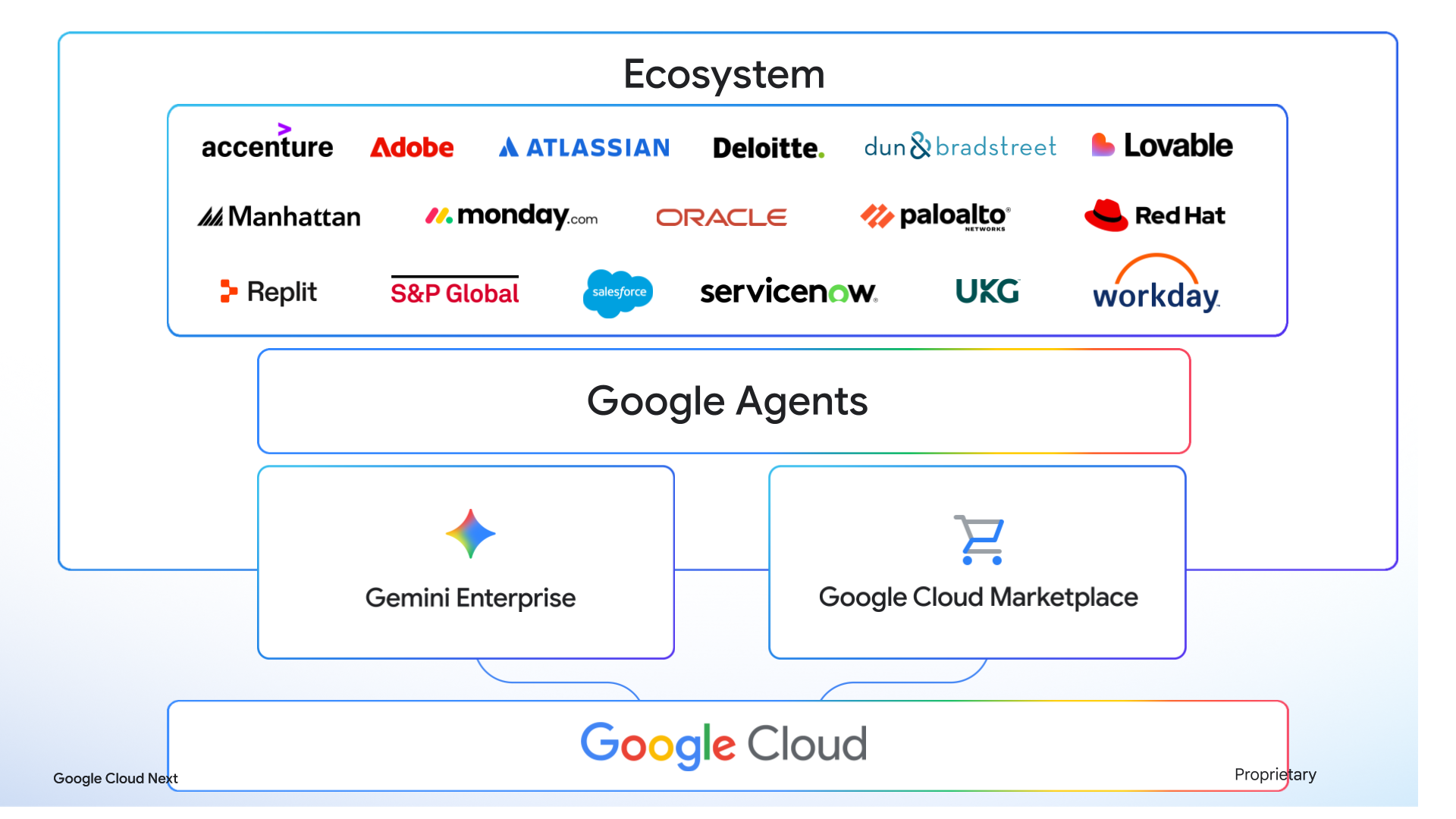

Что нового: Сегодня мы интегрируем агентов, созданных партнерами и доступных на нашем Agent Marketplace, непосредственно в Agent Gallery внутри приложения Gemini Enterprise. Это создаст мощный централизованный центр для поиска и управления специализированными решениями на основе ИИ от таких партнеров, как Accenture, Adobe, Atlassian, Deloitte, Lovable, Oracle, Palo Alto Networks, Replit, S&P Global, Salesforce, ServiceNow, Workday и многих других.

Почему это важно для вашего бизнеса: Благодаря миллионам платных пользователей в тысячах компаний, приложение Gemini Enterprise позволяет организациям автоматизировать сложные сквозные рабочие процессы в единой, унифицированной среде. Пять ключевых преимуществ включают:

- Отбросьте преувеличения относительно автономных агентов: рынок переполнен пассивными чат-ботами и жесткими рабочими процессами. Наши партнеры по Marketplace предлагают по-настоящему автономных агентов, способных выполнять сложные задачи от начала до конца. Они достигают этого, сочетая глубокий контекст и память, интеллектуальную координацию и безопасное использование инструментов.

- Высококвалифицированные агенты: Каждый представленный агент получает статус «Google Cloud Ready — Gemini Enterprise» только после прохождения строгой четырехэтапной оценки базовой функциональности, точности результатов, автономного выполнения и соответствия корпоративным стандартам.

- Встроенные средства защиты: платформа Gemini Enterprise Agent Platform присваивает каждому агенту криптографически защищенный идентификатор для обеспечения прозрачности аудита, а наши Agent Gateway и Model Armor активно проверяют трафик, гарантируя, что ваши данные никогда не будут использованы для обучения модели.

- Надежное управление ИТ: Чтобы сбалансировать производительность труда с жестким организационным контролем, мы создали Agent Gallery на основе безопасной двухэтапной модели управления. Сотрудники могут просматривать галерею и отправлять запросы на приобретение или доступ к агентам, которые соответствуют их потребностям, в то время как ИТ-отдел остается под полным контролем. Администраторы рассматривают все входящие запросы на утверждение или отклонение развертываний, сохраняя детальный контроль над тем, кто именно может взаимодействовать с каждым агентом в масштабах всей организации.

- Единая экосистема, устраняющая разрозненность: как правило, приобретение сторонних решений в области ИИ означает подключение разрозненных платформ. Наш подход устраняет это препятствие. Эти партнерские агенты созданы для работы непосредственно в рамках платформы Gemini Enterprise Agent Platform. Это означает, что сторонние агенты и внутренние пользовательские разработки сосуществуют в единой, целостной экосистеме, позволяя вашей организации масштабировать свои возможности в области ИИ без ущерба для инфраструктуры.

Возможности выхода на рынок для партнеров: Сегодня мы объявили о создании партнерского фонда в размере 750 миллионов долларов для развития агентских решений. Кроме того, партнеры могут получить доступ к портфелю запланированных корпоративных расходов в размере 240 миллиардов долларов и напрямую взаимодействовать с миллионами пользователей Gemini Enterprise в их повседневных рабочих процессах. Мы превращаем повседневный поиск пользователей в процесс закупок для ИТ-подразделений, стандартизируя контракты и ускоряя циклы закупок до 50%. Благодаря стимулам для торговых представителей Google к сотрудничеству с вами и увеличению объемов сделок у поставщиков Marketplace на 112%, сейчас самое подходящее время для разработки решений с использованием Google Cloud.

С чего начать:

Для клиентов: найдите этих агентов напрямую через Галерею агентов в приложении Gemini Enterprise. Начните 30-дневный пробный период уже сегодня.

docs.cloud.google.com/gemini/enterprise/docs/editions

Для партнеров: Воспользуйтесь преимуществами нашей системы быстрого развертывания агентов, которая обеспечивает четкий путь для внедрения, коммерциализации и обеспечения доступности агентов для пользователей Gemini Enterprise. Подайте заявку на участие в нашей программе AI Agents прямо сейчас.

cloud.google.com/marketplace/sell

Кроме того, сегодня мы запускаем конкурс Google for Startups AI Agents Challenge, в рамках которого будет организовано направление для стартапов, чьи агенты могут быть подготовлены для использования в Gemini Enterprise.

Познакомьтесь с агентами, которые ваша организация может начать использовать уже сегодня.

Acalvio: ShadowPlex Preemptive Cyberdefense Agent развертывает «медовые токены» в Cloud IAM и в облачных рабочих нагрузках для предотвращения атак ИИ-агентов на этапе разведки. Это помогает защитить облачные рабочие нагрузки от вредоносных или небезопасных действий агентов в режиме реального времени.

console.cloud.google.com/marketplace/product/acal-mkt-shadowplex-public/preemeptivesec-agenticai

Accenture: Система интеллектуального управления запасами в цепочке поставок (Supply Chain Inventory Intelligent Advisor) — это агентная система поддержки принятия решений на основе искусственного интеллекта, разработанная для эффективной оптимизации планирования и отслеживания запасов. Используя данные в реальном времени и ИИ, она предоставляет полезные аналитические данные для балансировки уровня обслуживания и минимизации избыточных запасов.

console.cloud.google.com/marketplace/product/louaosh-acn-ai-agent-marketpla/supplychaininventoryadvisor

Adobe: Adobe Marketing Agent для Gemini Enterprise связывает запросы на естественном языке с возможностями агентского взаимодействия с клиентами Adobe. Он обеспечивает мгновенный анализ эффективности кампаний, целевой аудитории и мониторинг взаимодействия с клиентами на базе Adobe, помогая командам работать эффективнее, не отрываясь от рабочего процесса.

console.cloud.google.com/marketplace/product/adbe-gcp0739/ama-gemini

Alteryx: Alteryx AI Insights Agent предоставляет аналитикам тщательно отобранные аналитические данные внутри Gemini Enterprise. Созданный на базе Alteryx One, этот инструмент позволяет аналитикам определять надежные наборы данных, а бизнес-пользователям просто задавать вопросы, чтобы получать проверенные и воспроизводимые ответы. Требуется подписка на Alteryx One.

console.cloud.google.com/marketplace/product/alteryx-public/ayx-ai-insights-agent

Ambiguous AI: Ambiguous Recruiting Coworker управляет коммуникацией с кандидатами, планированием многоэтапных собеседований и отслеживанием процесса отбора от подачи заявки до предложения о работе. Он работает в Gmail, Google Calendar, Google Sheets, Google Drive и других приложениях, вовлекая вас в принятие ключевых решений.

console.cloud.google.com/marketplace/product/ambiguous-public/ambiguous-recruiter

Amdocs: Агент по работе с клиентами в телекоммуникационной отрасли автономно решает сложные проблемы обслуживания клиентов по цифровым каналам и через контакт-центры. Сочетая Amdocs Cognitive Core с Gemini Enterprise for CX, он анализирует, координирует и выполняет сквозные процессы в телекоммуникационной отрасли, повышая скорость решения проблем, экономическую эффективность и удовлетворенность клиентов.

console.cloud.google.com/marketplace/product/gcppublic-mp-adl-55984733/amdocsagent.endpoints.gcppublic-mp-adl-55984733.cloud.googt

AODocs: AODocs AI Agent предоставляет мгновенные и достоверные ответы, основанные исключительно на последних проверенных версиях контролируемых документов. Он поддерживает различные сценарии использования, включая стандартные операционные процедуры (СОП), технические спецификации, правовые нормы и процедуры управления рисками.

console.cloud.google.com/marketplace/product/aodocs-public/aodocs-aida-agent

Articul8 AI: Articul8 Table Understanding Agent преобразует сложные документы в готовые к анализу табличные данные. Он восстанавливает иерархическую структуру и связи, которые не удается обнаружить традиционным методам оптического распознавания символов (OCR), для точного анализа. Articul8 Diagram Understanding Agent преобразует сложные диаграммы в структурированные данные, интерпретируя символы и пространственные связи для автоматизированного анализа и бесшовной интеграции в рабочие процессы.

console.cloud.google.com/marketplace/product/articul8-public/table-understanding

console.cloud.google.com/marketplace/product/articul8-public/diagram-understanding

Ascendo: Ascendo AI Agent помогает командам, работающим с критически важной инфраструктурой, автоматизировать рабочие процессы, улучшить диагностику и сократить количество обращений на местах. Анализируя журналы, телеметрию и руководства по обслуживанию, он рекомендует оптимальные действия для более быстрого и точного принятия решений в сложных средах обслуживания.

console.cloud.google.com/marketplace/product/ascendo-ai-public/resolution-ai-agent

Atlassian: Rovo — это ИИ-помощник для командной работы, органично интегрированный в Jira, Confluence и другие ваши инструменты. Созданный на основе Atlassian Teamwork Graph, он выявляет знания, автоматизирует задачи и предпринимает интеллектуальные действия, помогая командам получать контекст, работать быстрее и оставаться согласованными.

console.cloud.google.com/marketplace/product/gcp-ec12b440/atlassian-rovo-agent

AutoCIO: Управляющие портфелями и инвестиционные команды используют финансовый прогнозирующий агент AutoCIO для разработки, оптимизации и управления портфелями. Он автоматизирует сквозные рабочие процессы, предоставляет прогнозные сигналы по более чем 50 000 ценных бумаг и позволяет создавать стратегии в режиме реального времени с высокой степенью индивидуализации с помощью подсказок на естественном языке.

console.cloud.google.com/marketplace/product/arabesque-ai-public/autocio-financial-forecasting-agent

Avalara: Avi Agent — это шлюз на основе искусственного интеллекта для автоматизации налогового учета и соблюдения нормативных требований. Созданный на платформе Agentic от Avalara, он интеллектуально координирует работу внешних систем и агентов по соблюдению нормативных требований, позволяя мгновенно и безопасно рассчитывать налоги, подавать налоговые декларации и управлять выставлением счетов.

console.cloud.google.com/marketplace/product/avalara-public/avalara-avi-agent

Предыстория: Backstory Revenue Answers Agent информирует руководителей отделов продаж о происходящем по любому клиентскому счету, выявляет риски сделок и предлагает необходимые действия. Это достигается за счет синтеза данных CRM, активности взаимодействия, отношений с заинтересованными сторонами и новостей компании в практические рекомендации.

console.cloud.google.com/marketplace/product/aagent-for-a2a/backstory-revenue-answers-agent

Botcopy: TrueQ — это система анализа на основе ИИ для государственных контакт-центров, позволяющая руководителям понимать и улучшать производительность разговорного ИИ в приложении Gemini Enterprise. Она выявляет закономерности в диалогах, триггеры эскалации и пробелы в знаниях для повышения уровня автоматизации, укрепления управления и снижения затрат на поддержку.

console.cloud.google.com/marketplace/product/botcopy-production/bcanalyst

Carto: Carto Site Selection AI Agent помогает предприятиям анализировать и визуализировать потенциальные коммерческие площадки с помощью пространственной аналитики. Пользователи задают вопросы в диалоговом режиме о пешеходном потоке, демографических данных или конкурентах, а результаты автоматически используются для проведения всестороннего анализа местоположения.

console.cloud.google.com/marketplace/product/carto-agentspace-agents-poc/carto-site-selection-ai-agent

Corvic AI: Corvic AI Agent подключается к корпоративным данным и предоставляет готовую к использованию аналитическую информацию для принятия решений — без необходимости создания конвейеров обработки данных и их проектирования. Примеры применения включают преобразование сигналов конкурентов и данных о рыночных тенденциях в полезную аналитическую информацию, анализ первопричин и автоматизацию поддержки клиентов.

console.cloud.google.com/marketplace/product/corvicai-public/corvic-ai-agent

Cotality: Аналитический агент Cotality Payoff Analysis Agent помогает ипотечным кредиторам повысить уровень удержания клиентов и сократить объемы погашения кредитов. Анализируя выдачу и погашение кредитов, он предоставляет полезную информацию для понимания эффективности возврата средств, поведения заемщиков и конкурентной среды.

console.cloud.google.com/marketplace/product/clgx-datalisting-app-prd-6d17/payoff-analysis-agent-v2

Crescendo Lab Ltd.: DAAC AI Agent преобразует сложные данные в действенные стратегии роста для маркетинга и продаж. Используя естественный язык, он мгновенно предоставляет аналитические данные в диалоговом режиме и автоматизированные панели мониторинга, эффективно исключая ручную отчетность и догадки.

console.cloud.google.com/marketplace/product/cresclab-ai-internal/cresclab-daac

Deloitte: Пакет программного обеспечения Tariff Management Agentic Suite автоматизирует рабочие процессы таможенного регулирования с помощью субагентов, которые обрабатывают документацию, извлекают атрибуты и сверяют тарифы с представленными данными. Он выявляет расхождения, обеспечивая полное охват аудита, исключая ручную работу и возмещая незамеченные затраты.

console.cloud.google.com/marketplace/product/us-con-gcp-sbx-0000427-020625/deloitte-tariff-audit-agent-01

Devoteam: Demand Sensing Agent помогает руководителям повысить точность прогнозирования и оптимизировать запасы. Он анализирует данные о продажах и рыночные сигналы в режиме реального времени, предоставляя мгновенную информацию о спросе и позволяя вносить упреждающие корректировки. Request for Proposal Agent помогает отделам продаж составлять предложения, используя централизованные знания для быстрого создания адаптированных и соответствующих требованиям проектов предложений.

console.cloud.google.com/marketplace/product/devoteam-public/demand-sensing-agent

console.cloud.google.com/marketplace/product/devoteam-public/rfpat

Dun & Bradstreet: Агент проверки бизнеса Dun & Bradstreet обеспечивает надежную проверку бизнеса в приложении Gemini Enterprise. Используя проверенные данные Dun & Bradstreet, он сопоставляет компании с номером DUNS и проверяет атрибуты идентификации, позволяя командам, работающим непосредственно с клиентами, действовать быстрее и сосредоточиться на исключениях.

console.cloud.google.com/marketplace/product/prod-dnb-mp-saas-publicae85678/business-verification-a2a

Dynatrace: Dynatrace для Gemini Enterprise интегрирует ИИ-агентов с данными мониторинга Dynatrace через платформу Gemini Enterprise Agent Platform и протокол A2A. Это позволяет получать информацию о производительности, инфраструктуре и пользовательском опыте в режиме реального времени, плавно улучшая рабочие процессы ИИ и обеспечивая при этом безопасность и соответствие корпоративным стандартам.

console.cloud.google.com/marketplace/product/dynatrace-marketplace-prod/dynatrace-for-gemini-enterprise

Enigma: Enigma KYB Agent предоставляет командам по соблюдению нормативных требований мгновенную проверку бизнеса на основе искусственного интеллекта, подкрепленную достоверной информацией о компании из более чем 100 миллионов регистраций и авторитетных государственных реестров, а также списками наблюдения за санкциями и сигналами о транзакциях в режиме реального времени.

console.cloud.google.com/marketplace/product/gcp-agent-listings/enigma-kyb-agent

Eon: Eon AI Agent позволяет командам, работающим с облачной инфраструктурой, оптимизировать операции по защите данных. Он подключает учетные записи Google Cloud, запускает обнаружение ресурсов, отслеживает защищенные ресурсы, контролирует задания резервного копирования и проверяет статус восстановления — все это посредством естественного диалога, заменяя ручные рабочие процессы в консоли.

console.cloud.google.com/marketplace/product/eon-marketplace-public/eon-ai-assistant

EPAM: Creative Conductor Marketing Agent превращает креативные брифы в качественные рекламные видеоролики. Он координирует работу специализированных суб-агентов по визуальному оформлению, озвучиванию и музыке, объединяя все материалы в итоговый файл MP4 для быстрого, масштабируемого и высококачественного создания маркетингового контента.

console.cloud.google.com/marketplace/product/epam-mp-viven/epam-creative-conductor-agent

Exa AI: Exa Agent предоставляет сотрудникам веб-интерфейс в режиме реального времени, превращая его в базу данных с возможностью поиска по коду, людям и компаниям. Он осуществляет поиск по миллиардам страниц, ускоряя такие задачи, как разработка инструментов для разработчиков, подбор персонала и анализ рынка.

console.cloud.google.com/marketplace/product/exa-public/exa-agent

Foxtrot Communications: Forge — агент искусственного интеллекта, помогающий командам отказаться от ручной разработки конвейеров ETL. Подключите любой API, и Forge автоматически предоставит чистые, нормализованные, готовые к анализу наборы данных, сократив время получения результатов до минут и освободив инженеров для сосредоточения на стратегических инициативах.

console.cloud.google.com/marketplace/product/foxtrot-communications-public/forge-ai

Genpact (UK) Ltd: Genpact Finance One – Revenue Lens и PnL Agents – это набор агентов, созданных на основе Google ADK и протокола A2A, позволяющий пользователям финансового отдела получать полезную информацию из данных о доходах и прибылях и убытках посредством диалогов на естественном языке в Gemini Enterprise.

console.cloud.google.com/marketplace/product/gch-us-prod-dtai-genpact-public/genpactfinanceonerevenuelensagents

Genspark: Genspark AI Agent превращает многоэтапную работу в готовые результаты с помощью одного запроса, объединяя поиск, взаимодействие с веб-ресурсами, генерацию контента и создание медиафайлов. Он помогает пользователям проводить исследования, создавать документы и автоматизировать рабочие процессы с помощью единого агента, созданного для реальной работы.

console.cloud.google.com/marketplace/product/genspark-public/genspark

HCLTech: HCLTech ITOps Agent — это решение, созданное на базе Google Cloud и платформы HCLTech AI Force, которое обеспечивает автономные ИТ-операции в ServiceNow. Используя естественный язык, оно сортирует инциденты, отображает соответствующие стандартные операционные процедуры и обеспечивает управляемое устранение неполадок для повышения общей эффективности, согласованности и производительности.

console.cloud.google.com/marketplace/product/hcltech-marketplace-public/itopsservicenow

далее

hosting.kitchen/cloud-google-com/2-razvitie-agentskogo-predprinimatelstva-predstaviteli-biznesa-i-promyshlennosti-prihodyat-v-gemini-enterprise.html