Апрель — конкурс ИИ-видео, новые фичи S3-хранилища и подборка рейтинговых статей с Хабра

«Поехали!» — сказал Гагарин и полетел. Вдохновившись его подвигом, мы тоже решили поднапрячься и в апреле выложились на полную: доделали задачи, закрыли спринты, выкатили в релиз пару фич.

Теперь со спокойной душой можно на майских проводить нагрузочное тестирование мангала, мигрировать в горизонтальное положение или просто уйти в офлайн и не отсвечивать.

Специально для таких ситуаций мы подготовили наш апрельский дайджест. Собрали самое интересное для релакса на праздниках: гайды, чтобы с кайфом поковыряться в настройках, а ещё — статьи о физике и психологии для разговоров с друзьями за шашлычком.

А спринты, дедлайны, собрания — уже после майских.

Как установить Minecraft-сервер

Майские — отличный повод собраться с друзьями и поиграть в любимую игру. Подготовили инструкцию: как создать свой Minecraft-сервер, учесть подключение множества игроков и собрать огромный общий мир.

firstvds.ru/technology/kak-sozdat-i-nastroit-minecraft-server-na-ubuntu

Как сделать сайт-портфолио бесплатно без знания кода и конструкторов с помощью ИИ

Пошагово объясняем, как создать кастомный сайт с помощью ИИ на примере одностраничного портфолио. Технический бэкграунд необязателен — достаточно чётко формулировать задачи для нейросети и следовать её подсказкам в чате.

firstvds.ru/blog/kak-sdelat-sayt-besplatno-bez-znaniya-koda-i-konstruktorov-s-pomoschyu-ii

Что такое фишинг и как он изменился в 2026 году

Провели небольшое исследование о том, как развитие технологий и нейросетей помогает мошенникам придумывать новые схемы и почему привычные способы защиты перестали быть надёжными. В статье — примеры атак и несколько советов, как защититься от фишинга в новых условиях.

firstvds.ru/blog/chto-takoe-fishing-i-kak-izmenilsya-v-2026-godu

Habr: самое интересное за апрель

Отобрали статьи с Хабра, которые зацепили читателей. Сами залипли, пока читали. В подборке рассказываем, как запустить свою нейросеть на домашнем компьютере, зачем HR-специалисту разбираться в Warhammer и как это помогает понимать коллег, почему в физике элементарных частиц наступил кризис и как в 1844 году появился аналог онлайн-шахмат.

Ищем авторов для блога на Хабр

Подготовьте статью на одну из специальных тем или отправьте материал на тему месяца. И если ваша статья подойдёт для блога, вы получите повышенный гонорар.

Тема мая: электроника для начинающих.

firstvds.ru/avtoram

Новости апреля

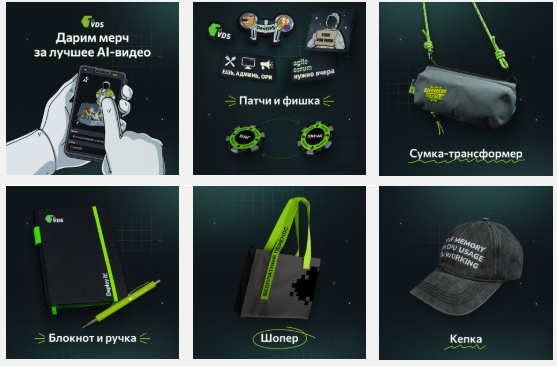

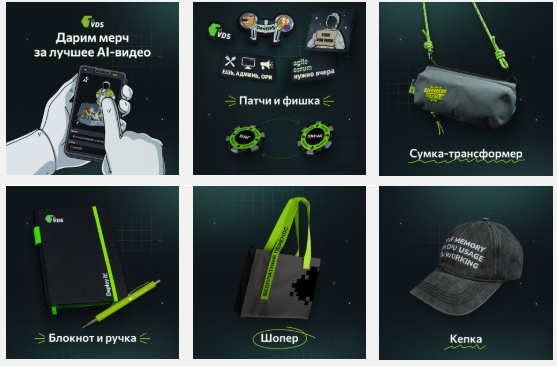

Джон и кот в космосе: конкурс ИИ-видео

На днях запустили конкурс на лучший нейросетевой ролик про космические приключения кота и Джона. Победителям подарим крутой сет — шоппер, кепка, сумка-трансформер, блокнот с ручкой и патчи.

Чтобы поучаствовать в конкурсе, нужно подписаться на наш тг-канал, сгенерировать короткое видео с помощью ИИ и выложить в комментариях под постом до 3 мая включительно.

4 мая выберем пятерых лучших авторов по количеству реакций (лайков) под видео. Полёт фантазии не ограничиваем, но просим не вылетать за орбиту приличия :)

Дерзайте и выигрывайте классные призы!

t.me/TakeFirstNews

t.me/TakeFirstNews/1318

Новые фичи в S3-хранилище: мультипарт-загрузка и подключение домена с SSL

Продолжаем вести работы по улучшению S3 хранилища.

Добавили мультипарт-загрузку, при которой файл делится на части и качается параллельно в несколько потоков. Такой подход позволяет увеличить скорость передачи больших файлов. Другие плюсы:

День рождения CLO: последний день кешбэка

Проекту CLO исполнилось 6 лет! В честь этого события дарим своим клиентам кешбэк 25%. Чтобы его получить:

1. Пополните баланс в Личном кабинете до 23:59 30 апреля.

2. Введите промокод BDAYCLO на странице «Баланс и расходы» → нажмите «Активировать». Кешбэк начислится автоматически.

Сегодня последний день акции.

Топ новостей из мира безопасности

Обнаружено 113 уязвимостей в Rust Coreutils

В Rust Coreutils (uutils), которые используются в Ubuntu, независимый аудит выявил 113 уязвимостей, включая критические. В связи с этим в Ubuntu 26.04 от GNU Coreutils вернули утилиты cp, mv и rm.

Наиболее опасные уязвимости позволяют злоумышленнику выполнить код с правами root или разрушить систему:

www.opennet.ru/opennews/art.shtml?num=65278

Ошибка в API IndexedDB позволяет сайтам отслеживать действия пользователей Firefox и Tor Browser

В браузерах на движке Gecko (Firefox, Tor Browser и др.) нашли уязвимость (CVE-2026-6770). Она позволяет сайтам создавать уникальный отпечаток браузера и отслеживать активность пользователя на сайтах.

Атака работает так. Сайты создают через IndexedDB один и тот же набор баз данных. Затем вызывают метод indexedDB.databases(), который возвращает список этих баз. Их порядок не зависит от имён или времени создания, а определяется внутренним устройством конкретного экземпляра браузера. Для каждого запущенного браузера этот порядок свой, но он одинаков для всех сайтов, которые пользователь открывает в рамках одной сессии. Порядок сохраняется до перезапуска браузера, и на него не влияют очистка локальных хранилищ или смена Tor-цепи («New Identity»). Атака работает даже в режиме приватного просмотра.

Уязвимость уже исправлена. Чтобы защититься, обновите браузер до версии:

Критические уязвимости в Chrome

В Chrome нашли 5 критических уязвимостей, которые позволяют обойти песочницу и выполнить вредоносный код в системе. Кроме того, браузер оказался уязвим для множества методов скрытой идентификации пользователей.

Критические уязвимости связаны с выходом за границы буфера в компонентах ANGLE и Skia, а также с обращением к уже освобождённой памяти (use-after-free) в механизме предварительной отрисовки Prerender, в XR-компонентах для виртуальной реальности и в реализации Proxy-объектов.

Методы скрытой идентификации собирают косвенные признаки: разрешение экрана, установленные шрифты, MIME-типы, заголовки HTTP/2 и HTTP/3, особенности отрисовки через WebGL, Canvas и WebGPU, утечку локального IP через WebRTC, список поддерживаемых расширений TLS, отображение Emoji, показания датчиков, подключённые Bluetooth/USB/HID-устройства, производительность системы, CSS-правила, историю посещений и даже установленные расширения браузера. Также используются «суперкуки» — например, кэш иконок Favicon или база автозаполнения форм. В Chrome почти нет встроенной защиты от таких методов.

Чтобы защититься от вероятных атак, обновите Chrome до версии 147.0.7727.101. Для блокировки скрытой идентификации можно установить браузерные дополнения, которые используют скрипты обработки контента, отладочный API (chrome.debugger) и перехват сетевых запросов (chrome.webRequest).

www.opennet.ru/opennews/art.shtml?num=65219

Уязвимость во Flatpak, позволяющая выполнить код вне изолированного окружения

Опубликованы корректирующие выпуски Flatpak 1.16.4 и 1.17.4, в которых устранена критическая уязвимость (CVE-2026-34078, 9.3 из 10), позволяющая вредоносному приложению обойти sandbox-изоляцию, получить доступ к файлам основной системы и выполнить произвольный код вне изолированного окружения.

Сервис flatpak-portal позволяет приложению указывать в опции sandbox-expose пути, которые могут быть символическими ссылками на произвольные части ФС. Сервис раскрывает ссылку и монтирует целевой путь в sandbox-окружение, давая доступ на чтение и запись к файлам хост-системы. Для выполнения кода можно, например, добавить автозапускаемый скрипт (вроде ~/.bashrc) или изменить ~/.ssh/authorized_keys.

Чтобы защитить свои системы, отключите сервис flatpak-portal командой:

www.opennet.ru/opennews/art.shtml?num=65170

Две угрозы в экосистеме Python

В апреле выявили две важные уязвимости.

В стандартных библиотеках сжатия CPython (lzma, bz2, gzip) нашли критическую уязвимость (CVE-2026-6100, 9.1 балла). При распаковке специально оформленных данных и нехватке памяти может возникнуть обращение к уже освобождённой памяти (use-after-free), что приводит к утечке информации или выполнению кода атакующего. Подробности можно почитать здесь. Исправление пока только в виде патча.

Вторая проблема — атака на цепочку поставок. В пакет elementary-data (1,1 млн загрузок в месяц) через скомпрометированный GitHub Actions внедрили вредоносный код. В релизе 0.23.3, доступном для скачивания более 11 часов, при установке активировался base64-код. Он похищал SSH-ключи, данные из переменных окружения, пароли от БД, учётные данные от облачных сервисов (AWS, GCP, Azure, K8s), криптокошельки и другую конфиденциальную информацию. Подробнее здесь.

www.opennet.ru/opennews/art.shtml?num=65202

github.com/python/cpython/pull/148396

www.opennet.ru/opennews/art.shtml?num=65313

Бэкдор в 30 плагинах WordPress мог заразить тысячи сайтов через штатные обновления

Специалисты по ИБ обнаружили, что более 30 плагинов WordPress из пакета EssentialPlugin скомпрометированы. Выяснилось, что в них ещё в 2025 году внедрили бэкдор, который через штатные обновления распространился на тысячи (потенциально сотни тысяч) сайтов. Недавно малварь активировали.

После активации бэкдор связывался с внешним сервером (используя адресацию через Ethereum-блокчейн) и скачивал файл wp-comments-posts.php, который встраивал вредоносный код в wp-config.php. По команде злоумышленников малварь генерировала спам-ссылки, редиректы и фейковые страницы, видимые только Googlebot. Бэкдор активировался при условии, что эндпоинт analytics.essentialplugin.com возвращал вредоносный контент.

Сейчас скомпрометированные плагины заблокированы, WordPress.org отправил принудительное обновление, нейтрализующее бэкдор и обрывающее связь с C2. Однако оно не очищает wp-config.php — файл нужно проверить вручную. Также следует искать файл wp-comments-posts.php (не путать с легитимным wp-comments-post.php). Малварь может скрываться и в других местах.

xakep.ru/2026/04/17/essentialplugin-backdoor/

CrystalX RAT: новый MaaS-троян для кражи данных и пранков над жертвами

Эксперты «Лаборатории Касперского» обнаружили троян удалённого доступа CrystalX RAT (ранее назывался Webcrystal RAT). Вредонос распространяется по модели MaaS (Malware-as-a-Service) и нацелен преимущественно на российских пользователей. Он совмещает функции RAT, стилера, кейлоггера, клиппера и шпионского ПО, а также умеет выполнять prankware-действия (менять обои и кнопки мыши, переворачивать экран, отправлять сообщения жертве). У малвари есть собственный телеграм-канал и даже YouTube-аккаунт с видео, которые обучают использованию вредоноса.

Панель управления CrystalX позволяет клиентам собирать собственную уникальную версию трояна с широкими возможностями настройки: можно включить фильтрацию жертв по стране, выбрать иконку для исполняемого файла, подключить защиту от анализа и другие опции.

Готовый имплант сжимается с помощью zlib, а затем шифруется потоковым шифром ChaCha20 с 256‑битным ключом и 96‑битным одноразовым кодом. Кроме того, CrystalX умеет обнаруживать виртуальные машины и проверять, не запущен ли он в тестовой или отладочной среде, что затрудняет его обнаружение.

После заражения вредонос крадёт учётные данные из Steam, Discord, телеграма и всех браузеров на движке Chromium, а также мониторит буфер обмена, подменяя скопированные адреса криптокошельков на адреса злоумышленников. Троян оснащён клавиатурным шпионом (кейлоггером) и обеспечивает полный удалённый контроль над устройством жертвы: доступ к экрану, камере и микрофону с возможностью записи видео и звука. Помимо этого, CrystalX может выполнять пранк-функции.

Для защиты от трояна специалисты рекомендуют стандартные меры цифровой гигиены:

Теперь со спокойной душой можно на майских проводить нагрузочное тестирование мангала, мигрировать в горизонтальное положение или просто уйти в офлайн и не отсвечивать.

Специально для таких ситуаций мы подготовили наш апрельский дайджест. Собрали самое интересное для релакса на праздниках: гайды, чтобы с кайфом поковыряться в настройках, а ещё — статьи о физике и психологии для разговоров с друзьями за шашлычком.

А спринты, дедлайны, собрания — уже после майских.

Как установить Minecraft-сервер

Майские — отличный повод собраться с друзьями и поиграть в любимую игру. Подготовили инструкцию: как создать свой Minecraft-сервер, учесть подключение множества игроков и собрать огромный общий мир.

firstvds.ru/technology/kak-sozdat-i-nastroit-minecraft-server-na-ubuntu

Как сделать сайт-портфолио бесплатно без знания кода и конструкторов с помощью ИИ

Пошагово объясняем, как создать кастомный сайт с помощью ИИ на примере одностраничного портфолио. Технический бэкграунд необязателен — достаточно чётко формулировать задачи для нейросети и следовать её подсказкам в чате.

firstvds.ru/blog/kak-sdelat-sayt-besplatno-bez-znaniya-koda-i-konstruktorov-s-pomoschyu-ii

Что такое фишинг и как он изменился в 2026 году

Провели небольшое исследование о том, как развитие технологий и нейросетей помогает мошенникам придумывать новые схемы и почему привычные способы защиты перестали быть надёжными. В статье — примеры атак и несколько советов, как защититься от фишинга в новых условиях.

firstvds.ru/blog/chto-takoe-fishing-i-kak-izmenilsya-v-2026-godu

Habr: самое интересное за апрель

Отобрали статьи с Хабра, которые зацепили читателей. Сами залипли, пока читали. В подборке рассказываем, как запустить свою нейросеть на домашнем компьютере, зачем HR-специалисту разбираться в Warhammer и как это помогает понимать коллег, почему в физике элементарных частиц наступил кризис и как в 1844 году появился аналог онлайн-шахмат.

- Свой ИИ без облаков: практический гайд по llama.cpp + Qwen

- HR, Примархи, Империум человечества: как 40-тысячный психоанализ помогает мне понимать команду

- Кризис в физике элементарных частиц: есть ли свет в конце туннеля?

- Онлайн-шахматы до интернета: партия по телеграфу в 1844 году

Ищем авторов для блога на Хабр

Подготовьте статью на одну из специальных тем или отправьте материал на тему месяца. И если ваша статья подойдёт для блога, вы получите повышенный гонорар.

Тема мая: электроника для начинающих.

firstvds.ru/avtoram

Новости апреля

Джон и кот в космосе: конкурс ИИ-видео

На днях запустили конкурс на лучший нейросетевой ролик про космические приключения кота и Джона. Победителям подарим крутой сет — шоппер, кепка, сумка-трансформер, блокнот с ручкой и патчи.

Чтобы поучаствовать в конкурсе, нужно подписаться на наш тг-канал, сгенерировать короткое видео с помощью ИИ и выложить в комментариях под постом до 3 мая включительно.

4 мая выберем пятерых лучших авторов по количеству реакций (лайков) под видео. Полёт фантазии не ограничиваем, но просим не вылетать за орбиту приличия :)

Дерзайте и выигрывайте классные призы!

t.me/TakeFirstNews

t.me/TakeFirstNews/1318

Новые фичи в S3-хранилище: мультипарт-загрузка и подключение домена с SSL

Продолжаем вести работы по улучшению S3 хранилища.

Добавили мультипарт-загрузку, при которой файл делится на части и качается параллельно в несколько потоков. Такой подход позволяет увеличить скорость передачи больших файлов. Другие плюсы:

- При сбое вы сможете продолжить загрузку с того же места, где она прервалась.

- Загружать можно что угодно — от бэкапа базы данных до архива проекта с десятками тысяч мелких файлов. Технология адаптируется под ваш файл, а не наоборот.

- Система распределяет нагрузку. Это позволяет загружать большие файлы, не «подвешивая» всю сеть и не мешая другой работе.

- При сбое вы сможете продолжить загрузку с того же места, где она прервалась.

- Загружать можно что угодно — от бэкапа базы данных до архива проекта с десятками тысяч мелких файлов. Технология адаптируется под ваш файл, а не наоборот.

- Система распределяет нагрузку. Это позволяет загружать большие файлы, не «подвешивая» всю сеть и не мешая другой работе.

- Вместо ссылок провайдера пользователи видят ваш официальный адрес. С технической стороны это позволяет исключить возникновение предупреждений безопасности в браузерах.

- При размещении статического сайта в бакете свой домен и SSL-сертификат делают хранилище полноценным веб-ресурсом, который работает как самостоятельный проект.

- Вместо ссылок провайдера пользователи видят ваш официальный адрес. С технической стороны это позволяет исключить возникновение предупреждений безопасности в браузерах.

- При размещении статического сайта в бакете свой домен и SSL-сертификат делают хранилище полноценным веб-ресурсом, который работает как самостоятельный проект.

День рождения CLO: последний день кешбэка

Проекту CLO исполнилось 6 лет! В честь этого события дарим своим клиентам кешбэк 25%. Чтобы его получить:

1. Пополните баланс в Личном кабинете до 23:59 30 апреля.

2. Введите промокод BDAYCLO на странице «Баланс и расходы» → нажмите «Активировать». Кешбэк начислится автоматически.

Сегодня последний день акции.

Топ новостей из мира безопасности

Обнаружено 113 уязвимостей в Rust Coreutils

В Rust Coreutils (uutils), которые используются в Ubuntu, независимый аудит выявил 113 уязвимостей, включая критические. В связи с этим в Ubuntu 26.04 от GNU Coreutils вернули утилиты cp, mv и rm.

Наиболее опасные уязвимости позволяют злоумышленнику выполнить код с правами root или разрушить систему:

- chroot: если пользователь может писать в новый корень, он подставляет свои NSS-библиотеки (из-за того, что chroot() срабатывает раньше сброса привилегий и загрузки модулей NSS).

- mkfifo: при попытке создать именованный канал в существующем файле утилита не завершается, а меняет права этого файла на 644 (rw-r--r--), открывая доступ к файлам, для которых не было разрешено чтение.

- chmod: обход защиты --preserve-root через путь /../ или символическую ссылку на корень — можно рекурсивно изменить права доступа во всей ФС.

- rm: обработка любых сокращений опции --no-preserve-root (например, rm -rf --n /), а также подстановка символической ссылки на / или пути ./, /// для удаления текущего каталога.

- kill: указание идентификатора процесса -1 отправляет сигнал сразу всем процессам в системе.

- Также выявлено много уязвимостей класса TOCTOU (состояния гонки), когда между проверкой и операцией подменяют файл на символическую ссылку — это позволяет, например, перезаписать произвольные файлы из скриптов, запущенных от root.

www.opennet.ru/opennews/art.shtml?num=65278

Ошибка в API IndexedDB позволяет сайтам отслеживать действия пользователей Firefox и Tor Browser

В браузерах на движке Gecko (Firefox, Tor Browser и др.) нашли уязвимость (CVE-2026-6770). Она позволяет сайтам создавать уникальный отпечаток браузера и отслеживать активность пользователя на сайтах.

Атака работает так. Сайты создают через IndexedDB один и тот же набор баз данных. Затем вызывают метод indexedDB.databases(), который возвращает список этих баз. Их порядок не зависит от имён или времени создания, а определяется внутренним устройством конкретного экземпляра браузера. Для каждого запущенного браузера этот порядок свой, но он одинаков для всех сайтов, которые пользователь открывает в рамках одной сессии. Порядок сохраняется до перезапуска браузера, и на него не влияют очистка локальных хранилищ или смена Tor-цепи («New Identity»). Атака работает даже в режиме приватного просмотра.

Уязвимость уже исправлена. Чтобы защититься, обновите браузер до версии:

- Firefox 150 или 140.10.0 (в зависимости от ветки)

- Tor Browser 15.0.10

Критические уязвимости в Chrome

В Chrome нашли 5 критических уязвимостей, которые позволяют обойти песочницу и выполнить вредоносный код в системе. Кроме того, браузер оказался уязвим для множества методов скрытой идентификации пользователей.

Критические уязвимости связаны с выходом за границы буфера в компонентах ANGLE и Skia, а также с обращением к уже освобождённой памяти (use-after-free) в механизме предварительной отрисовки Prerender, в XR-компонентах для виртуальной реальности и в реализации Proxy-объектов.

Методы скрытой идентификации собирают косвенные признаки: разрешение экрана, установленные шрифты, MIME-типы, заголовки HTTP/2 и HTTP/3, особенности отрисовки через WebGL, Canvas и WebGPU, утечку локального IP через WebRTC, список поддерживаемых расширений TLS, отображение Emoji, показания датчиков, подключённые Bluetooth/USB/HID-устройства, производительность системы, CSS-правила, историю посещений и даже установленные расширения браузера. Также используются «суперкуки» — например, кэш иконок Favicon или база автозаполнения форм. В Chrome почти нет встроенной защиты от таких методов.

Чтобы защититься от вероятных атак, обновите Chrome до версии 147.0.7727.101. Для блокировки скрытой идентификации можно установить браузерные дополнения, которые используют скрипты обработки контента, отладочный API (chrome.debugger) и перехват сетевых запросов (chrome.webRequest).

www.opennet.ru/opennews/art.shtml?num=65219

Уязвимость во Flatpak, позволяющая выполнить код вне изолированного окружения

Опубликованы корректирующие выпуски Flatpak 1.16.4 и 1.17.4, в которых устранена критическая уязвимость (CVE-2026-34078, 9.3 из 10), позволяющая вредоносному приложению обойти sandbox-изоляцию, получить доступ к файлам основной системы и выполнить произвольный код вне изолированного окружения.

Сервис flatpak-portal позволяет приложению указывать в опции sandbox-expose пути, которые могут быть символическими ссылками на произвольные части ФС. Сервис раскрывает ссылку и монтирует целевой путь в sandbox-окружение, давая доступ на чтение и запись к файлам хост-системы. Для выполнения кода можно, например, добавить автозапускаемый скрипт (вроде ~/.bashrc) или изменить ~/.ssh/authorized_keys.

Чтобы защитить свои системы, отключите сервис flatpak-portal командой:

sudo systemctl --global mask flatpak-portal.service && systemctl --user stop flatpak-portal.servicewww.opennet.ru/opennews/art.shtml?num=65170

Две угрозы в экосистеме Python

В апреле выявили две важные уязвимости.

В стандартных библиотеках сжатия CPython (lzma, bz2, gzip) нашли критическую уязвимость (CVE-2026-6100, 9.1 балла). При распаковке специально оформленных данных и нехватке памяти может возникнуть обращение к уже освобождённой памяти (use-after-free), что приводит к утечке информации или выполнению кода атакующего. Подробности можно почитать здесь. Исправление пока только в виде патча.

Вторая проблема — атака на цепочку поставок. В пакет elementary-data (1,1 млн загрузок в месяц) через скомпрометированный GitHub Actions внедрили вредоносный код. В релизе 0.23.3, доступном для скачивания более 11 часов, при установке активировался base64-код. Он похищал SSH-ключи, данные из переменных окружения, пароли от БД, учётные данные от облачных сервисов (AWS, GCP, Azure, K8s), криптокошельки и другую конфиденциальную информацию. Подробнее здесь.

www.opennet.ru/opennews/art.shtml?num=65202

github.com/python/cpython/pull/148396

www.opennet.ru/opennews/art.shtml?num=65313

Бэкдор в 30 плагинах WordPress мог заразить тысячи сайтов через штатные обновления

Специалисты по ИБ обнаружили, что более 30 плагинов WordPress из пакета EssentialPlugin скомпрометированы. Выяснилось, что в них ещё в 2025 году внедрили бэкдор, который через штатные обновления распространился на тысячи (потенциально сотни тысяч) сайтов. Недавно малварь активировали.

После активации бэкдор связывался с внешним сервером (используя адресацию через Ethereum-блокчейн) и скачивал файл wp-comments-posts.php, который встраивал вредоносный код в wp-config.php. По команде злоумышленников малварь генерировала спам-ссылки, редиректы и фейковые страницы, видимые только Googlebot. Бэкдор активировался при условии, что эндпоинт analytics.essentialplugin.com возвращал вредоносный контент.

Сейчас скомпрометированные плагины заблокированы, WordPress.org отправил принудительное обновление, нейтрализующее бэкдор и обрывающее связь с C2. Однако оно не очищает wp-config.php — файл нужно проверить вручную. Также следует искать файл wp-comments-posts.php (не путать с легитимным wp-comments-post.php). Малварь может скрываться и в других местах.

xakep.ru/2026/04/17/essentialplugin-backdoor/

CrystalX RAT: новый MaaS-троян для кражи данных и пранков над жертвами

Эксперты «Лаборатории Касперского» обнаружили троян удалённого доступа CrystalX RAT (ранее назывался Webcrystal RAT). Вредонос распространяется по модели MaaS (Malware-as-a-Service) и нацелен преимущественно на российских пользователей. Он совмещает функции RAT, стилера, кейлоггера, клиппера и шпионского ПО, а также умеет выполнять prankware-действия (менять обои и кнопки мыши, переворачивать экран, отправлять сообщения жертве). У малвари есть собственный телеграм-канал и даже YouTube-аккаунт с видео, которые обучают использованию вредоноса.

Панель управления CrystalX позволяет клиентам собирать собственную уникальную версию трояна с широкими возможностями настройки: можно включить фильтрацию жертв по стране, выбрать иконку для исполняемого файла, подключить защиту от анализа и другие опции.

Готовый имплант сжимается с помощью zlib, а затем шифруется потоковым шифром ChaCha20 с 256‑битным ключом и 96‑битным одноразовым кодом. Кроме того, CrystalX умеет обнаруживать виртуальные машины и проверять, не запущен ли он в тестовой или отладочной среде, что затрудняет его обнаружение.

После заражения вредонос крадёт учётные данные из Steam, Discord, телеграма и всех браузеров на движке Chromium, а также мониторит буфер обмена, подменяя скопированные адреса криптокошельков на адреса злоумышленников. Троян оснащён клавиатурным шпионом (кейлоггером) и обеспечивает полный удалённый контроль над устройством жертвы: доступ к экрану, камере и микрофону с возможностью записи видео и звука. Помимо этого, CrystalX может выполнять пранк-функции.

Для защиты от трояна специалисты рекомендуют стандартные меры цифровой гигиены:

- Обращать внимание на странное поведение (поворот экрана, блокировка клавиатуры/мыши, необычные уведомления). При подозрении — отключить компьютер от сети и интернета, установить антивирус с флешки.

- Скачивать программы только с официальных сайтов, избегать взломанного ПО.

- Осторожно относиться к файлам из мессенджеров (особенно архивам с паролями).

- Включить двухфакторную аутентификацию.

- Регулярно обновлять ОС и приложения.

- Использовать защитное решение, которое обнаруживает и обезвреживает CrystalX.