Открытое письмо Дениса Мухина, генерального директора Astra Cloud

Открытое письмо Дениса Мухина, генерального директора Astra Cloud

Нас как-то назвали «российским Apple». Сравнение, честно говоря, льстит, но заставляет задуматься. Мы же про B2B и B2G. При этом, «Группа Астра» всегда копала вглубь, делая акцент на разработке качественных и безопасных во всех смыслах продуктов. Операционная система, виртуализация, почтовые сервисы, базы данных, построение экосистемы. Я веду к тому, что мы не упаковываем «железо» в красивый корпус.

Хотя знаете, что-то в этом сравнении есть. Apple в свое время совершила смелый шаг, отказавшись от архитектуры x86 и переведя всю экосистему на ARM. Причем за 3 года. Не потому, что Intel был плох. Они поняли, что эффективность и безопасность собственно-разработанной архитектуры — это единственный путь вырваться вперед.

Сегодня, оглядываясь на мировой ландшафт, мы понимаем: этот путь уже необратим. И мы не просто идем по нему. Мы являемся первопроходцами в России. Мы создаем сквозную технологию в облаке, начиная от российского центрального процессора и заканчивая конечным сервисом, которым пользуется заказчик.

Облачная архитектура будущего уже здесь

Мировой рынок облачных вычислений переживает смену технологического базиса. Архитектура ARM больше не удел смартфонов и ПК. Это новый стандарт облачной эффективности. Достаточно взглянуть на Amazon: больше половины новых облачных мощностей там стартует на ARM-процессорах Graviton. На уровне микроархитектуры это дает энергоэффективность и радикально снижает Total Cost of Ownership (TCO).

Oracle, просчитав экономику, перевел весь свой Cloud Control Plane на ARM, получив минимум 25% выгоды на стоимости серверов и электричества. Nvidia, Microsoft, Google — все запускают ARM-чипы в проммасштабах.

Аналитики считают, что доля ARM на глобальном рынке серверов будет расти примерно на 18% ежегодно вплоть до 2035 года. Мир активно переходит на ARM, потому что выгодно. Это факт. При меньших затратах на энергию мы получаем высокую параллельность вычислений, идеальную для AI/ML-нагрузок, Kubernetes, баз данных и веб-серверов.

А теперь зададимся вопросом: где во всей этой глобальной картине находилась Россия? До недавнего времени, увы, в роли наблюдателя.

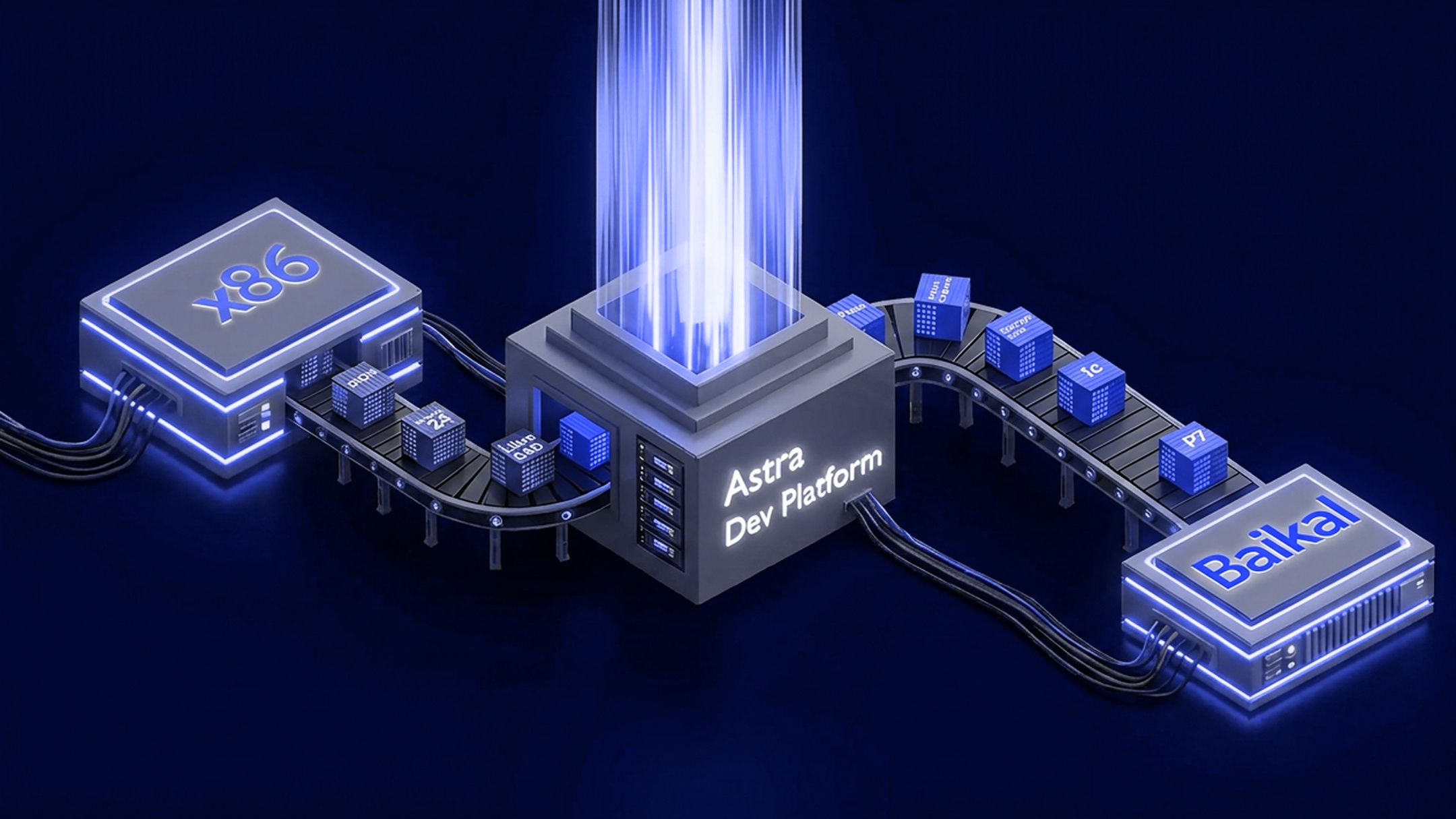

Мы решили кардинально изменить ситуацию. Astra Cloud сегодня развивает свою облачную инфраструктуру на процессорах Baikal-S. На данный момент это единственная в стране зрелая платформа на архитектуре ARM — той самой, на которую мир делает ставку.

Для нас здесь нет выбора между «российским» и «эффективным». Baikal-S — прямое и честное соответствие мировому ARM-стандарту.

Больше, чем просто облако

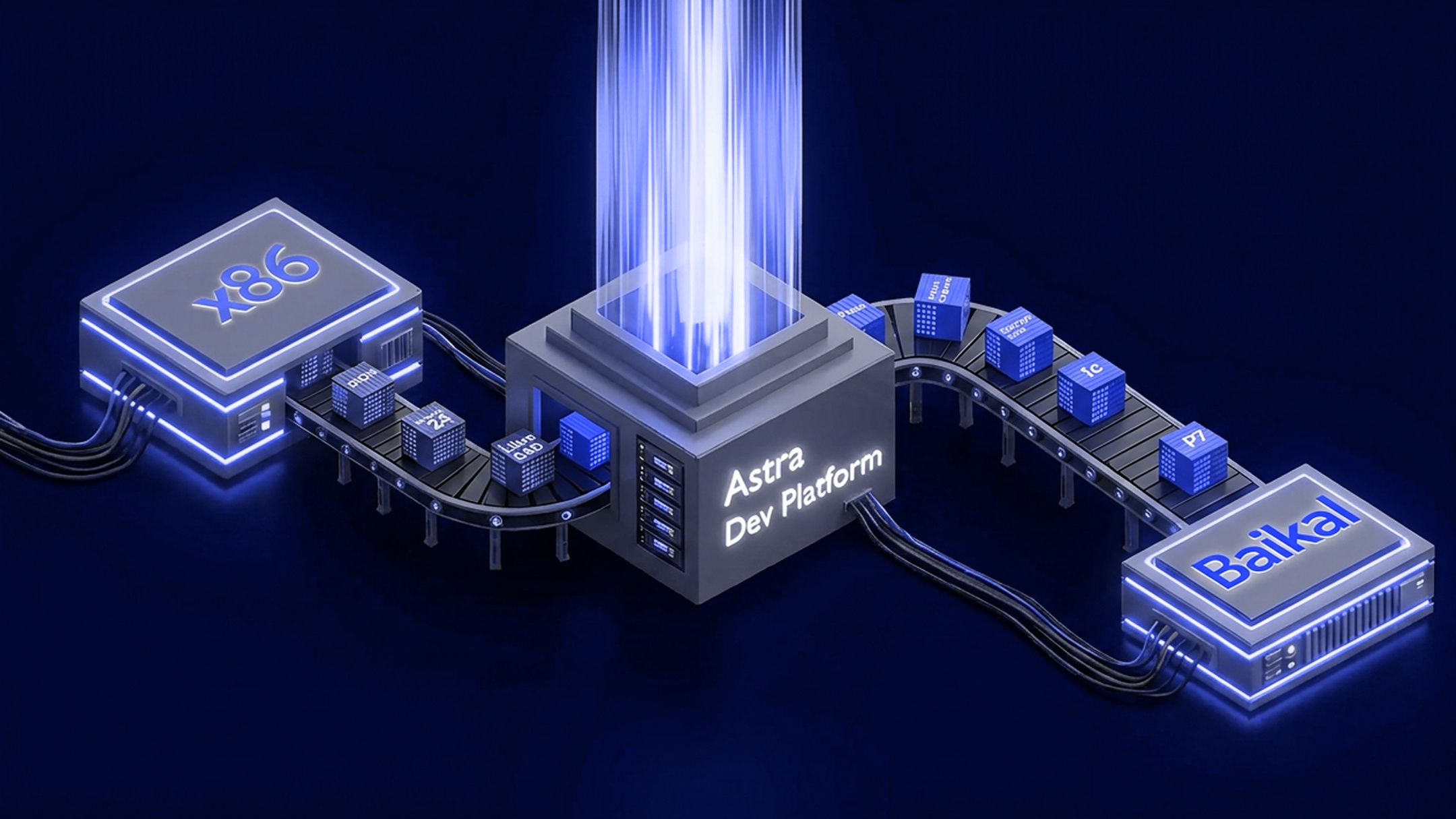

Вернемся немного к смыслам. Astra Cloud является новой бизнес-моделью доставки продуктов «Группы Астра», построенной по вендорскому принципу. Мы даем рынку единую модульную технологию, которую можно использовать в разных форматах: развернуть на своей площадке, получать по подписке или потреблять как публичное облако. В любом сценарии все будет работать одинаково.

Мы — вендор с единой экосистемой. Не тот, кто отдельно поставляет процессор, операционную систему или гипервизор. Baikal-S в нашем сценарии один из необходимых компонентов полностью интегрированного стека собственной разработки: чип плюс прикладной софт.

Мы не перекладываем на клиента задачу стыковки, так как вся инженерная работа проделана нами. Более того, — с учетом регуляторики. Мы изначально проектировали платформу, понимая, какие требования к доверенной инфраструктуре будут предъявляться государством и крупным бизнесом в ближайшие годы.

В облаке на Baikal-S все работает ровно также, как и в других облачных сценариях от Astra Cloud.

Оставаться в роли наблюдателя мы не намерены. Государство зафиксировало ориентир. С января 2028 года значимые информационные системы обязаны использовать исключительно российские технологии. Кто-то воспринимает это как далекий дедлайн. Мы видим окно возможностей, которое нельзя упустить, чтобы не повторить аварийный сценарий 2022 года. Ждать последней ночи перед сдачей — не наш метод. Технологии нужно внедрять сегодня, давая российским компаниям инструменты для спокойного, планомерного перехода.

В первую очередь это касается критической информационной инфраструктуры. Субъектам КИИ необходим экосистемный и платформенный подход, где контролируется каждый технологический слой, включая низкоуровневое аппаратное обеспечение. Только так формируется по-настоящему суверенная среда, в которой нет места закладкам и уязвимостям импортного оборудования. Мы готовы ее предоставить, как в формате частного облака, так и по подписке. Без западных компонентов на любом из уровней.

Мы уверены, что облако на Baikal‑S в ближайшем будущем станет стандартом для российских значимых объектов, а в горизонте двух‑пяти лет — основой для экспорта доверенной инфраструктуры.

Но вернемся в настоящее. На данный момент мы открываем предзаказ на облачную инфраструктуру Astra Cloud на российских процессорах Baikal-S. Облачная платформа активно «шлифуется» на реальных нагрузках, и до конца года заработает аттестованный сегмент облака.

astracloud.ru/baikal-cloud

Призыв к технологическому сотрудничеству

Мы строим доверенную среду, в которой правила игры едины и прозрачны для всех. Не только для наших продуктов в облаке, но и для решений сторонних разработчиков, разделяющих наши принципы. Эту философию мы заложили в маркетплейс Astra Cloud. Он работает как механизм равного доступа для всех.

Партнерское приложение, прошедшее проверку, появляется в едином портале для заказчиков, автоматически деплоится в их среде и доступно в любом формате облака, публичном или частном без ручной настройки и лишних интеграционных швов.

Попасть на маркетплейс можно через Astra Dev Platform — инфраструктуру безопасной разработки и сопровождения ПО. Мы проверяем сервисы до того, как они становятся доступны клиентам. Это не барьер, а ответственность перед конечным пользователем — примерно так же сегодня приложения попадают в App Store.

Сегодня я обращаюсь к тем, кто готов строить. Разработчикам, вендорам в сфере информационной безопасности, облачным интеграторам — каждому, кто видит в технологическом суверенитете пространство для качественного рывка. Вместе мы можем создать экосистему, где инновации не конфликтуют с доверием.

Денис Мухин,

Генеральный директор Astra Cloud

13.05.2026 г.