Современные ИТ-инфраструктуры сталкиваются с растущими вызовами в управлении системами хранения данных. Разнородность оборудования, сложность мониторинга состояния компонентов, необходимость оперативно реагировать на инциденты и планировать развитие инфраструктуры — все это требует комплексного подхода к управлению системами хранения данных.

Модуль «СХД» DCImanager был создан именно для решения этих задач. Он обеспечивает централизованный учет и мониторинг всех компонентов систем хранения данных: от шасси и контроллеров до дисковых накопителей и блоков питания.

В этой статье мы рассмотрим 8 практических кейсов, основанных на реальных проблемах, с которыми сталкиваются администраторы систем хранения данных, и покажем, как модуль «СХД» DCImanager мог бы их решить. Каждый кейс демонстрирует конкретные возможности модуля и объясняет механизм решения проблемы.

Кейс 1: Экстренное планирование замены оборудования

Проблема

- Крупный хостинг-провайдер столкнулся с критической ситуацией: в системе хранения с дисками NVMe емкостью в терабайты начали последовательно выходить из строя накопители. За неделю потребовалось заменить несколько дисков, полностью исчерпав резерв. Новые диски заказаны, но ждать их долго, а переносить такой объем данных некуда.

Решение через модуль «СХД» DCImanager

Модуль СХД обеспечивает комплексный учет всех компонентов систем хранения как в эксплуатации, так и на складе. В этой ситуации он помог бы:

- Детально оценить характеристики. Единый интерфейс показал бы точное количество исправных дисков, их модели, серийные номера и текущее состояние всех компонентов СХД.

- Найти совместимые компоненты. Интеграция с модулем «Учет оборудования» позволила бы быстро найти на складах или в других локациях диски, совместимые с данной системой, включая информацию об их технических характеристиках.

- Отследить состояние. Система мониторинга с интеграцией в Grafana отслеживала бы состояние остальных дисков, предупреждая о потенциальных отказах и помогая спланировать превентивную замену.

- Проконтролировать головные модули. При отказе дисков система также проверила бы состояние головного модуля, что критично для планирования полной замены системы в случае каскадных отказов.

- Выявление закономерностей отказов. Комплексный анализ событий позволяет заметить, если сбои концентрируются на определенном ряду дисков или дисках определенного контроллера — например, из-за перегрева или из-за проблем с бэкплейном, что помогает перейти от точечных реакций к устранению реальных причин массовых сбоев.

Кейс 2: Автоматическое обнаружение деградации производительности

Проблема

- ИТ-отдел столкнулся с периодическими замедлениями в работе критически важных приложений. Service Time СХД иногда подскакивал в несколько раз, приводя к задержкам в обработке транзакций. При этом стандартный интерфейс системы хранилища показывал статус «OK» и не генерировал никаких предупреждений.

Решение через модуль «СХД» DCImanager

Встроенная система мониторинга автоматически собирает и визуализирует детальные метрики производительности, что позволило бы:

- Непрерывно собирать данные. Обработчик опрашивает СХД каждую минуту, фиксируя утилизацию CPU контроллеров, нагрузку на дисковые группы и пулы, температуру и потребление энергии.

- Визуализировать тренды. Интеграция с Grafana предоставляет настраиваемые дашборды для отслеживания Service Time и других показателей в историческом разрезе.

- Выявить скрытые зависимости. Анализ собранных данных обнаружил бы корреляцию между ростом Service Time и утилизацией контроллеров, невидимую в базовом интерфейсе СХД, и помог бы оптимизировать распределение нагрузки.

Кейс 3: Планирование миграции данных при импортозамещении

Проблема

- Производственное предприятие должно было заменить западную СХД на российский аналог в рамках импортозамещения. Требовалось спланировать миграцию сотен терабайт данных с минимальным простоем производственных систем.

Решение через модуль «СХД» DCImanager

Система предоставляет все необходимые данные для планирования миграции и позволяет:

- Анализировать текущее использование. Мониторинг нагрузки на дисковые группы, пулы и тома показывает реальную утилизацию каждого компонента, помогая выявить неиспользуемые данные.

- Планировать пропускную способность. Данные об утилизации ресурсов контроллеров и состоянии портов позволяют рассчитать оптимальные временные окна для миграции с минимальным влиянием на производственные процессы.

- Управлять подключениями. Детализация всех подключений, в том числе портов управления и данных, критично важна для планирования новых соединений с российской СХД.

- Вести учет I/O модулей. При замене западной СХД на российскую особенно важно учесть совместимость сетевых адаптеров и портов, так как могут потребоваться дополнительные I/O-модули для обеспечения необходимой пропускной способности.

- Управлять моделями контроллеров и I/O-модулей. Справочник с количеством сетевых портов различных типов помог бы точно спланировать сетевую архитектуру новой российской СХД.

- Планировать перекоммутацию. Благодаря учету всех физических соединений можно заранее смоделировать порядок перекоммутации: непосредственно в интерфейсе обозначить шаги переключения без даунтайма, оптимально распределив роли и ресурсы между старыми и новыми системами хранения.

Кейс 4: Управление энергопотреблением СХД

Проблема

- Дата-центр столкнулся с превышением лимитов энергопотребления. Операционные расходы на электроэнергию составляли значительную долю бюджета, требовалась оптимизация без потери производительности.

Решение через модуль «СХД» DCImanager

Модуль предоставляет детальную информацию об энергопотреблении и позволяет:

- Мониторить потребление. Модуль фиксирует показатели потребления электроэнергии на уровне подключений к PDU либо входов блоков питания. Это позволяет выявлять перегруженные цепи, оптимизировать распределение нагрузки по фазам, а также определить неиспользуемые или слабо задействованные полки, которые можно безопасно отключить для снижения расходов.

- Управлять источниками питания. Модуль ведет учет подключений к различным типам источников питания — PDU и ИБП, позволяя оптимизировать их использование.

- Смотреть корреляцию с производительностью. Сопоставление данных об энергопотреблении с утилизацией ресурсов контроллеров помогает найти оптимальный баланс между производительностью и энергоэффективностью.

- Детально видеть блоки питания. Модуль не только мониторит общее потребление, но и отслеживает состояние, эффективность и нагрузку каждого блока питания отдельно, что критично для оптимизации энергопотребления.

Кейс 5: Отказ контроллера и восстановление RAID

Проблема

- В производственной среде отказал контроллер RAID-массива из нескольких дисков емкостью в терабайты. Система стала недоступной, а замена контроллера на идентичный была невозможна из-за снятия модели с производства.

Решение через модуль «СХД» DCImanager

Система упрощает поиск решения за счет:

- Создания базы совместимого оборудования. Можно гибко вести собственный справочник моделей контроллеров, портов и компонентов. При добавлении или редактировании администратор отмечает варианты совместимости, указывая, какие контроллеры являются взаимозаменяемыми для данной инфраструктуры. Такой подход позволяет учитывать специфику конкретного парка оборудования и ускоряет подбор альтернатив при аварийной замене.

- Документирования конфигураций. Полная информация о подключениях и конфигурации помогает правильно настроить новый контроллер для восстановления массива.

- Управления головными модулями. При отказе контроллера важно понимать, в каком типе шасси он установлен. Если это головной модуль, то при его замене не нужно беспокоиться о совместимости с накопителями.

- Управления моделями контроллеров и I/O-модулей. Детальный справочник с указанием типов и количества портов каждой модели контроллера упрощает подбор совместимой замены, особенно когда оригинальная модель снята с производства.

Кейс 6: Оптимизация размещения данных по тирам

Проблема

- СХД с гибридной архитектурой (SSD + HDD) работала неэффективно: «горячие» данные размещались на медленных дисках, а редко используемые занимали дорогое SSD-пространство.

Решение через модуль «СХД» DCImanager

Модуль предоставляет данные для оптимизации тиринга, значит можно:

- Анализировать нагрузки по уровням. Мониторинг нагрузки на дисковые группы, пулы и тома показывает паттерны использования различных типов накопителей.

- Идентифицировать типы дисков. Детальная инвентаризация с указанием модели, объема и серийного номера каждого накопителя помогает четко разделить SSD- и HDD-уровни.

- Визуализировать эффективность. Grafana-дашборды позволяют отслеживать эффективность использования различных типов хранилищ и корректировать стратегию размещения данных.

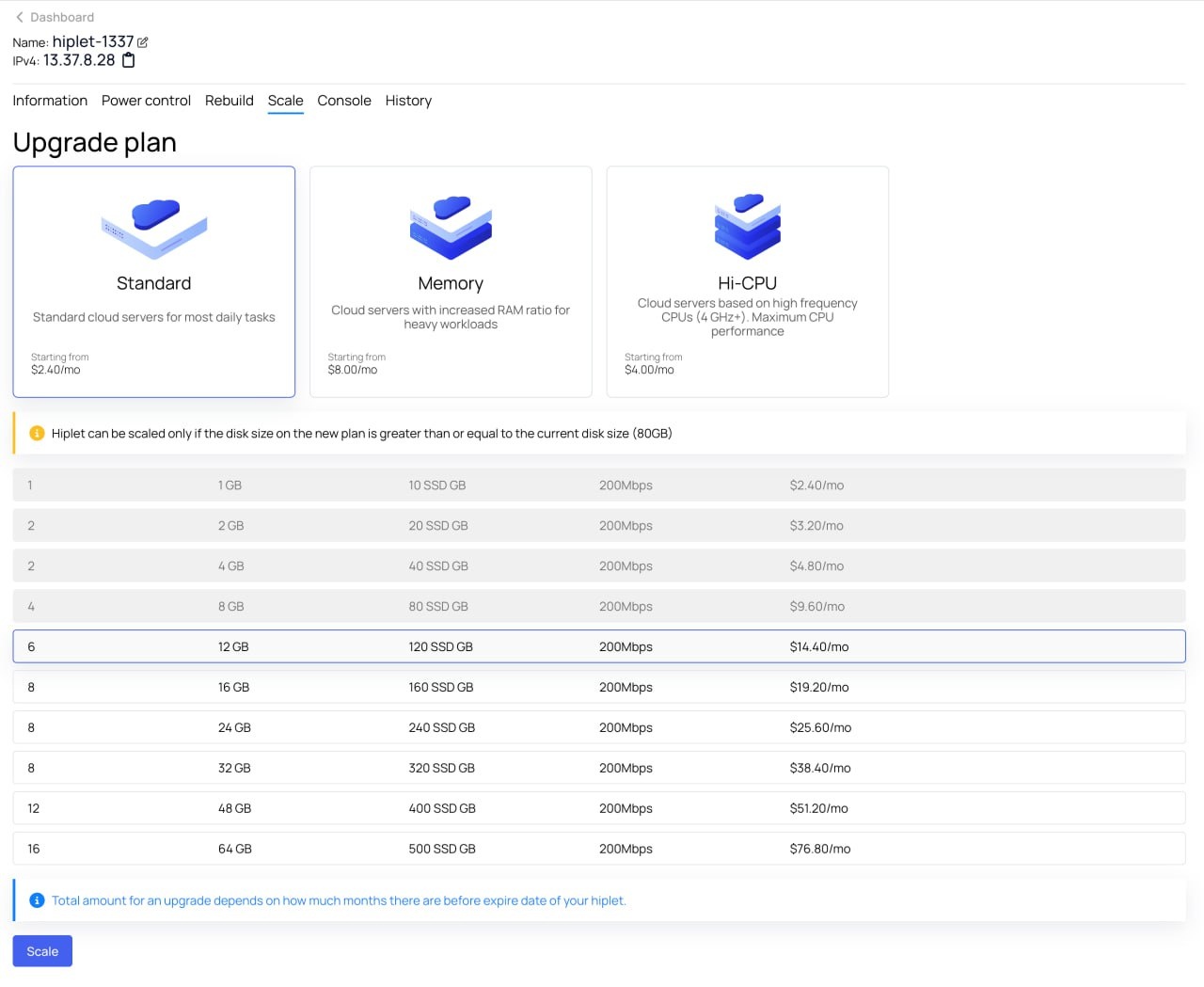

Кейс 7: Планирование расширения инфраструктуры СХД

Проблема

- Учреждение планировало расширение клиентской базы, что требовало увеличения емкости систем хранения в несколько раз. Необходимо было спрогнозировать потребности и оптимально спланировать закупки.

Решение через модуль «СХД» DCImanager

Система предоставляет данные для стратегического планирования:

- Анализа трендов роста. Исторические данные о нагрузке на дисковые группы, пулы и тома позволяют построить модели роста потребностей в хранении.

- Планирования с учетом ограничений. Справочник платформ шасси содержит информацию о размере в юнитах, типе шасси и количестве слотов, что помогает спланировать оптимальные конфигурации для расширения.

- Управления полками-расширениями. При планировании роста в несколько раз можно использовать полки-расширения для увеличения емкости существующих систем без замены контроллеров, что намного экономичнее.

- Создания платформ шасси. При планировании нестандартных конфигураций можно определить собственные типы шасси с точным указанием размера в юнитах и количества слотов под конкретные задачи учреждения.

Кейс 8: Контроль качества обслуживания SLA

Проблема

- Хостинг-провайдер гарантировал клиентам SLA 99,9% доступности систем хранения, но не имел точных инструментов для контроля и документирования выполнения обязательств.

Решение через модуль «СХД» DCImanager

Модуль обеспечивает точное отслеживание доступности, позволяя:

- Непрерывно отслеживать состояние. Обработчик опрашивает устройства СХД каждую минуту, обеспечивая точное отслеживание времени работы и простоев.

- Смотреть детальную аналитику. Мониторинг состояния здоровья всех компонентов позволяет не только фиксировать простои, но и анализировать их причины.

- Визуализировать показатели. Grafana предоставляет готовые дашборды для отслеживания показателей доступности и создания отчетов для клиентов.

Заключение

Модуль «СХД» DCImanager представляет собой комплексное решение для управления современными системами хранения данных. Он объединяет функции учета оборудования, мониторинга состояния, управления подключениями и аналитики в единой платформе. Рассмотренные кейсы показывают, что правильно настроенная система управления СХД может кардинально изменить подход к администрированию, превратив реактивное решение проблем в проактивное управление инфраструктурой.

www.ispsystem.ru/dcimanager