2020.11.1: развертывание докеров, редизайн ведения журнала, улучшения производительности клиентов процессов, улучшения Magnum Kubernetes

2020.11.1: развертывание докеров, редизайн ведения журнала, улучшения производительности клиентов процессов, улучшения Magnum Kubernetes

Интеграция с докером

Интеграция с докером

Если вы не читали нашу последнюю запись в блоге, мы хотим сообщить вам, что теперь вы можете установить Fleio trough docker и docker compose, выполнив одну команду.

Обратите внимание, что докер для развертывания Fleio все еще находится на стадии бета-тестирования и не рекомендуется для производства. Мы продолжим поддерживать развертывание Fleio с помощью системных пакетов в течение нескольких месяцев, но в конечном итоге докер будет единственным способом запустить Fleio.

Рекомендуем как можно скорее приступить к тестированию и привыкнуть к нему. Обратитесь в службу поддержки, если у вас есть вопросы по развертыванию докеров и / или вам нужна помощь с установкой.

Вы можете узнать больше о докере в этом сообщении блога.

Редизайн журнала

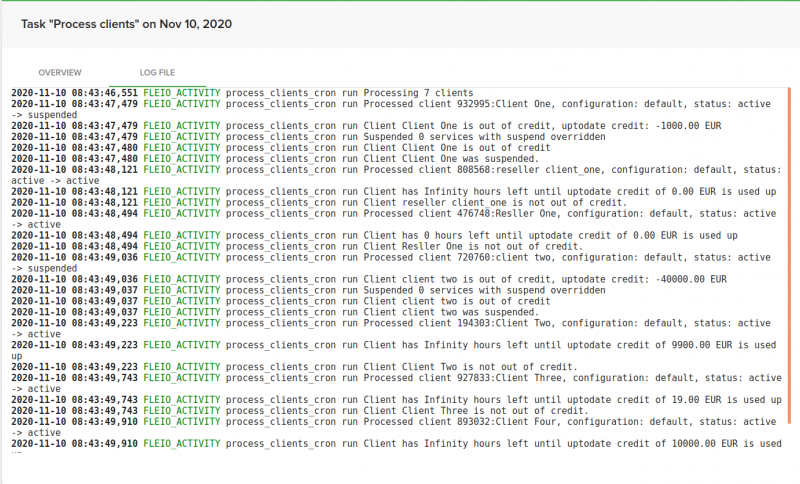

В последнем цикле разработки мы работали над перепроектированием ведения журналов для периодических задач, таких как обработка клиентов cron, запланированное резервное копирование, сбор данных трафика и так далее.

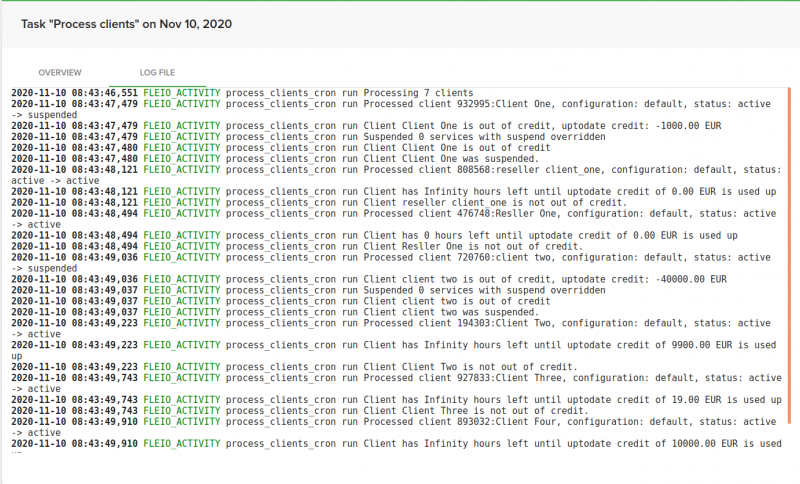

В первой итерации этой функции мы добавили новый настраиваемый уровень журнала под названием FLEIO_ACTIVITY.

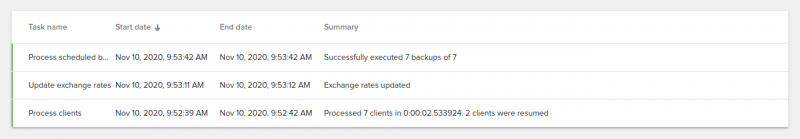

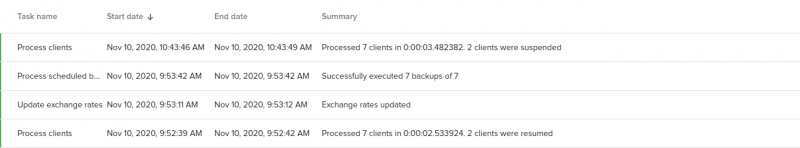

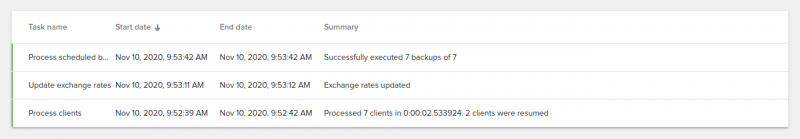

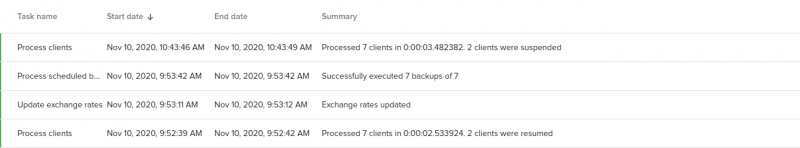

Отныне при запуске задачи периода журнал задачи будет доступен в меню Утилиты -> Журнал задачи периода.

Мы добавили это для более подробного отображения того, что происходит за кулисами.

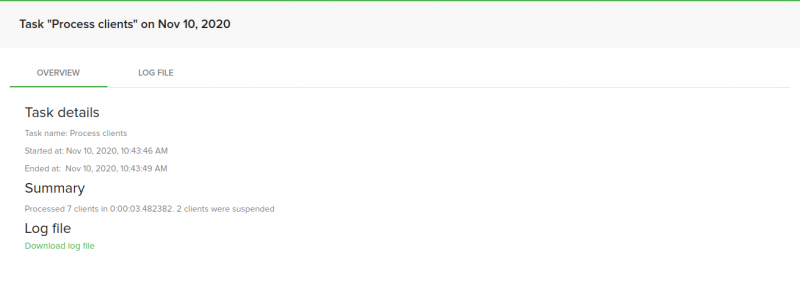

Теперь вы можете видеть информацию о том, сколько времени потребовалось для выполнения задачи, сколько клиентов было приостановлено / возобновлено, сколько запущено резервных копий и т. Д., И была ли задача успешной или неудачной.

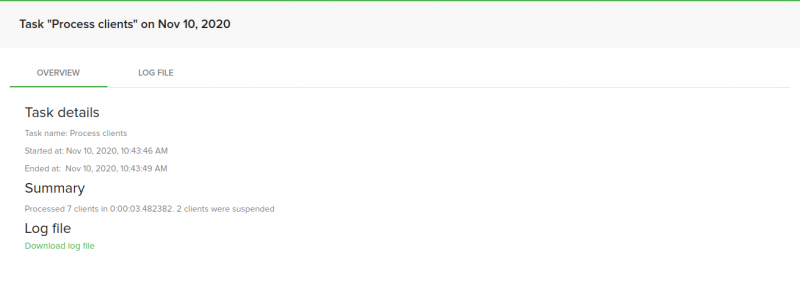

Если вы нажмете на подробности, вы можете прочитать весь файл журнала прямо в браузере, перейдя на вкладку ОБЗОР, или вы можете загрузить его, перейдя на вкладку ФАЙЛ журнала.

Улучшения производительности cron для клиентов процессов

Улучшения производительности cron для клиентов процессов

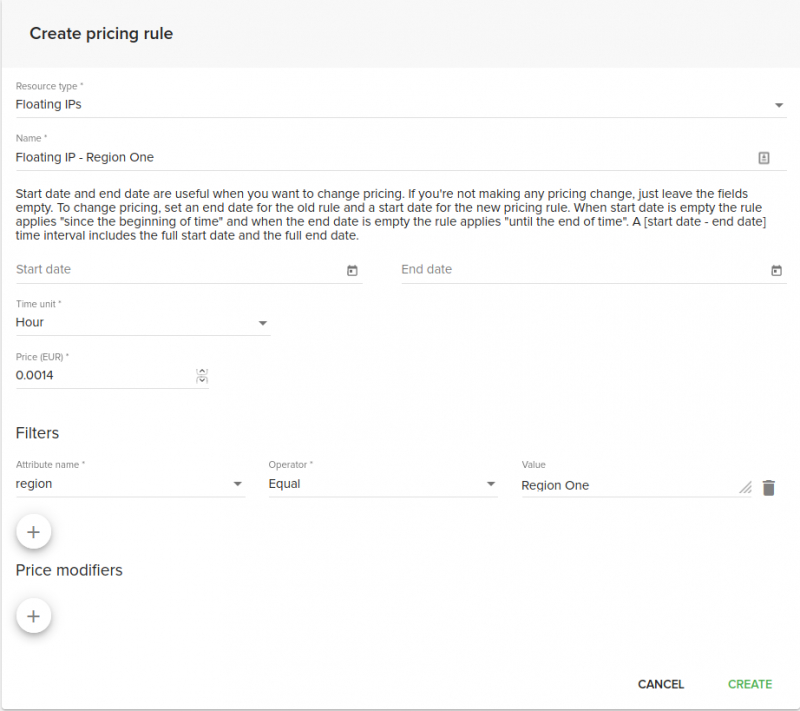

В последней версии мы изменили способ обработки плавающих IP-адресов. До сих пор процесс-клиенты cron проверяли все проекты на наличие плавающих IP-адресов. Добавьте несколько регионов к вычислению, и это приведет к высокому времени выполнения для проверки всех проектов во всех регионах.

С последними изменениями плавающие IP-адреса будут обрабатываться на основе событий уведомлений Openstack, точно так же, как обрабатывались экземпляры, том, изображения и любые другие типы ресурсов.

Это значительно улучшило время выполнения cron клиентов процессов и в то же время улучшило способ обработки плавающих IP-адресов.

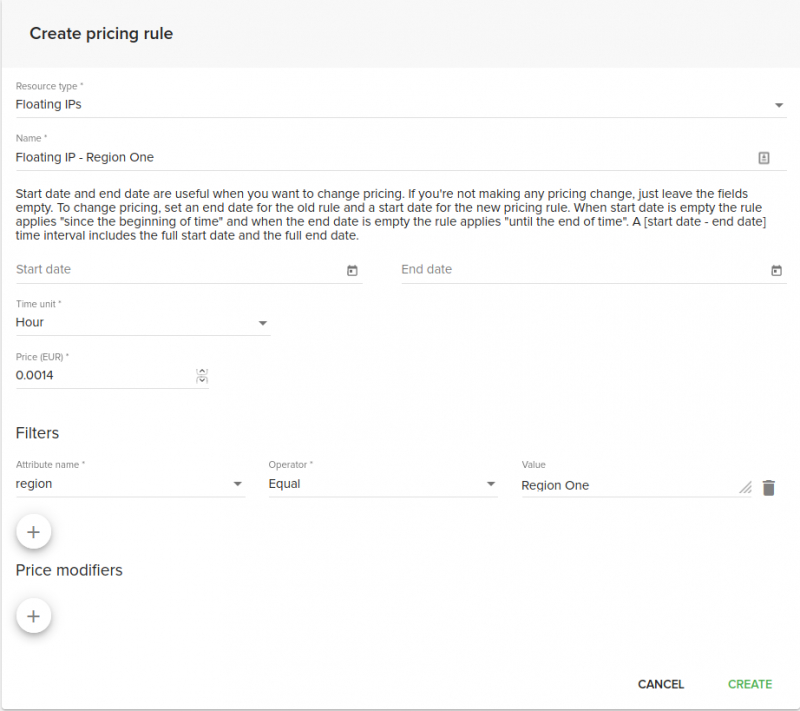

Обратите внимание, что если вы хотите использовать новый метод, вам придется удалить старые правила ценообразования, которые использовали «Сеть» в качестве типа ресурса, и создать новые, используя непосредственно плавающие IP-адреса.

Улучшения Magnum Kubernetes в Fleio

Улучшения Magnum Kubernetes в Fleio

- Флажок с плавающим IP-адресом включен и добавлена функция для отображения флажка Master LB в форме создания кластера (по умолчанию используются выбранные значения шаблона кластера).

- Разрешить создание шаблонов кластера без размера тома докера для драйверов хранения, отличных от устройства сопоставления

- Теперь вы можете обновлять кластеры Magnum Kubernetes

- Новые функции переключаются в settings.py

- В версии 2020.11.1 мы добавили следующие новые функции в файл settings.py.

Чтобы изменить их, вам нужно будет следовать этому руководству.

(1) 'logger': Верно,

(2) 'logger.periodic_task_log': Верно,

(3) 'openstack.coe.clusters.create.master_lb_flag': ложно,

(4) PTR_RECORDS_FORCE_LOWERCASE = Ложь

- Включает функцию регистратора. Это необходимо для (2)

- Включает журнал задач периода, который обсуждался в первой части этого блога psot

- Это включит флаг master_lb при создании cluser. Мы говорили об улучшениях в функции magnum kubernetes в нашем предыдущем сообщении в блоге.

- Он автоматически преобразует rDNS в нижний регистр, если для него установлено значение True.

Стоит упомянуть исправления ошибок

- # 3609: Исправить дублирование кластеров Magnum Kubernetes при создании, когда пара ключей уже была сгенерирована в Openstack раньше

- # 3622: Исправить большинство форм, которые не могли быть отправлены с помощью клавиши ENTER в новой угловой панели. Исправляйте различные ошибки и ошибки в формах.

- # 3674: Исправить сбой при обновлении сервиса при использовании сельдерея вне процесса (то есть во всех производственных развертываниях)

- # 3690: Ошибка сегментации в UWSGI при обновлении лицензии

fleio.com/demo

fleio.com/