Облачный провайдер Beget объявляет о запуске бета-версии Kubernetes в облаке

Российский облачный провайдер ИТ-инфраструктуры Beget объявляет о запуске бета-версии сервиса на базе Kubernetes. Новое решение позволит пользователям упростить управление инфраструктурой, автоматизировать процессы и повысить стабильность работы приложений.

Сервис берет на себя выполнение ключевых рутинных задач: автоматически восстанавливает недоступные сервисы, распределяет нагрузку и обеспечивает стабильную работу приложений без постоянного ручного контроля.

Managed Kubernetes от Beget призван дать возможность нашим пользователям получать все преимущества платформы Kubernetes: масштабирование, отказоустойчивость, мониторинг без существенных расходов на поддержку и обслуживание платформы. Видим своей задачей сделать Kubernetes доступным и понятным не только крупным командам, но и индивидуальным разработчикам, малому и среднему бизнесу.Владислав Колесников, Chief Product Officer

Инструмент для современной разработки

Решение ориентировано на команды, работающие с микросервисной архитектурой и высоконагруженными сервисами. С его помощью пользователи могут:

- разворачивать и масштабировать микросервисную архитектуру;

- поддерживать высокую доступность и отказоустойчивость приложений;

- упрощать CI/CD (непрерывная интеграция / непрерывная доставка);

Ключевые преимущества платформы:

- Стабильная и безопасная инфраструктура. Изолированные кластеры, приватные сети и контроль доступа на уровне проекта обеспечивают полную безопасность и надежность.

- Единая экосистема инструментов. Благодаря широкой поддержке плагинов, операторов и интеграций Kubernetes позволяет создавать гибкую инфраструктуру под любые задачи.

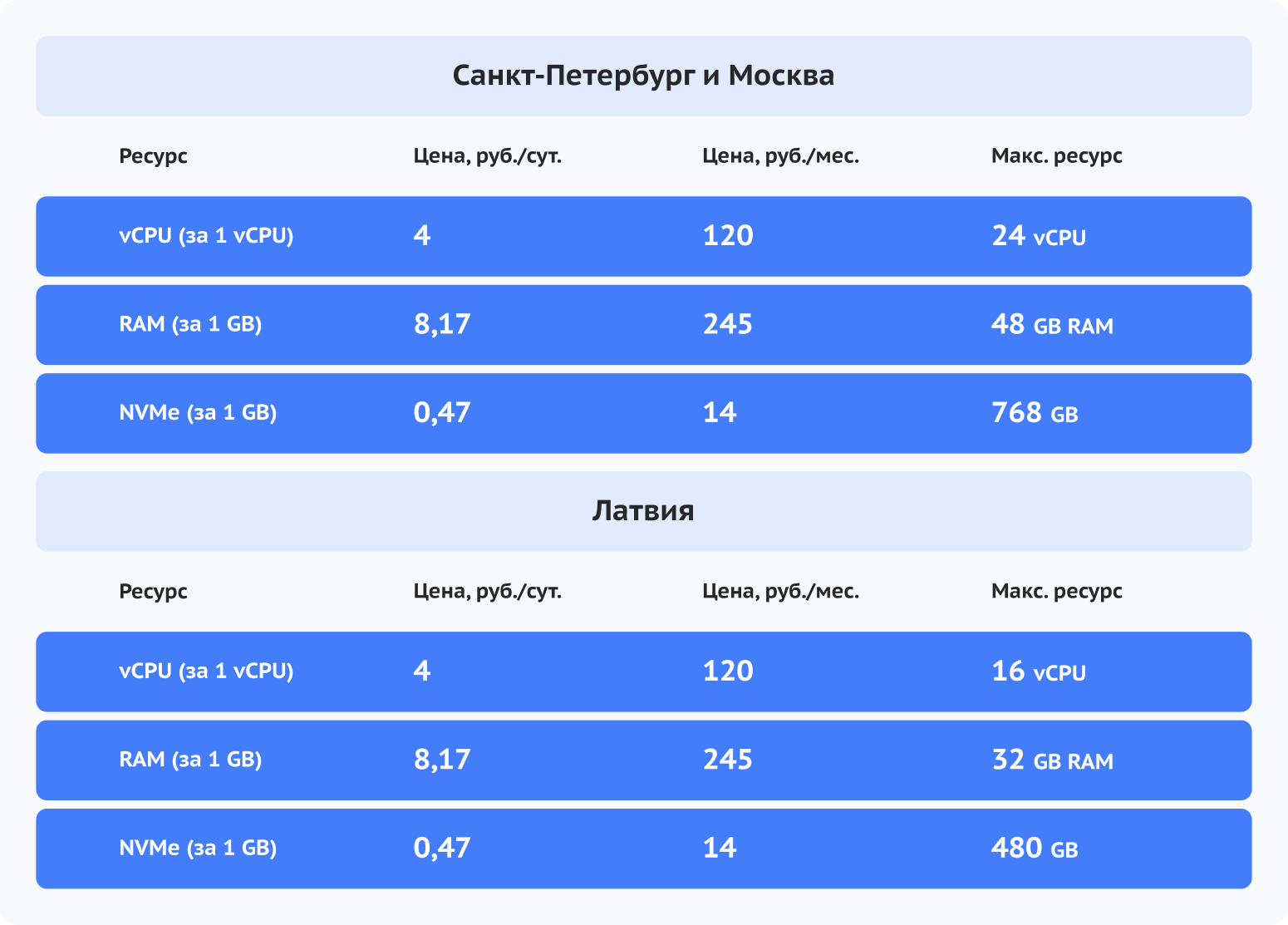

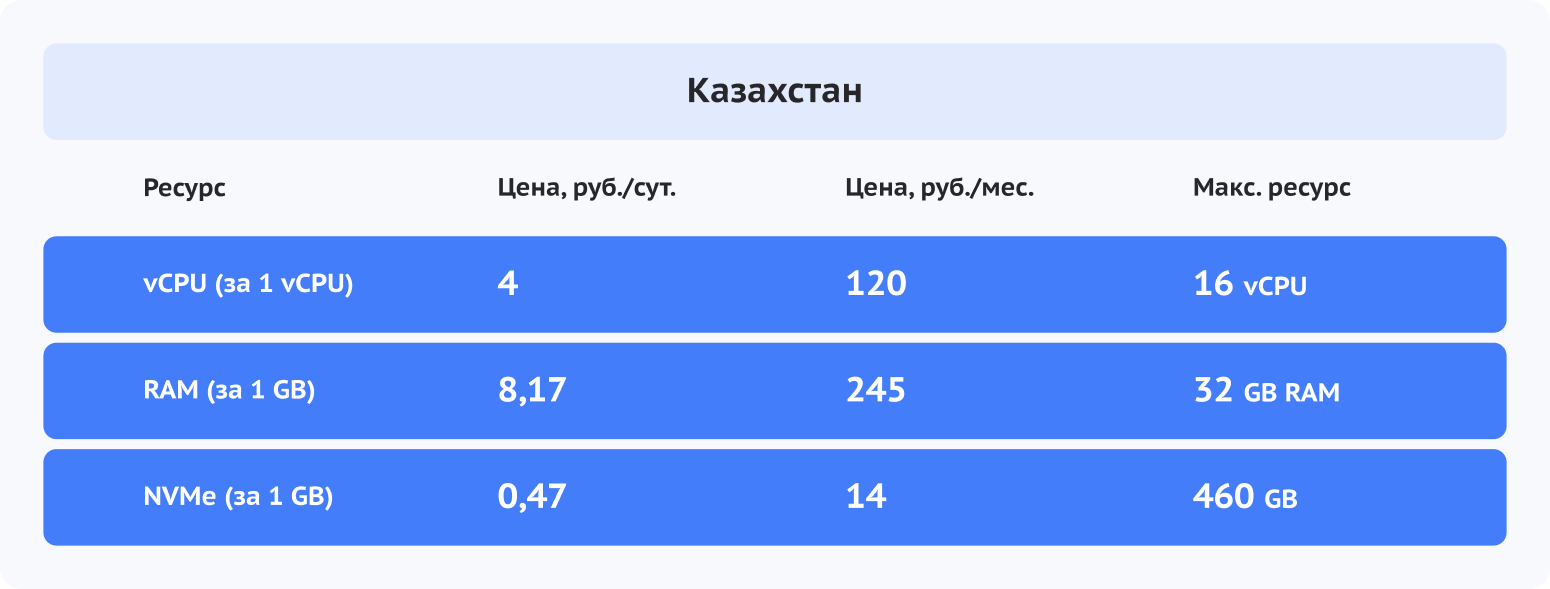

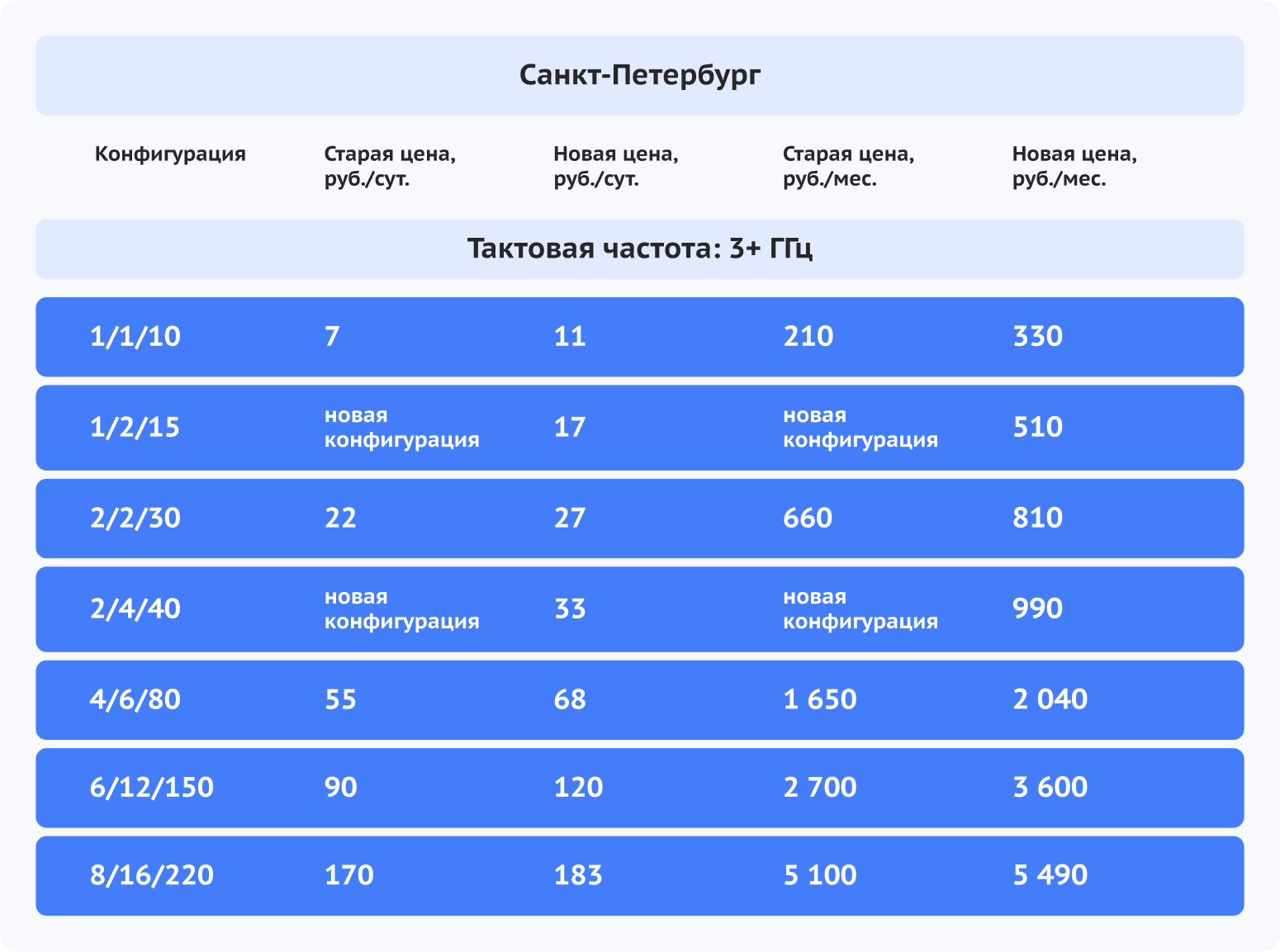

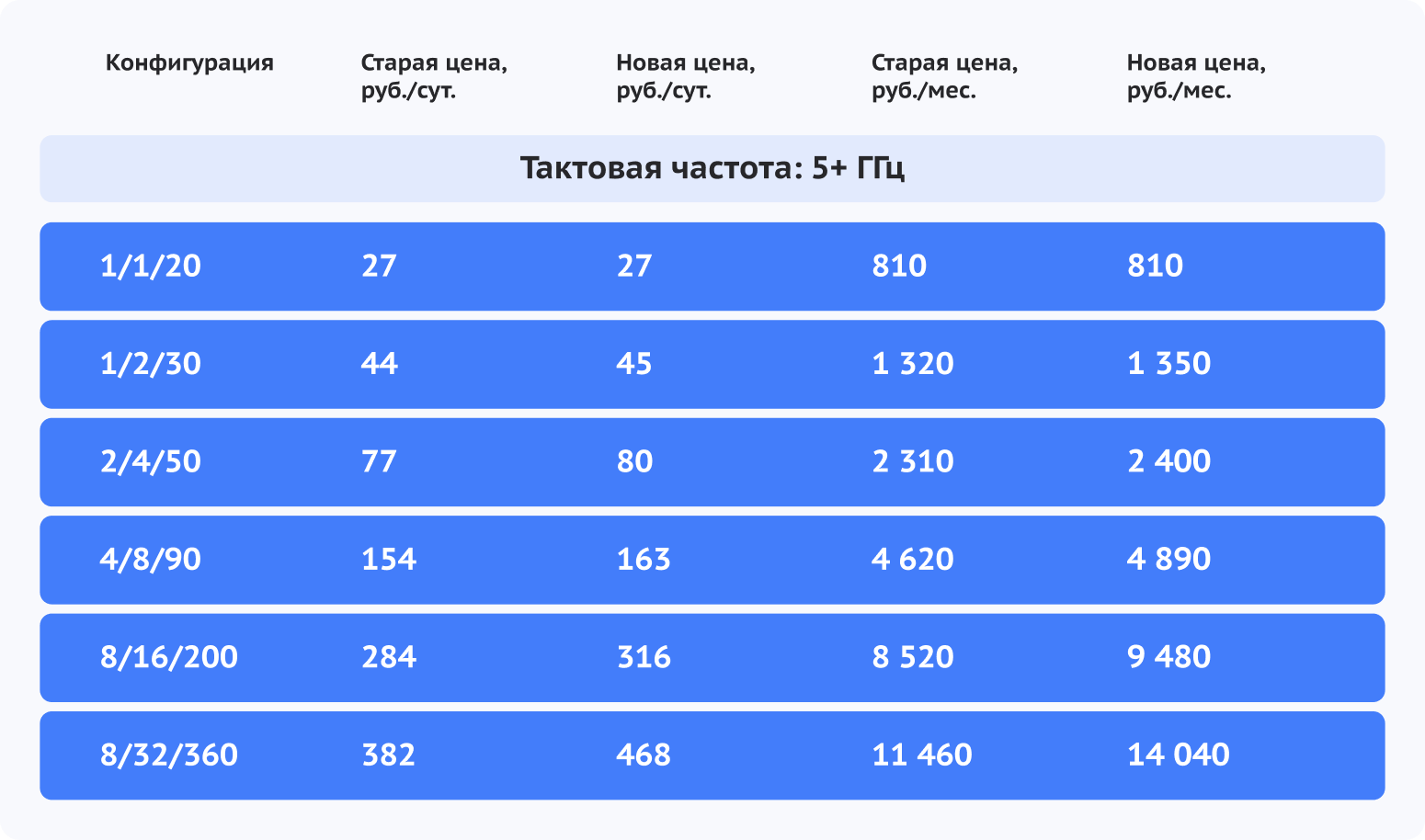

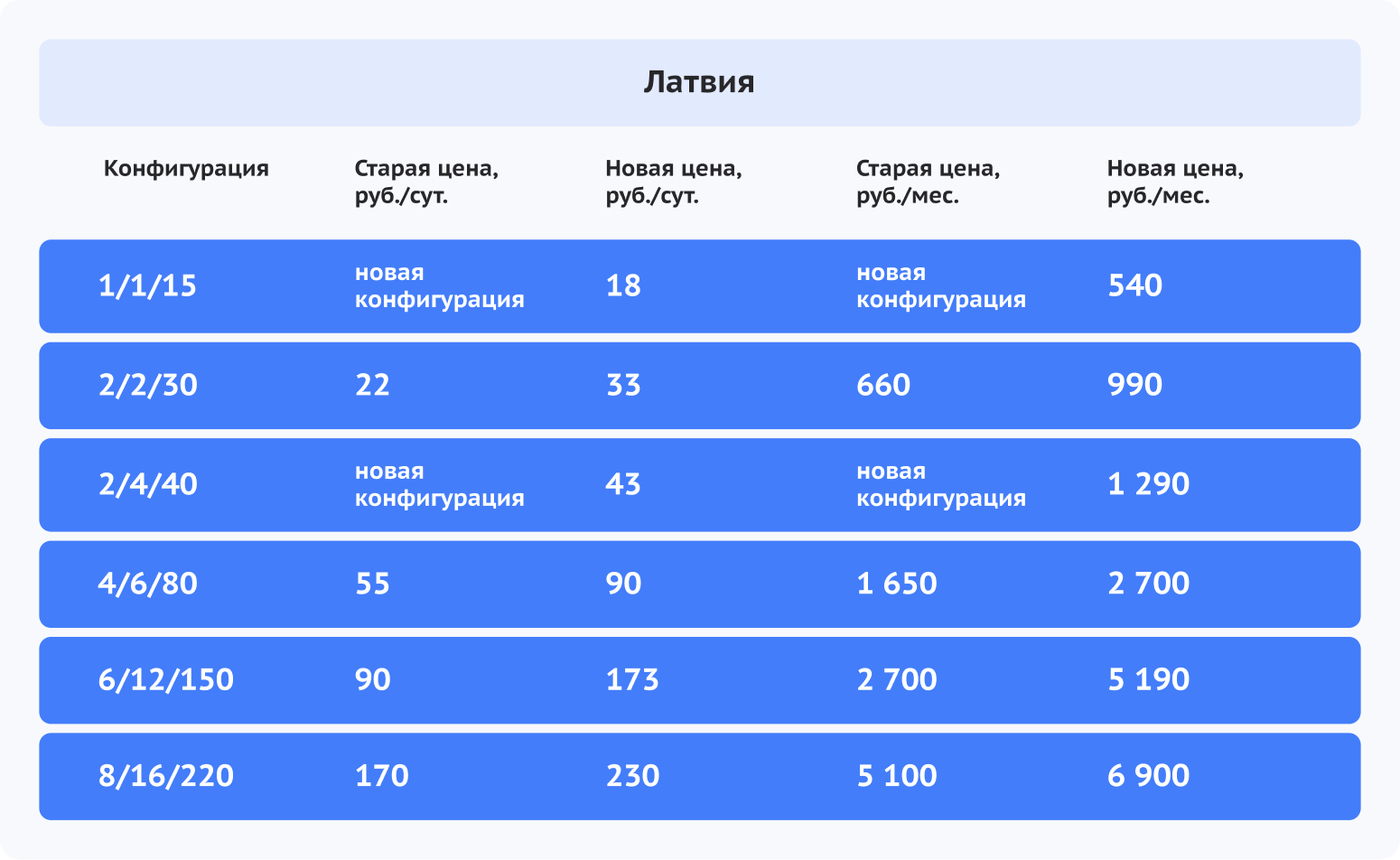

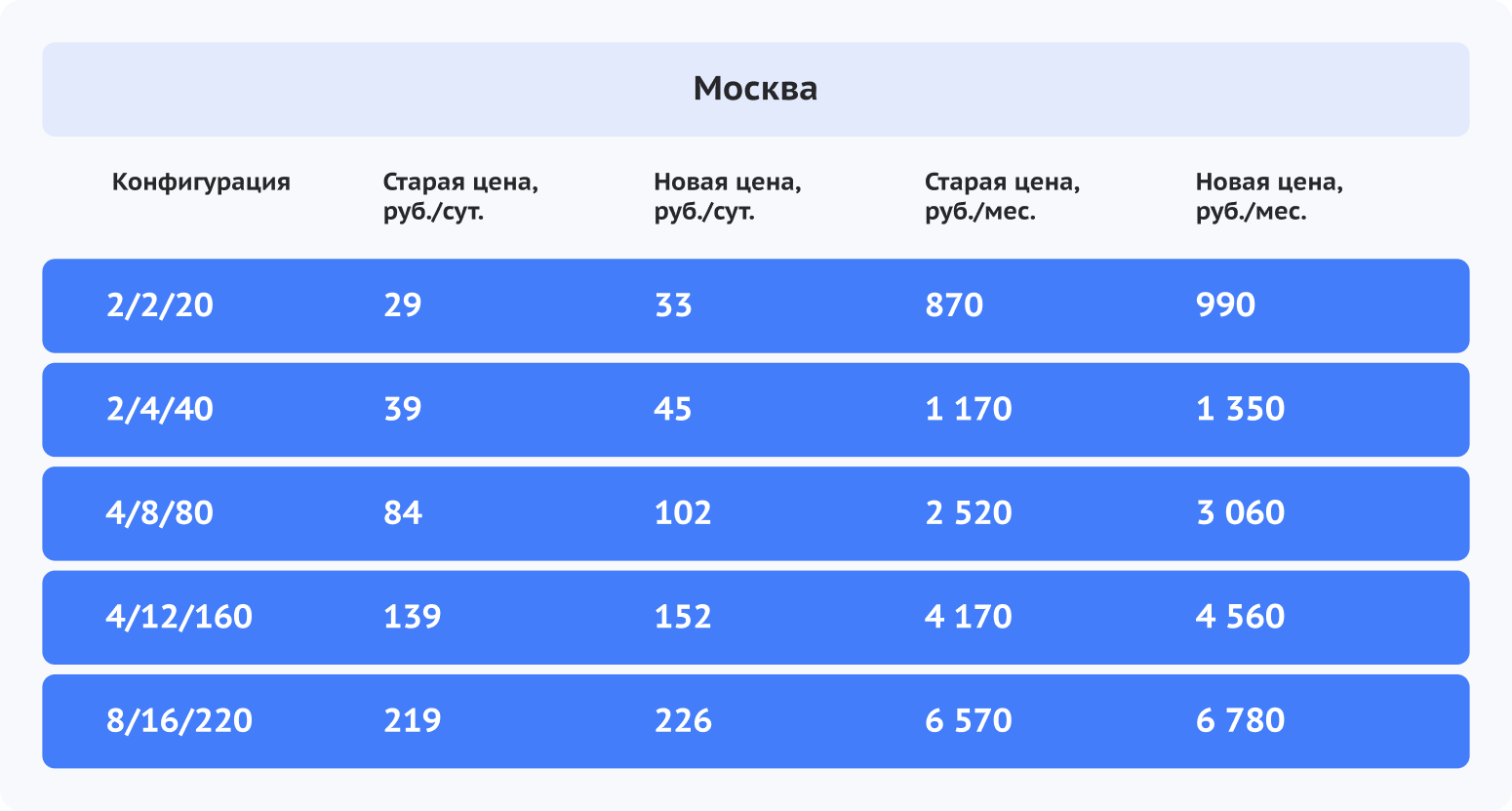

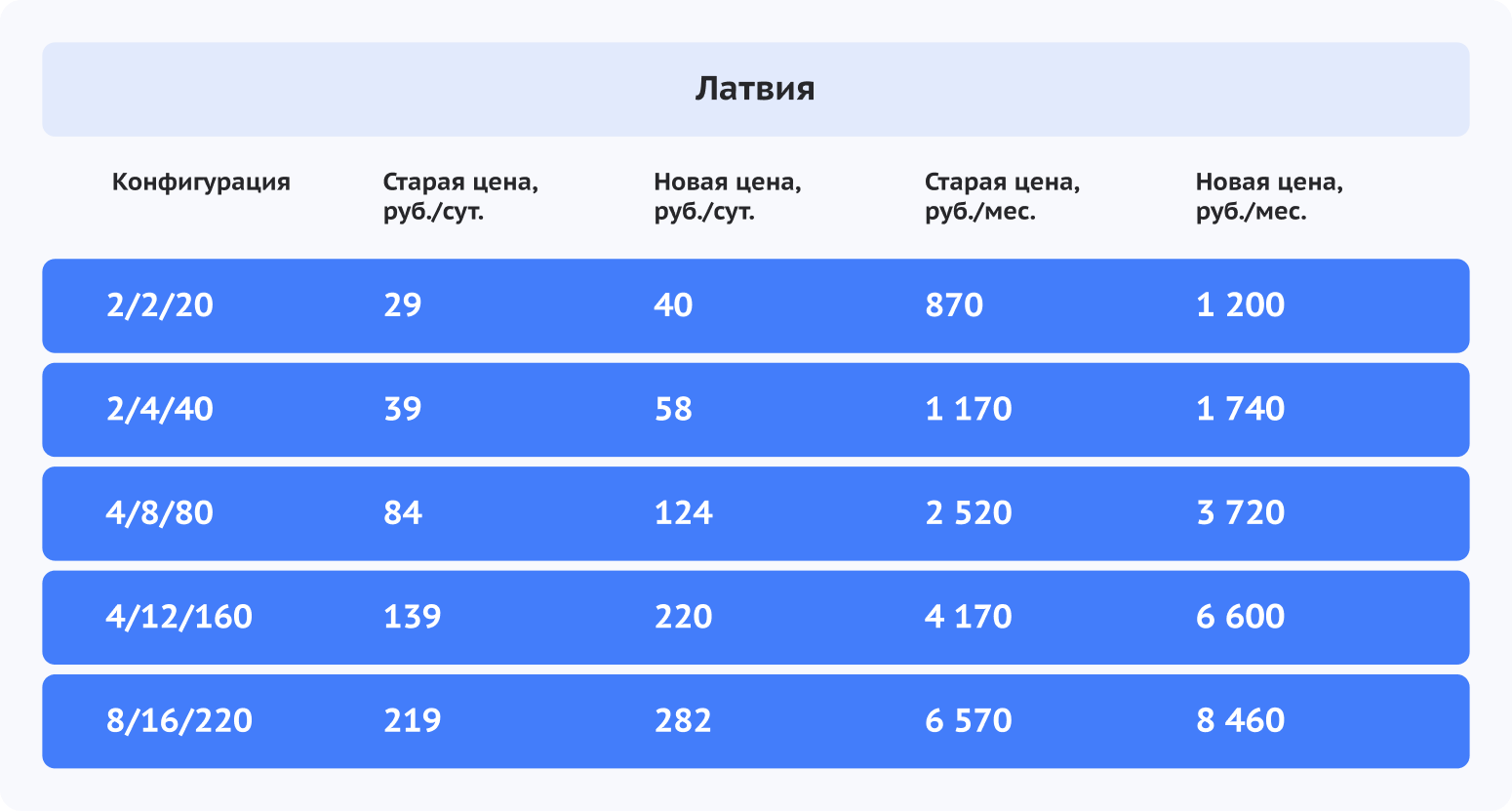

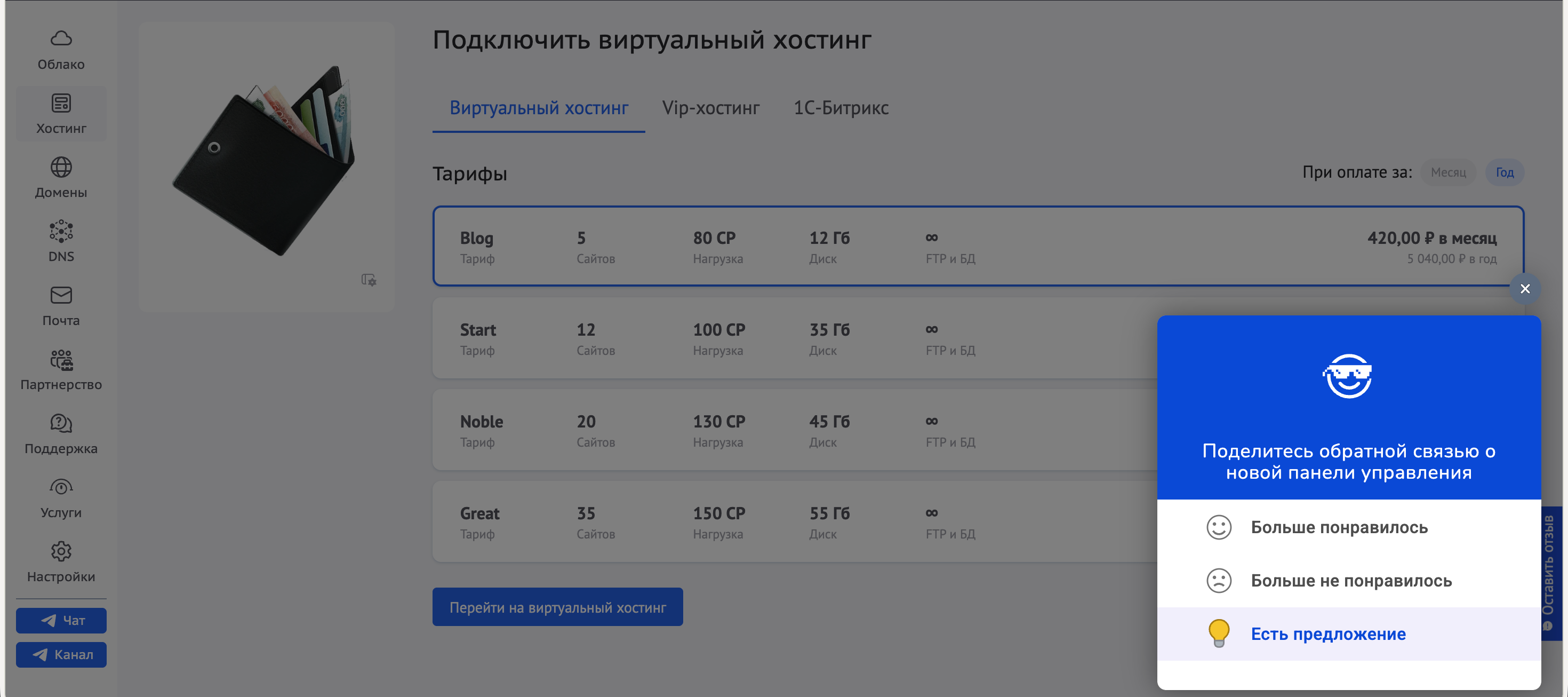

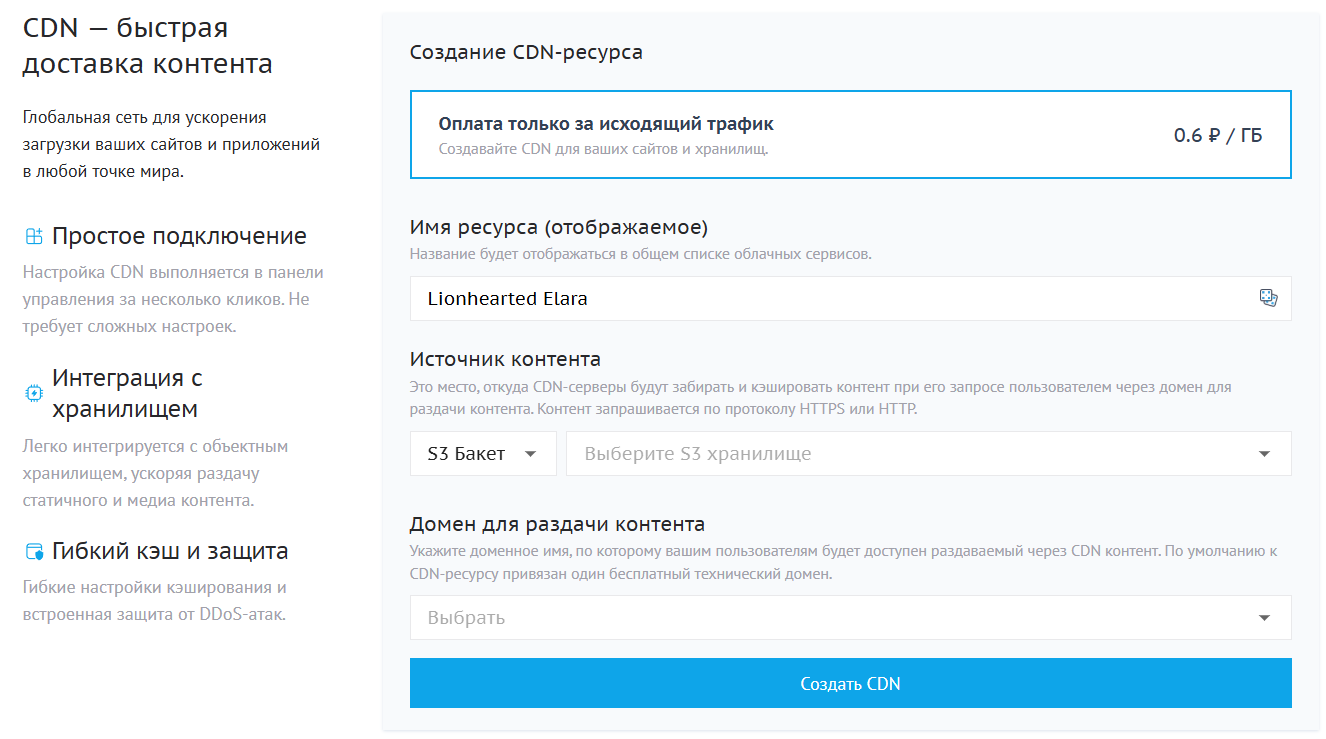

- Прозрачная модель использования. Сервис реализован с понятной и гибкой моделью тарификации. Пользователи оплачивают управляющий контур кластера и ресурсы инфраструктуры отдельно, что позволяет точно контролировать расходы и адаптировать конфигурацию под текущие задачи.

- Доступны различные варианты конфигурации — от базовых решений для разработки до отказоустойчивых кластеров.

Доступность и дальнейшее развитие

Бета-версия Kubernetes уже доступна пользователям Beget — создать кластер можно через панель управления облачной платформы. Для быстрого старта подготовлено подробное руководство.

Beget приглашает пользователей протестировать Kubernetes в облаке и оценить преимущества автоматизированного управления инфраструктурой.

beget.com/ru/

beget.com/ru/kb/manual/managed-kubernetes