Обновление серверов ВПС 16.12.2024

Обновление серверов ВПС 16.12.2024

Сообщаем что все виртуальные сервера перемещены на новые гипервизоры, платформа HPE Apollo R2600 GEN10, с подключением в интернет со скоростью 10G:

- Платформа: ProLiant XL170r Gen10

- Процессоры: 2x Intel Xeon Gold 6248 (LGA3647, 2.5GHz [Turbo: 3.9GHz], 27.5Mb cache, 20 ядер, 40 потоков)

- Оперативная память: 12x 64Gb Micron DDR4 ECC LRDIMM, 2666MHz (72ASS8G72LZ-2G6B2), всего 768Gb

- RAID: HPE Smart Array P408i-p, 2Gb cache, BBU

- Жёсткие диски: 4x Micron MTFDDAK3T8TDT 3.84Tb (собраны в RAID5)

- Подключение: HPE Ethernet 10Gb 2-port 568FLR-MMSFP+ Adapter

- Теперь, ваши виртуальные сервера будут работать ещё быстрей.

Прекращён приём платежей через КИВИ 21.02.2024

В связи с отзывом лицензии у КИВИ Банк (АО), кредитноц организации, входящей в состав группы компаний QIWI, отключена оплата посредством КИВИ кошелька.

Воспользуйтесь другими способами оплаты.

Уведомление о добавлении ООО «Эксимиус» (хостинг HOST-FOOD) в реестр провайдеров хостинга 16.01.2024

Сообщаем вам о том, что ООО «Эксимиус» полностью соответствует требованиям, связанным с изменением федерального закона от 27.07.2006 № 149-Ф3 «Об информации, информационных технологиях и о защите информации».

С 27.12.2023 г. ООО «Эксимиус» (хостинг HOST-FOOD) включено в реестр провайдеров хостинга. Информацию об этом можно найти на официальном сайте Роскомнадзора:

rkn.gov.ru/activity/connection/register/p1578/.

Компаниям, работающим в сфере связи, которые не вошли в реестр Роскомнадзора, с 1 февраля 2024 года будет запрещено предоставление услуг хостинга на территории России.

ООО «Эксимиус» (хостинг HOST-FOOD) — проверенный хостинг провайдер, поэтому наши соглашения и договорные отношения остаются неизменными.

Необходимость подтверждённого телефона 04.12.2023

Обращаем ваше внимание, что в соответствии с требованиями Минцифры, для предоставления услуг с подключением в сеть Интернет, клиенты обязаны иметь подтверждённый аккаунт.

Самый простой вариант — добавить и подтвердить телефонный номер из ЕАЭС (Россия, Беларусь, Казахстан, Армения, Киргизия) по этой инструкции:

www.host-food.ru/faq/general.questions/add.and.confirm.mobile.phone/

На данный момент, альтернативным вариантом подтверждения является ваше фото с паспортом в руках, приложенное в систему поддержки

Автоматический перенос почты с Яндекс на хостинг 31.03.2023

Хотим обратить Ваше внимание на новую возможность, которая вам понравится!

Мы предлагаем вам перенести свою почту к нам на хостинг, и получить все необходимые инструменты для удобной работы с ней. Кроме того, мы рады сообщить, что в ispmanager появилась функция импорта почтовых ящиков по IMAP и по API Яндекс 360; (обновление ISP6-1080), что существенно упрощает перенос почты к нам.

Это предложение более чем актуально, так как Вы возможно уже знаете, Яндекс вынужден пересмотреть условия использования сервисов Яндекс 360 и с 17 апреля 2023 года, чтобы сохранить доступ к возможностям Яндекс 360, нужно выбрать и оплатить один из основных тарифов. А это может повлечь значительные затраты на использование почты.

Мы уверены, что перенос почты к нам на хостинг будет для вас выгодным решением, и готовы предложить вам тариф vip1 за 150 рублей в месяц с лимитом создания до 100 почтовых ящиков. (автоматический импорт возможен только на тарифной линейке VIP)

Инструкция по переносу почты доступна по этой ссылке:

www.host-food.ru/faq/technical.questions/email/import.yandex.businnes.email/

В случае вопросов и затруднений вы можете обратится в нашу техническую поддержку:

manager.host-food.ru/Tickets

Спасибо за внимание, мы будем рады видеть вас на нашем хостинге.

Изменение сроков заказа/продления тарифных планов микро/мини 26.12.2022

Уважаемые клиенты!

Сообщаем вам, что с 01.01.2023 года тарифы «микро» и «мини» будут продлеваться не менее чем на год.

Минимальный период оплаты при заказе — год. Никакие скидки на данных тарифах работать не будут.

10G сеть 01.11.2022

Уважаемые клиенты!

Мы завершили модернизацию сетевого оборудования и теперь на всех участках у нас используется 10 Gb подключения.

Мы стараемся делать все для вашего удобства и комфортной работы!

Добавлена поддержка Node.js на хостинге 18.09.2022

На новых серверах (srv11/srv12) тарифной линейки Lite добавлена поддержка Node.js

Данная возможность доступна на всех тарифах, включая «Пробный».

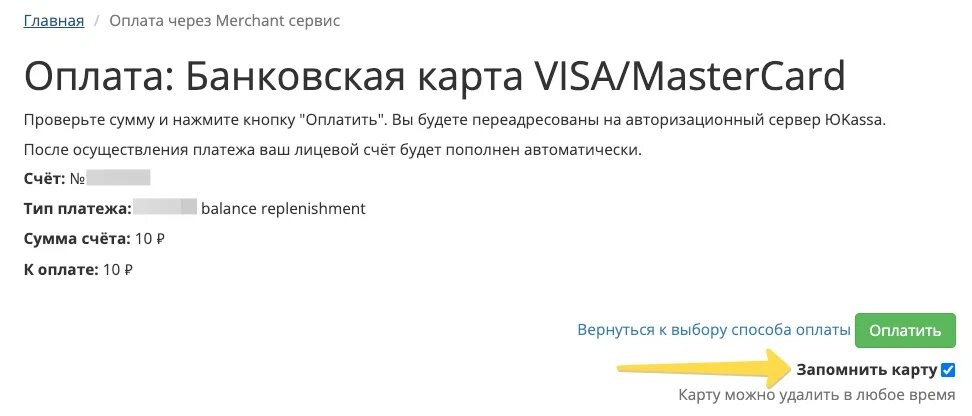

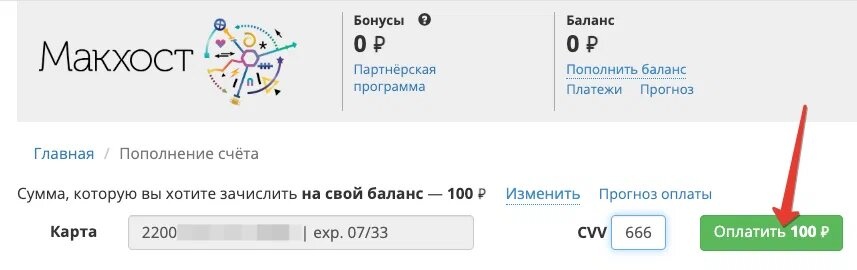

Важные новости об оплате услуг хостинга 23.03.2022

Ситуация с платежными системами стабилизируется. Мы снова принимаем к оплате карты, выпущенные за рубежом.

Внимание! Ориентируйтесь по картинкам!

Для клиентов с платежными картами, выпущенными на территории РФ при оплате нужно выбрать картинку MИР.

Для клиентов с платежными картами, выпущенными в других странах (СНГ, Европе, Азии и США), при оплате выбирайте Visa и Mastercard. Картинка «Иностранные Visa и Mastercard»

Работаем в штатном режиме 27.02.2022

Учитывая последние события, мы хотим сообщить вам о стабильной работе всех наших серверов.

Сервера расположены в одном из самых надёжных дата-центров нашей страны, в Москве.

Оборудование базируется только на самых качественных серверных комплектующих высокого класса, прошедших многоступенчатое тестирование.

Наш персонал прошёл разностороннее обучение и сможет оказать вам быструю помощь в любых, даже самых сложных вопросах, касающихся хостинга.

По любым вопросам работы ваших проектов рекомендуем обращаться в Центр поддержки (систему тикетов)

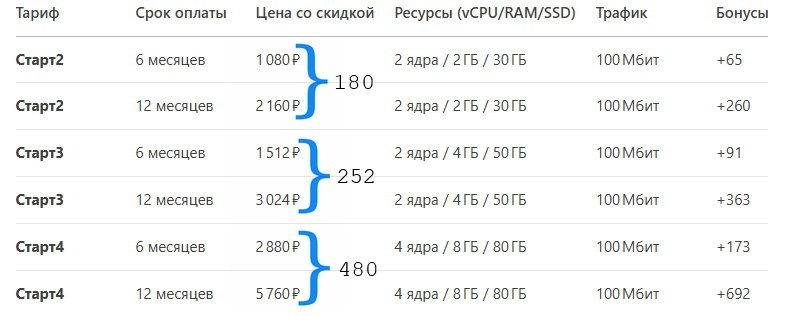

Снижение цен на VPS 01.02.2022

У нас снижаются цены на все тарифы виртуальных выделенных серверов VPS/VDS

Экономия составит до 20%

Теперь все ВПС на SSD дисках 14.12.2021

С сегодняшнего дня, все виртуальные сервера размещаются на серверах с промышленным SSD дисками и процессорами Intel Xeon, частотой до 3.3GHz.

Оплаченные услуги сохраняют актуальность. Никаких пересчетов. Только приятные сюрпризы по пути.

Такая уверенность связана с тем, что мы «бескровно» переходим на другой качественный уровень, отказываясь от устаревших технологий. И сервера мы делаем быстрее.

Мы можем утверждать, что Host-Food не только обеспечивают стабильную работу сайта, но и в качестве дополнительных услуг предоставляет выделенные физические или виртуальные сервера.

Расценки приятны, а тарифных вариантов — масса.

Но самое главное — квалифицированная служба поддержки, которая всегда на связи. Даже если вы перемещаете сайт на новый хостинг самостоятельно, то возникающие проблемы будут решены молниеносно.

Закончен перенос всех аккаунтов на новые сервера 08.06.2021

Все клиенты со «старых» серверов перемещены на новые:

www.host-food.ru/about/hardware/our.hosting.servers/

Теперь на любом тарифе хостинга вы получаете новые процессоры со скоростью в турбо-режиме до 5 GHz, и промышленные SSD диски.

Также, напоминаем; у нас есть большой выбор выделенных серверов:

www.host-food.ru/tariffs/vydelennyi-server-ds/

Запущен новый блейд-сервер 27.10.2020

Рады сообщить вам об обновлении парка серверов, запущен новый блейд-сервер, и первое лезвие — для VIP клиентов:

www.host-food.ru/about/hardware/our.hosting.servers/srv21.host-food.ru/

Данное оборудование отвечает всем современным требованиям и обеспечивает высокую производительность. Все это позволяет сделать работу ваших сайтов еще более быстрой, что несомненно повысит их привлекательность для пользователей и поисковых систем.

Мы расчитываем в течении месяца выпонить перенос всех аккаунтов со старого сервера на новый. У нового сервера будет новый IP адрес и тем пользователям, которые не используют наши ДНС сервера или используется CloudFlare нужно будет самостоятельно его сменить в записях доменов. Для согласования переноса и смены IP адреса просим вас написать соответствующее обращение в центр поддержки клиентов:

manager.host-food.ru/Tickets

Для остальных пользователей переход на новый сервер пройдет незаметно в автоматическом режиме.

Добавлена поддержка HTTP/2 на всех серверах хостинга 13.12.2019

На все сервера виртуального хостинга добавлена поддержка нового протокола HTTP/2

Он обратно совместим с протоколами HTTP/1.1 и HTTP/1.0, клиентский браузер самостоятельно выбирает по какому протоколу он будет работать. Поддержка есть во всех современных браузерах.

Обратите внимание, что протокол работает только для шифрованных соединений, т.е. необходима установка SSL сертфиката.

Ещё один метод оповещений: ВКонтакте 12.11.2019

Здравствуйте, уважаемые пользователи нашего хостинга.

Мы добавили для вас ещё один способ получать уведомления от нашего хостинга – через сообщения от нашей группы ВКонтакте.

Для привязки вашего аккаунта VKontakte к оповещениям биллинговой системы, добавьте этот способ оповещения в её настройки, нажмите кнопку «Подтвердить» и отправьте выданный вам код сообщением в группу:

vk.com/hosting.hostfood (можно найти поиском, по словам «host-food»)

Как и в Telegram, есть возможность отвечать на сообщения присланные ботом, но с теми же ограничениями – только если это ответ в существующий тикет.

Спасибо, что пользуетесь услугами хостинга host-food.ru.

Виртуальные сервера на промышленных SSD дисках 06.11.2019

Здравствуйте, уважаемые пользователи нашего хостинга.

Наша компания снова повышает качество своего сервиса: добавлена возможность размещения ВПС на промышленных SSD дисках. Миграция при смене тарифа происходит «наживую» без перезагрузки и перерывов работы. Также есть возможность вернуться на старые сервера — с Enterprise SATA дисками — также без перерывов в работе.

Подробнеее о тарифах вы можете узнать по ссылке:

www.host-food.ru/tariff-order/?mode=VPS#36

И немного технических характеристик для интересующихся: модель — Toshiba HK4R Series SSD, используемый тип памяти – MLC, скорость работы:

Максимальная скорость записи — 500 Мбайт/сек

Максимальная скорость чтения — 480 Мбайт/сек

Добавлен метод оповещения: Viber 26.10.2019

Согласно пожеланиям клиентов, добавлен новый метод оповещений: Viber

Также для всех методов оповещений были добавлены следующие настройки:

Выставление времени получения сообщений – чтобы, к примеру, не приходили ночью.

Настройки оповещений по типам уведомлений.

Восстановление пароля.

Возможности отвечать через Viber на сообщения в систему тикетов, к сожалению, нет. Это связано с ограничениями самого мессенджера – невозможно определить, на какое сообщение пришёл ответ (что немаловажно, т.к. один и тот же контактный адрес может быть добавлен более чем у одного клиента).

Добавлен метод оповещения: Telegram 20.09.2019

По просьбам клиентов, была переработана система уведомлений:

- разрешено иметь более одного контакта одного типа

- появилась возможность настроить уведомления на каждый контакный адрес

- добавлена поддержка уведомлений через Telegram

Также, есть возможность отвечать на сообщения в Telegram, но с ограничениями — только если это ответ в существующий тикет.

Дню программиста посвящается! 13.09.2019

Поздравляем всех программистов с их профессиональным праздником!

Дарим для всех наших клиентов скидку 50% на все услуги хостинга на полгода, кроме регистрации доменных имён.

Промокод для получения скидки: programmer_day_2019_HF

Для активации необходимо перейти по ссылке:

manager.host-food.ru/PromoCodesExtinguished

Ознакомиться с полным перечнем тарифов Вы можете на нашем сайте

www.host-food.ru

ПРОМОКОД действует до 30 сентября включительно.

Скидка не суммируется с другими акциями нашего хостинга.

Миграция серверов линейки VIP на SSD диски 09.09.2019

Здравствуйте, уважаемые пользователи нашего хостинга.

Наша компания снова повышает качество своего сервиса: сегодня ночью на серверах линейки VIP были заменены диски – вместо Enterprise SATA были установлены SSD, так что скорость работы ваших сайтов стала ещё выше!

Подробнеее о тарифах линейки VIP вы можете узнать по ссылке:

www.host-food.ru/tariffs/hosting/#vip

И немного технических характеристик для интересующихся: используемый тип памяти – MLC, скорость работы:

- Максимальная скорость записи (сжатые данные) — 535 Мбайт/сек

- Максимальная скорость чтения (сжатые данные) — 555 Мбайт/сек

- Скорость произвольной записи 4 Кб файлов (QD32) — 90000 IOPS

- Скорость произвольного чтения 4 Кб файлов (QD32) — 99000 IOPS

Спасибо, что пользуетесь услугами нашего хостинга :)

Мы перешли на обмен электронными документами 13.08.2019

Наша компания предлагает партнерам и клиентам бесплатно получать оригиналы закрывающих документов в системе электронного документооборота Диадок. Мы уже оценили плюсы обмена электронными документами и приглашаем партнеров присоединиться. Электронные документы являются оригиналами, их не нужно распечатывать, их принимают ИФНС и суды.

Перейдя на обмен электронными документами, мы:

Получаем документы в день выставления.

Не отправляем подписанные документы обратно — их достаточно подписать в Диадоке.

Подписываем входящие документы прямо в 1С и проводим их без ручного ввода.

Массово отправляем электронные документы в «один клик».

Для работы с документами нужен сертификат электронной подписи. Если вы используете систему интернет-отчетности, то подойдет сертификат, которым вы подписываете отчеты. Если нет, оставьте заявку и получите сертификат в сервисном центре вашего региона.

Нашим контрагентам мы уже отправили приглашения в Диадоке. Чтобы начать получать документы:

Перейдите на сайт diadoc.ru.

Выберите действие «Войти» — «По сертификату».

В Диадоке в разделе «Контрагенты» примите приглашение от ООО «Эксимиус».

Чтобы получать документы в 1С, воспользуйтесь модулем Диадока.

Вы сможете дать доступ к электронным документам всем сотрудникам, которые работают с документами, настроить передачу и согласование электронных документов внутри компании.

Для подписи документов необходим сертификат, для просмотра и согласования достаточно войти по логину и паролю.

Легко проверить, с кем еще вы можете перейти на обмен электронными документами. Для этого загрузите список ИНН в Диадоке в разделе «Контрагенты».

Обновлена основная версия php и mysql на серверах 25.05.2019

С целью совместимости с новыми версиями Bitrix, Joomla, ModX, WordPress и прочих популярных CMS, произведено обновление php до версии 7.3 и mysql до версии 5.6.

По результатам тестирования, 5 WordPress на php 7.3 работает почти в три раза быстрее чем на php 5.6, который до этого стоял на наших серверах!

Разумеется, для старых движков, как и ранее, доступен выбор версии php:

www.host-food.ru/faq/technical.questions/php/change.php.version.for.site/

Доступны версии php: 5.2, 5.3, 5.4, 5.5, 5.6, 7.0, 7.1, 7.2 и 7.3

Добавлена поддержка SSL сертификатов на младшие тарифы: «Микро» и «Мини» 27.03.2019

В связи с тем, что Яндекс.Браузер планирует выпуск новой версии, в которой все сайты без HTTPS будут помечаться как небезопасные, мы включили поддержку SSL на всех платных тарифах нашего хостинга

Теперь вы можете включить поддержку SSL для своих сайтов не меняя тариф на более дорогой. Также, нет необходимости заказывать выделенный IP адрес или платить дополнительные деньги центрам сертификации — вы можете использовать бесплатные сертификаты от Let's Encrypt.

P.S. Бесплатный тарифный план «Пробный» поддержки SSL не получил, и, вероятно, не получит — слишком популярен для фишинга и т.п.

Windows Server 2019 доступен для установки на ВПС 22.02.2019

Для установки на ВПС добавлен шаблон новой операционной системы Windows Server 2019.

Релиз собрал в себе все обновления Windows Server 2016, и включает следующие возможности:

- Windows Subsystem for Linux.

- Поддержка Kubernetes.

- Функции графического интерфейса пользователя из Windows 10 версии 1809.

- Storage Spaces Direct.

- Storage Migration Service.

- Storage Replica.

- System Insights.

- Обновлённый Защитник Windows.

- Вложенная виртуализация в Hyper-V

Акция: Выделенный сервер по цене виртуального 17.11.2018

Мы как-то давно не проводили никаких серьёзных публичных акций — последнее время это были внутренние, для наших действующих клиентов.

Решили исправить ситуацию — у нас новая акция, для всех — и новых клиентов и старых — сервера HP Proliant по цене виртуального сервера — всего 2000 рублей в месяц, размещение — Россия, Москва.

Все сервера оснащены системой удалённого управления iLO (встроеная IP-KVM), гигабитным подключением к интернет, бесплатной панелью управления ISPmanager5 и бэкапным аккаунтом на 100Gb

И снова переезд 26.04.2018

В ночь 28 на 29 апреля 2018 года, в период с 23:00 до 6:00 планируется переезд оборудования в другое здание.

На этот раз не плановый, по причине поиска более качественных услуг, а по внешним обстоятельствам — текущее здание, где размещается датацентр datacheap.ru, планируется к сносу.

Новое место размещения — Москва, Угрешская улица, д. 2 стр. 147. Это бывший датацентр Яндекса, съехавшего в губернию Российской Империи — Финляндию.

На новом месте будет гораздо лучше — каналы шире, сетевое оборудование качественнее. Появится внешняя защита от DDoS, фильтрующая любые виды атак, отсеивая паразитный трафик. Она станет действовать на всех услугах нашего хостинга: VDS, выделенные серверы, PHP хостинг и прочее.

- Подведённая мощность: 2 МВт

- Независимых линий городского электроснабжения: 2 шт.

- Источников бесперебойного питания: 6 шт.

- Схема подключения ИБП: N+2

- Запас аккумуляторов: 15 минут при полной загрузке дата-центра

- Дизель-генераторные установки: 2 шт.

- Производитель ДГУ: F.G. Wilson

- Производитель двигателя ДГУ: Perkins

- Суммарная мощность: 2.4 МВт

- Ёмкость баков: 6 тонн (18 часов работы)

- Всепогодные тепловые контейнеры: Да

- Прецизионные кондиционеры: 20 шт.

- Производитель: Eistorm, HiRef

- Схема подключения: N+2

- Автоматизированная система газового пожаротушения

- Система видеонаблюдения внутри и снаружи здания

- ЦОД находится на закрытой охраняемой территории московского бизнес-центра IQ-Park

- Опорная сеть: 10G

- коммутаторы Cisco

- Основной маршрутизатор: Juniper MX-960, рассчитан на передачу трафика до 10 Тбит/с

- Агрегирующие коммутаторы: Huawei, позволяют организовать подключения до 40G на стойку

Антикризисные скидки на выделенные сервера 11.04.2018

Антикризисные скидки на выделенные сервера 11.04.2018

В ответ на санкции, мы решили оставить новогодние скидки в 40% — на все выделенные сервера.

Скидка действует при оплате сервера на год или более.

При заказе на два года, скидка составит 50%:

www.host-food.ru/tariffs/vydelennyi-server-ds/

Мы предоставляем большой выбор тарифов на выделенные сервера — от самых простых, на пару одноядерных процессоров, до 16 ядерных. Возможен заказ любой конфигурации отличной от тех что в тарифах — просто это может занять один-два рабочих дня.

Активация готового сервера и установка нужной вам операционной системы занимает считанные минуты.

Поддержка SSL на тарифных планах Lite 02.02.2018

В связи с тем, что Google начал учитывать наличие SSL сертификата у сайта при ранжировании, а также с тем, что новые версии браузеров стали помечать сайты без SSL как небезопасные — мы добавили поддержку SSL на тарифной линейке Lite (кроме самых младших тарифных планов — «Микро» и «Мини»).

Теперь вы можете включить поддержку SSL для своих сайтов не меняя тариф на более дорогой. Также, нет необходимости заказывать выделенный IP адрес или платить дополнительные деньги центрам сертификации — вы можете использовать бесплатные сертификаты от Let's Encrypt.

Новогодняя скидка на выделенные сервера 21.12.2017

Хостинг HOST-FOOD.ru поздравляет с наступающим Новым годом всех наших клиентов! Мы искренне рады, что Вы выбирали нас, и надеемся, что в следующем году наше сотрудничество станет еще более плодотворным. Желаем Вам творческих успехов и благополучия в наступающем году!

А чтобы год был ещё лучше, мы запускаем новогоднюю акцию — скидка 40% на заказ или оплату любого выделенного сервера до 31 января.

Желаем удачного развития вашим проектам!

Снижение цен на виртуальные сервера 18.11.2017

Сообщаем о снижении цен на все тарифы виртуальных серверов.

По желанию, возможна бесплатная начальная настройка сервера нашими специалистами и помощь в переносе данных.

Снижение цен на все выделенные сервера 12.05.2017

Рады сообщить Вам о снижении цен на все выделенные сервера, представленные на нашем сайте. Также, при аренде выделенного сервера, бесплатно предоставляется панель управления ISPmanager 5 и 100Tb под бэкап.

По желанию, возможна бесплатная начальная настройка сервера нашими специалистами и помощь в переносе данных.

Интеграция с Let's Encrypt 02.03.2017

На всех тарифах линейки VIP, теперь доступны бесплатные SSL сертификаты от Let's Encrypt.

Для того чтобы воспользоваться этой возможностью, следуйте данной инструкции:

www.host-food.ru/faq/technical.questions/ssl.certificates/let.s.encrypt/

Переезд в новый датацентр 18.09.2016

16 сентября, около 7 часов по Москве, в этой самой Москве, неторопливо происходило следующее:

«Равшан» и «Джамшут», занятые на перекладке теплотрассы, в месте прохождения будущей восточной хорды (пересечение с шоссе Энтузиастов), копали котлован.

Место, где в здание входит пучок слаботочных кабелей, они аккуратно обкопали, повесили все кабеля на крепления — как и велел «насяльника».

Решили переставить бетонный блок, который огораживает котлован, зацепили чем-то за ковш эскаватора, подняли.

Когда перемещаемый блок находился над кабелями, висящими на временной опоре, это самое «чего-то» — оборвалось…

События понеслись вскачь — кабеля, естественно, порвались — все сразу, оптика, телефоны, сигнализация… Мало что они просто порвались, перед этим их вырвало из здания, и из колодца — т.е. прямо с «мясом» из распределительных коробок.

В момент этого безусловно печального события, которое прошло бы для всех незаметно, «почему-то» перестали быть доступны все наши сервера =(

Подъехавшая бригада ремонтников «обрадовала» — постараемся до конца светового дня сделать. Печально конечно, но такое у всех провайдеров бывало, и все это как-то пережили.

Мы честно ждали до конца, до 5 вечера — отвечая на звонки клиентов, отписываясь в фейсбуках/вконтактах.

Вечером, появились новости от операторов связи и техников — в изложении девочки ответившей по телефону, это звучало как: «если сегодня не успеют, продолжат завтра». Причём по интонациям угадывалось, что сегодня они точно не доделают.

Приехали. До завтра мы ждать не можем.

Переезд планировался, но на 30 сентября — поскольку из-за этих раскопок вокруг здания постоянно чего-то отваливалось — то кабеля слаботочки тронут, то кондиционер отломают, то силовой кабель выкопают — с искрами и прочими спецэффектами… Была договорённость с другим датацентром, но на 30 сентября, прямо сейчас у них оказалось не готово — нет готовой стойки, нет свободного бесперебойника.

Начали обзвон датацентров — бестолку, прямо сегодня нас принять были готовы только в одном, и то сомневались, что смогут анонсировать нашу сеть, предоставить BlackHole Community и прочее. Причины банальны — невозможно в пятницу вечером найти трезвого электрика, админа, или «менеджера» (не знаю кто это такие — «менеджеры», но без них вопросы с размещением не решаются — несмотря на существование твёрдо указанных прайсов, наличия под рукой трезвого электрика или админа и т.п. Причём, эта «менеджерская» болезнь — только у дорогих и крупных датацентров, у которых дежурный персонал способен нас включить/настроить если мы приедем. В мелких, всё можно решить без менеджеров, но электрики с админами бухают или разъехались далеко и надолго).

В седьмом часу, когда уже были готовы поехать в ДЦ с ценой в три раза выше чем в текущем (что забавно — они просили гарантийное письмо о оплате — с людей которые им привезут оборудования на два миллиона и не требуют с них ничего, кроме шнурка с интернетом взамен), раздался звонок от DataCheap.ru — к ним мы и собирались изначально — уточнили сколько у нас юнитов, сказали, что могут нас принять сегодня, выделить 35 юнитов в стойке, сделать сессию по bgp, анонсировать сеть — да хоть чёрта лысого в ступе =))

Дальше, повествование от первого лица, как участника событий.

Хорошо, но перевозить лично мне, хоть и не одному, а моя узбекская «шайтан-арба» (Матиз 2003 года выпуска) находится на даче. Договорился о помощи с человеком на машине, он поехал сразу к ДЦ, я на дачу, за машиной.

Пока еду в электричке, звоню в текущий ДЦ, прошу разрешить вынос оборудования, разрешить вход народа, въезд машин — там всё строго с этим. Через некоторое время, они мне перезванивают — начальник охраны уже ушёл, гендиректор уже ушёл, охрана машины не впустит, стойку железа вынести не даст. Финиш…

Прошу созвониться хоть с кем-то, может по телефону скомандуют своим «дуболомам», а мне в ответ — уже звонили, не берут трубки — видимо бухают, пятница же =)

А мужики подъезжают в датацентр, я уже сел в «шайтан-арбу» и выруливаю со стоянки у платформы электрички… Остановился, думаю, кому звонить, чего делать — перезванивают, свершилось чудо, дозвонились до старшого охраны, он отзвонился на пост охраны здания и промычал, видимо разглядывая часы: разрешаю въезд, вынос… с 21:00 до 22:00.

Ладно, время уже 9 вечера, через тридцать-сорок минут буду на месте, главное всем заехать, зайти в здание — пока всё не вынесем, хрен нас кто оттуда выгонит.

Мчусь по Горьковскому шоссе, в Москву, в Балашихе останавливаюсь на светофоре — и загорается лампочка давления масла. Газую — гаснет. Рулю на обочину, глушу, тяну щуп — масло есть, между метками на щупе. Абзац, думаю, кончились подшипники коренные.

Терять уже нечего — судя по симптомам — так и так попал на переборку движка — так что, тапку в пол, полетел — и лампочка не горит, главное обороты не сбрасывать =)

Приехал в 21:30, через 10 минут уже разбирали стойку и грузили сервера в «Матиз» и «Ланос». Предварительно, правда, я поинтересовался у хозяина «Ланоса» — утянет ли он меня вместе с гружёным в него и меня железом — вероятность, что «Матиз» словит клина, только прибывает с каждым пройденным километром.

Сказал что утянет, за что цеплять у него есть (это я специально уточнял — у меня до этого был «Москвич-2141» так на нём не было, я за крепление запаски цеплял когда надо было тянуть кого-то — благо она снизу и сделана из стального прутка миллиметров 12 в диаметре =)).

К 23:00 сняли всё что снимается, отломали всё что не снимается, загрузились, помахали охране ручкой и отчалили.

Едем в новый ДЦ — пробок уже нет, благодать, а в ВотсАпп пишет тамошний ГенДиректор, он же главный цисочник — для анонса нашей сети надо подвердить маршрут в ripe.net — майнтайнера ихнего я добавил заранее, знал же что скоро к ним поедем. Угу, побежал прям — во первых до компа я в лучшем случае если утром доберусь, во вторых на том утреннем компе пароля этого нет, а в третьих пароль от ripe хранится на тех самых серверах которые мы везём. Хорошо я про ситуацию подумал заранее, он был ещё и в браузере сохранён, на работе — откуда я его сегодня днём с экрана и сфоткал на телефон (принтер сломался — ну что за день же был!). Фотку и отправил цисочнику — доберусь до компа — сменю. Тока он не унимался, просил прислать в текстовом виде… Потом правда отстал и попозже отписался, что всё путём. Причину я понял тока на следующий день, глядя на этот пароль — 32 рандомных символа =)) Странно, что мне не икалось, пока он его вводил =))

В 12 часов ночи уже затаскивали железо в новый датацентр. Пока я переконфигурил джунипер (использовав наш сервер биллинга в качестве персоналки =)), начали примерять салазки в стойку — и тут очередной облом — стойка оказалась не стойкой, а шкафом, к тому же телекоммуникацонным, а не серверным — т.е. он по глубине меньше. Сервера не влезают. Других готовых стоек нет, будут только на следующей неделе.

Бросили всё, пошли курить и думать. Первая мысль была — не дотяну до круглой даты — в декабре будет 10 лет как бросил пить — а в «Ланосе» валялась бутылка вискаря, за которую его хозяин трясся больше чем за перевозимое железо =)

Поприкидывав тот самый орган к рылу, соображаем — в шкаф сервера встают, но задняя дверь не закроется — снимаем её к чёртовой бабушке. Дальше, закрепить их не получается — но — направляющие можно раздвинуть — место есть. Правда, проблема — шкаф не вытащщить, а крепления направляющих откручиваются только со снятыми боковыми стенками. Снова волшебный орган к рылу, печальные воспоминания о том, что в машине есть ключ с трещщоткой, а я потерял переходник с 1/4'' квадрата на шестигранник — и рождается «чудо-инструмент» — в разводной ключ зажимается крестовая бита, эта хреновина просовывается в щель между направляющими и стенкой шкафа (а расстояние там чуть больше чем короткая бита по длине), нащщупывается винт, и потихоньку, по четверти оборота ослабляется. С поисками, наощупь, винта через каждую четверть оборота. И так 16 раз — т.к. винтов именно столько. По прошествии часа все пальцы болят — изрезаны кромками направляющих, но они раздвинуты на максимум. Сервера влезают.

К восьми утра всё установлено, проверено что с серверов пингуются «интернеты», и под весёлое подмигивание лампочки давления масла я покатился до дому, до хаты.

Приехал, проверил — работает не отовсюду. Видимо, в старом ДЦ нашу сеть не сняли с анонса, часть клиентов ломится по старому маршруту — в т.ч. и я из дома. Ладно, не та проблема — отписываюсь сетевику старого ДЦ, он снимает — через 15 минут забегало отовсюду.

Ещё через 10 минут, вообще всё перестало пинговаться, из любой точки. Блин. Достало.

Звоню в новый ДЦ, прошу глянуть, что там и как. Через очередные 10 минут перезваниваю — всё просто — стойка висела на 10 амперном автомате. Там было телекоммуникационное оборудование, оно больше не кушало. У нас же потребление около 17 ампер, обычно. Вышибло.

Перевесили на автомат с током отсечки 32A, всё оборудование само включилось — не зря я у каждого сервера, в BIOS, выставлял автоматическое включение в случае пропадения питания. На этом, этот бесконечный день для меня окончился, и я впал в энергосберегающий режим =)

Вечером ещё раз съездил — подключил сеть на PDU'шки — забыл сразу прицепить, включил один сервер — благо свой, технический — никто не и не заметил. Всё ещё раз посмотрел на сежую голову, пощщупал, подёргал, перевесил пару серверов в другие порты коммутатора — как показалось логичней…

Где-то через неделю поставят бесперебойник, переключимся на него, и можно считать, что эпопея с переездом окончена.

P.S. Если бы не переезжали, заработало бы ночью — технари всё же работали до упора, не бросив на ночь.

P.P.S. В «шайтан-арбе» поменял масляный фильтр, и лампочка перестала загораться на холостом ходу. Видимо, бракованный фильтр — масло и фильтр я менял за 300 километров до этого.

P.P.P.S. По поводу расстановки запятых в тексте — возражения не принимаются — я их расставлял для акцентирования смысла, а не по правилам русского языка.

По которому у меня в школе было 5, кстати говоря. И все, что не сходится с правилами — я прекрасно вижу и знаю. Но это — авторский текст, и такое вполне допустимо.

Возможность использовать php 7 для сайта 15.03.2016

На всех серверах с новой версией панели ISPmanager, появилась возможность использовать для своего сайта не только php 5.x версий, но и php 7 / 7.1.

Для этого, следует воспользоваться встроенным селектором версии php

Снижены цены на IP адреса 04.09.2015

Сильно снижены цены на дополнительные IP адреса — те которые к заказам хостинга — до 30 руб/шт, к VPS — до 60 руб/шт.

Запущен новый сервер для тарифной линейки VIP: ISPmanager 5 Businnes, php 5.4 25.05.2015

У нас пополнение в списке серверов для размещения тарифов из линейки VIP: s31.host-food.ru

Используемая панель управления: ISPmanager 5 Businnes.

Сервер собран на платформе SuperMicro, использован аппартный RAID контроллер LSI / 3ware 9750 и настоящий 64-битный 8-ми ядерный процессор AMD Opteron 6235, а не клон от Intel; =)

Почему «настоящий»? Потому что 64 битную архитектуру разработала AMD, а Intel выпускает 64-битные процессоры по лицензии «отжатой» у АМД на основании просроченных договоров 20-летней давности. Кому интересны подробности — можете найти их в яндексе/гугле.

Очередной сервер в тарифной линейке Lite — на этот раз, необычный: Blade 21.05.2015

Мы потихоньку растём — клиентов становится больше, ресурсов им требуется тоже больше. Поэтому, для размещения аккаунтов тарифной линейки Lite был куплен Blade-сервер SuperMicro SuperServer 5037MC-H8TRF — 8 отдельных однопроцессорных лезвий, у каждого лезвия по два отдельных диска, на RAID контроллере LSI.

Первый сервер s02.host-food.ru, был запущен сегодня. Остальные семь лезвий будут запущены в ближайшие дни.

Запуск нового сервера, под управлением ISPmanager5 12.02.2015

Сегодня, для тарифной линейки Lite, был установлен и настроен новый сервер, под управлением новой панели ISPmanager 5.

Разработчики обещают, что всё будет работать быстро, ничего не будет тормозить и вообще ошибок больше не будет =)

Функционала, правда, пока поменьше чем в старой панели, но, не пройдёт и нескольких лет…

Подождём, посмотрим.

А пока — можно делать заказы на хостинг, и пользоваться.

Наш сайт переехал на новый сервер 25.01.2015

Наш сайт раньше жил на сервере бэкапов — bkp0.host-food.ru — как-то так исторически сложилось, самый мощный наш сервер, а занимается ерундой — хранит бэкапы. Чтобы зря вычислительные ресурсы не пропадали — поселили туда наш сайт и биллинг.

Со временем, хостинг вырос, вместо трёх серверов, нас теперь почти целая стойка, и начались проблемы — большая дисковая активность ночью/утром — результат архивации наших и клиентских ресурсов, стала приводить к медленной работе биллинга, вплоть до моментов недоступности.

Было принято решение, вынести сайт и биллинг с этого сервера на давно пустоваваший Aquarius Server T40 S13 — как купили новый, так и стоял в стойке, ненужный и даже неподключенный.

По синтетическим тестам (гоняли ubench в 10 проходов) новый сервер набрал ~270 тысяч «попугаев», старый же ~190 тысяч всё тех же «попугаев». Так что, в теории, сайт с биллингом должны были начать работать в полтора раза быстрей.

(Надо частно заметить, что сильно быстрей оно не стало… быстрей, да, но процентов на 15-20, но никак не на на 50%. Самое главное — больше по ночам и утром не тормозит, так что чего хотели — того добились. Ну а то что на биллинге Intel, а не наш любимый AMD… Подождём, подрастём, купим правильную платформу, на правильных процессорах AMD =))

Запуск виртуализации KVM 21.01.2015

Рады вам сообщить, что на нашем хостинге запущена в работу система виртуализации KVM (Kernel-based Virtual Machine), цены на которую вас приятно удивят:

www.host-food.ru/tariffs/virtualny-server-vps/

Как всегда, мы используем только лучшее оборудование:

www.host-food.ru/about/hardware/our.hosting.servers/

Мы в соцсетях 16.12.2013

Уважаемые пользователи нашего хостинга, теперь мы стали еще ближе к Вам. У нас работают странички в социальных сетях ВКонтакте и Facebook. На них Вы всегда сможете получить оперативную информацию о работе хостинга, в том числе и в случаях недоступности основного сайта.

Так же на них мы решили регулярно проводить акции для наших подписчиков и выкладывать промокоды с приятными скидками. Подписывайтесь и следите за новостями. Удачных Вам сайтов!

python27 модулем apache2.2 24.04.2013

На всех наших тарифных планах появилась возможность использовать python27, в режиме модуля веб-сервера apache.

Увеличение лимитов на процессорное время 19.10.2012

Заботясь о качестве предоставляемых услуг виртуального хостинга мы постоянно анализируем отзывы наших клиентов. Большое количество замечаний вызывает низкое количество ресурсов сервера (CPU, RAM) на дешевых тарифах. Оценив возможности своих серверов и приба?

Читать дальше →