все новости по филиалам

Поиск

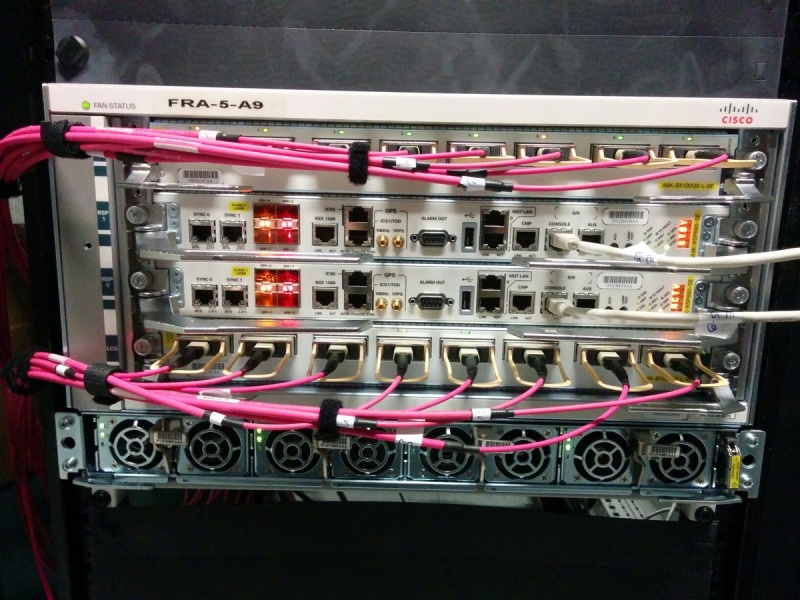

We added new capacity in Francfort, DE. Ready to add new 100G

164.132.0.0/16

Qwant и Shadow теперь мы собираемся перейти на полную мощность

Спасибо, Оливье Абекассис за эти три года упорного труда и страсти! Благодаря вам, Synfonium, наряду с Qwant и Shadow, теперь практически финансово стабильна, с полностью преданными своему делу командами и уникальными технологиями, используемыми миллионами пользователей! Теперь может начаться новая глава, обеспечивающая этим компаниям реальное место в европейской экосистеме.

С большой радостью сообщаем, что Борис Лекуэр принимает на себя общее руководство Qwant и Shadow, чтобы реализовать стратегию, разработанную нами совместно с CDC для Synfonium: создать и управлять группой технологических компаний в секторе облачных вычислений и искусственного интеллекта для клиентов B2C в Европе. Первый шаг явно сделан, и теперь мы собираемся перейти на полную мощность :) До скорого!

Важная информация по безопасности cPanel

Компания OVHcloud недавно получила от команды cPanel информацию об уязвимости безопасности, которая была идентифицирована как CVE-2026-41940. Эта уязвимость позволяет использовать её на машинах, работающих под управлением cPanel в качестве панели управления хостингом. Обзор уязвимости и подробности о патче можно найти здесь: support.cpanel.net/hc/en-us/articles/40073787579671-Security-CVE-2026-41940-cPanel-WHM-WP2-Security-Update-04-28-2026

Мы рассылаем электронные письма всем нашим клиентам, поскольку существует вероятность того, что вы используете свою собственную версию этого шаблона или лицензии, и мы хотим убедиться, что вы по-прежнему в курсе. Если вы не используете cPanel, пожалуйста, проигнорируйте эту информацию.

Для незамедлительного устранения любых угроз безопасности и защиты от них, команды OVHcloud настоятельно рекомендуют всем, кто использует образ cPanel, установить рекомендуемое обновление, описанное cPanel в документации CVE.

Если вы используете предоставленный OVHcloud шаблон cPanel, обратите внимание, что наш образ еще не обновлен. Если вам потребуется переустановить шаблон по какой-либо причине в период до применения наших обновлений, вам необходимо будет выполнить рекомендуемые шаги для повторного обновления, чтобы обеспечить безопасность.

Наши инженерные группы работают над обновлением всех шаблонов cPanel, предоставляемых OVHcloud. Мы будем держать вас в курсе завершения работ на нашей общедоступной странице состояния, расположенной здесь:

status.us.ovhcloud.com/pages/incident/59dd23da8827c804746f1664/69f52f626de01a059842887f

Нужна поддержка? Свяжитесь с нашей командой, используя руководство по ссылке: support.us.ovhcloud.com/hc/en-us/articles/115001819764-How-to-Contact-OVH-US-Support

Спасибо, что выбрали OVHcloud!

Инженерные и охранные команды OVHcloud

OVHcloud использует Belenos от Quandela для ускорения развития европейского квантового сектора

Рубе – 17 апреля 2026 г. – На форуме Quantum Defense Forum компания OVHcloud, мировой игрок и европейский лидер в области облачных вычислений, и компания Quandela, специализирующаяся на фотонных квантовых вычислениях, объявили о появлении компьютера Belenos на квантовой платформе OVHcloud.

Представленная прошлой осенью платформа OVHcloud Quantum Platform демократизирует использование квантовых вычислений и доступ к передовым технологиям благодаря модели потребления «квантовые вычисления как услуга» (QaaS). С добавлением Belenos, OVHcloud продолжает реализацию своей амбициозной дорожной карты по созданию квантовых компьютеров, доступных из облака.

В Belenos de Quandel используется технология квантовой фотоники, обеспечивающая вычислительную мощность в 12 кубитов. Это позволяет экспериментировать с новыми алгоритмами в различных и инновационных областях, таких как классификация и генерация изображений, ускорение искусственного интеллекта и квантовое машинное обучение (QML). Новые области применения в электромагнитном моделировании, структурной механике, горении в двигателях, моделировании материалов, метеорологии и наблюдении за Землей также выигрывают от достижений в области квантовых вычислений.

С 2022 года Группа поддерживает европейскую квантовую экосистему, предоставляя самый широкий спектр квантовых эмуляторов на основе своей инфраструктуры, которой пользуются более тысячи человек. Сейчас, предлагая пятнадцать доступных квантовых эмуляторов (включая Perceval и MerLin) по цене от 0,03 евро в час, Группа помогает пользователям познакомиться с различными моделями квантовых вычислений.

Мы рады выполнить обещание, заложенное в квантовой платформе, добавив второй эталонный квантовый компьютер, Belenos, от французской компании Quandela. Квантовая революция набирает обороты, и OVHcloud намерена занять свое законное место в качестве европейского лидера в области облачных технологий в рамках экосистемыговорит Мирослав Клаба, директор по исследованиям и разработкам OVHcloud.

Квантовая платформа OVHcloud предоставляет доступ к реальным квантовым компьютерам, стремясь ускорить внедрение квантовых вычислений в частном секторе. Квантовый процессор Belenos предлагается как услуга с оплатой по фактическому использованию, с точностью до секунды, без каких-либо обязательств.

Интеграция 12 кубитов Belenos в предложение OVHcloud знаменует собой решающий шаг для квантовых вычислений в Европе. Доступный через облако, этот фотонный компьютер становится конкретным инструментом для бизнеса. С помощью OVHcloud мы предлагаем специалистам по обработке данных и новаторам средства для разработки своих алгоритмов на гибкой и суверенной инфраструктуреговорит Никколо Сомаски, генеральный директор и соучредитель Quandela.

Первый квартет задал темп

Первый выпуск «The Cloud Cover» создан специально для вас: ежеквартальный путеводитель по обновлениям OVHcloud, в котором рассказывается о новинках, изменениях и о том, почему это важно для вашего бизнеса.

Основы платформы и устойчивость

Стройте на прочном фундаменте.

www.ovhcloud.com/en-ie/lp/quarterly-product-update-q1-fy26/

Управляемый Kubernetes (многозонная отказоустойчивость) www.ovhcloud.com/en-ie/public-cloud/kubernetes/

Дата-центр в Милане www.ovhcloud.com/en-ie/about-us/global-infrastructure/multi-az/

Сквозное шифрование corporate.ovhcloud.com/en-ie/newsroom/news/ovhcloud-acquires-seald/

RTvRack www.ovhcloud.com/en-ie/network/vrack/

Новые точки присутствия для OVHcloud Connect www.ovhcloud.com/en-ie/network/ovhcloud-connect/

Зона развертывания

FOCUS 1.0 для FinOps labs.ovhcloud.com/en-ie/node/18161/

Использование собственного IP-адреса (3 зоны доступности в Милане) www.ovhcloud.com/en-ie/datacenter/europe/italy/milan/

Метрики мониторинга для экземпляров публичного облака

Протокол пограничного шлюза (альфа-версия) labs.ovhcloud.com/en-ie/node/17102/

Ускорение обработки данных, хранения информации и ИИ

Больше данных. Больше рабочих нагрузок. Больше ИИ.

Облачные графические процессоры (NVIDIA H200)

Новые функции в AI Deploy www.ovhcloud.com/en-ie/public-cloud/ai-deploy/

Защита LLM на конечных точках ИИ (бета-версия) www.ovhcloud.com/fr/public-cloud/ai-endpoints/catalog/

Управляемый ClickHouse

Модель визуального языка на конечных точках ИИ www.ovhcloud.com/fr/public-cloud/ai-endpoints/catalog/

Квантовые эмуляторы и QPU www.ovhcloud.com/en-ie/public-cloud/qpu/

Платформа данных (сертифицирована по ISO 27001 и HDS) www.ovhcloud.com/en-ie/public-cloud/data-platform/

Объектное хранилище Active Archive www.ovhcloud.com/en-ie/public-cloud/object-storage/classes/

Публичное облачное файловое хранилище (бета-версия) www.ovhcloud.com/en-ie/public-cloud/file-storage/

Новые возможности Nutanix на OVHcloud www.ovhcloud.com/en-ie/hosted-private-cloud/nutanix/packaged/

Облачная платформа SNC (бета-версия) labs.ovhcloud.com/en-ie/node/18520/

Новое оборудование для управляемого VMware vSphere www.ovhcloud.com/en-ie/hosted-private-cloud/vmware/

Новые диапазоны выделенных серверов для масштабируемых и высокопроизводительных решений www.ovhcloud.com/en-ie/bare-metal/prices/?display=list&range=scale%7Chighgrade

Управляемый кластер VMware Stretched Cluster (3 зоны доступности, альфа-версия) labs.ovhcloud.com/en-ie/node/18533/

Опыт разработчиков и малых и средних предприятий

Сделайте разработку вашей платформы проще и быстрее.

Управляемый ClickHouse

Функция автомасштабирования в AI www.ovhcloud.com/en-ie/public-cloud/ai-deploy/

Агент резервного копирования www.ovhcloud.com/en-ie/storage-solutions/backup-agent/

Управляемый WordPress для хостинга (бета-версия) www.ovhcloud.com/en-ie/node/18297/

Центр видеохостинга (бета-версия) www.ovhcloud.com/en-ie/node/19133/

VPS 2026 www.ovhcloud.com/en-ie/vps/

Пакеты доменных имен www.ovhcloud.com/en-ie/domains/tld/

Email ZIMBRA Pro www.ovhcloud.com/en-ie/emails/

Новый веб-сайт для Kimsufi www.kimsufi.com/fr/

SSD-хранилище и инфраструктура HA-NAS для веб-хостинга www.ovhcloud.com/en-ie/web-hosting/

Новый интерфейс для VoIP SIP-транка www.ovhcloud.com/en-ie/node/17707/

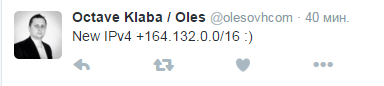

Общедоступное облако / KMS

Служба управления ключами (KMS) и Менеджер секретов OVHcloud обеспечивают безопасное хранение и управление ключами шифрования и конфиденциальными секретами в среде суверенного облака, гарантируя строгий контроль и соответствие требованиям.

Служба KMS от OVHcloud теперь получила сертификат FIPS 140-3 от Национального института стандартов и технологий (сертификат № 5203), после валидации FIPS 140-2 в прошлом году. Это обновление значительно усиливает безопасность и соответствие требованиям, повышая доверие клиентов и способствуя более широкому внедрению в строго регулируемых средах.

С сертификатом FIPS 140-3 OVHcloud укрепляет свое лидерство в области надежной и суверенной облачной безопасности. Полный контроль над инфраструктурой в сочетании с международно признанными стандартами соответствия позиционирует OVHcloud как мощную альтернативу гипермасштабируемым провайдерам, особенно для европейских клиентов.

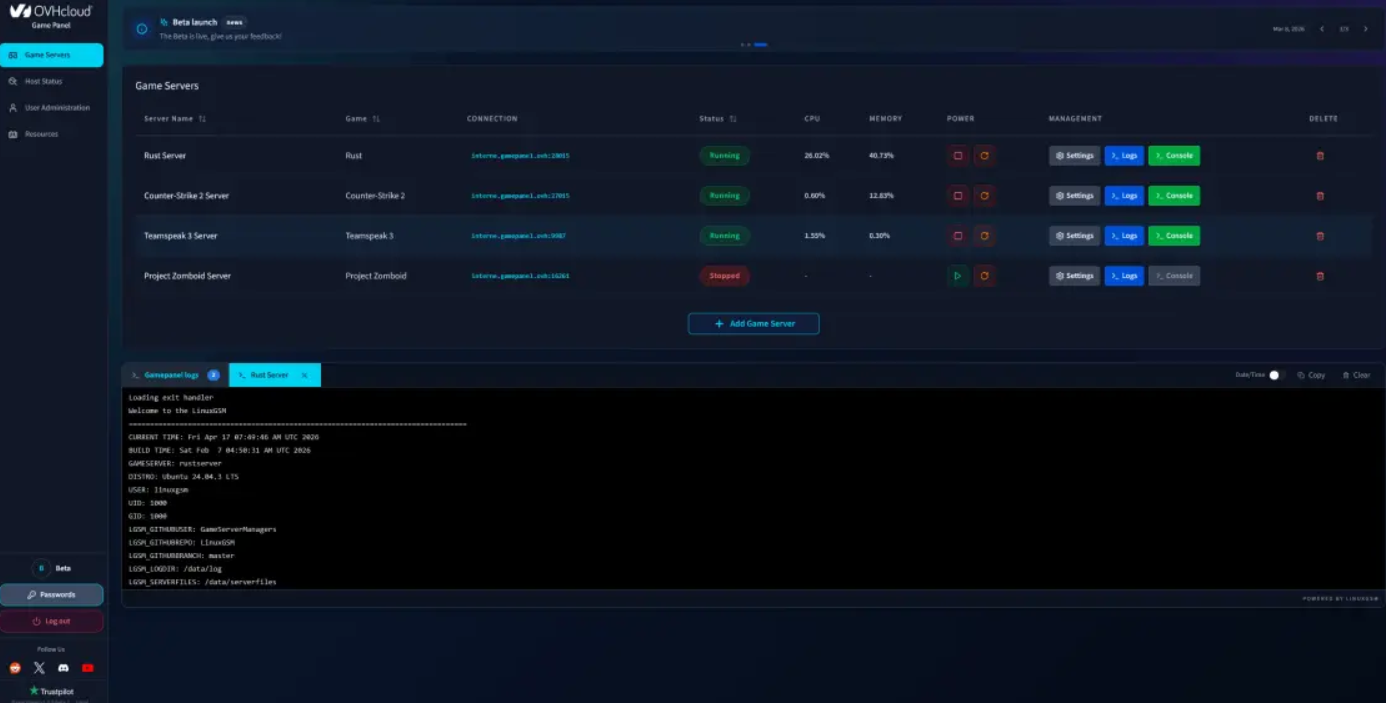

Развертывайте, управляйте и настраивайте свои игровые серверы за считанные минуты

- Создание игрового сервера не должно требовать использования командной строки или многочасовой настройки. С помощью Game Panel все упрощается.

- Установите свой сервер одним щелчком мыши через удобный и быстрый веб-интерфейс. Запускайте, останавливайте, перезапускайте.

- Идеально подходит для быстрого запуска сервера с друзьями всего за несколько минут, без траты времени на техническую сторону вопроса.

Что предлагает эта бета-версия?

На этапе бета-тестирования игровая панель предлагает функциональную основу, ориентированную на упрощенное управление основными функциями игрового сервера:

- Развертывание сервера осуществляется одним щелчком мыши из намеренно ограниченного списка игр для этой первой версии (15 совместимых игр — см. список ниже). Каждый сервер можно настроить, выбрав нужный порт и получив доступ к встроенному файловому менеджеру. В зависимости от совместимых игр также возможна установка модов.

- После активации сервера пользователь получает централизованный доступ к информации, позволяющей отслеживать его состояние в режиме реального времени, получать доступ к консоли и журналам, а также просматривать потребление ресурсов и историю их использования (ЦП, ОЗУ, хранилище, сеть).

- Можно настроить резервное копирование вручную или по расписанию.

- Возможность автоматического обновления игры сразу после выхода новой версии.

- Также возможно управление пользователями. Вы можете предоставлять определенные права каждому пользователю и каждому игровому серверу.

- Доступ к игровому серверу осуществляется по протоколу SFTP, а также через встроенный в браузер интерфейс SSH.

github.com/ovh/game-panel

Еврокомиссия присудила тендер на сумму 180 миллионов евро на предоставление услуг суверенного облачного сервиса четырем европейским провайдерам

В апреле этого года Европейская комиссия объявила о завершении тендера на предоставление услуг суверенного облака, в рамках которого институты, органы, ведомства и агентства ЕС (субъекты Союза) могут приобрести услуги суверенного облака на сумму до 180 миллионов евро сроком на 6 лет.

Победителями стали следующие организации:

- Люксембургско-французское партнерство, возглавляемое компанией Post Telecom, с участием OVHCloud и CleverCloud.

- Немецкая компания STACKIT (группа Schwarz)

- Французская компания Scaleway (группа Iliad)

- Бельгийско-французско-люксембургское партнерство под руководством Proximus, использующее сервисы S3NS (совместное предприятие Thales и Google Cloud), Clarence и Mistral.

Победившие поставщики были выбраны на основе их соответствия Рамочной программе Европейской комиссии по суверенитету в облачных технологиях, которая оценивает суверенитет по восьми критериям.

К ним относятся стратегические, правовые, операционные и экологические аспекты, а также прозрачность цепочки поставок, технологическая открытость, безопасность и соответствие законодательству ЕС. Комиссия заключила четыре контракта параллельно, чтобы обеспечить диверсификацию и устойчивость, избегая чрезмерной зависимости от одного поставщика.

Для участия в конкурсе поставщики должны были соответствовать строгим уровням гарантий, гарантирующим, что третьи стороны, не являющиеся гражданами ЕС, имеют ограниченный контроль над используемыми ими технологиями или предоставляемыми ими услугами.

commission.europa.eu/news-and-media/news/commission-advances-cloud-sovereignty-through-strategic-procurement-2026-04-17_en

ec.europa.eu/commission/presscorner/detail/en/ip_26_833

commission.europa.eu/document/09579818-64a6-4dd5-9577-446ab6219113_en