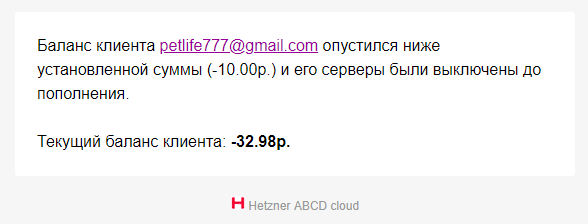

GPU instances available at Scaleway

Искусственный интеллект в Scaleway с GPU экземплярами

Дорогой Cloud Rider, Мы только что выпустили наш первый Экземпляры GPU Cloud! Работает на высоком конце посвященный NVIDIA Tesla P100 и сильные Intel Xeon Gold 6148 ядер, они предложены на лучшее соотношение цена-качество: € 1 / час или € 500 / месяц. Предназначено для искусственного интеллекта и визуализации, наши GPU Инстансы поддерживают свои высокие рабочие нагрузки.

www.scaleway.com/gpu-instances/

Dedibox старт-3-S-SSD завершает наш ассортимент Start с выдающимися характеристиками, которые предлагают лучшее соотношение цена-качество.

Характеристики:

- Процессор: Intel 1x C2350

- Оперативная память: 4 Гб DDR3 ECC

- Диск: 256 ГБ SSD

- Полоса пропускания Основные Unmetered: 1 Гбит / с

Pro-6-XS Dedibox является новинкой нашего Pro диапазона, включая RPNv2 сетевой выгоды для выделенных серверов, предлагающих баланс процессора, памяти и памяти для любых рабочих нагрузок.

Характеристики:

- Процессор: 1x Intel Xeon D-1531 — 6С / 12T — 2,2 ГГц

- Оперативная память: 32 ГБ DDR4 ECC

- Диски: 2x 500 Гб SSD

- Пропускная способность: Премиум 300Mbit / s и др RPNv2

www.online.net/en/dedicated-server

Объявления

[ScalewayLive] Из Heroku2Kubernetes & VLC истории успеха

Присоединяйтесь к нам 14 марта в La Maison Париж для нашего следующего Meetup! Жереми Wimsingues, DevOps инженер, представит, как масштабировать вашу команду с CI / CD и Kubernetes. Получить все знать об установке Gitlab, бегуны внутри Kubernetes и CI / CD микро услуг с помощью Helm и Vault для безопасного развертывания!

Кроме того, Жан-Батист Кемпф, президент организации VideoLAN представит историю развития проекта VLC и объяснить, как он стал стандартом на многих платформах.

www.eventbrite.com/e/scalewaylive-from-heroku2kubernetes-vlc-success-story-tickets-56639938581

Это статья время!

В дополнении к нашим еженедельным учебникам мы начали новую серию: «Это статья Time». В этой серии мы представим вам техническую подготовку и подробную информацию о том, как работает облачная инфраструктура. Мы начали эту новую категорию с серией статей, касающихся объектов хранения, начиная с: Хранение объекта — Что это такое?

blog.scaleway.com/2019/object-storage-scaleway-what-is-it/

Учебники

PowerDNS является открытым DNS исходного сервера написан на C ++. Сервер DNS сервер, который содержит базу данных общедоступных IP-адреса и связанные с ними доменными именами. Его цель состоит в том, чтобы решить, или переводить эти общие имена IP-адрес в соответствии с просьбой. PowerDNS работает на большинстве Linux и всех других производных Unix. Программное обеспечение поставляется с веб-интерфейсом PowerDNS-администратора, что упрощает управление вашими DNS-зон.

www.scaleway.com/docs/installing-powerdns-server-on-ubuntu-bionic/

Mattermost является инструментом обмена сообщений с открытым исходным кодом для межкомандной связи, распространяемого по лицензии MIT и доступна как в свободной команде и оплаченный Enterprise Edition. Этот учебник покажет вам, как установить экземпляр Mattermost с внешним интерфейсом прокси-сервером Nginx и базами данных MariaDB.

www.scaleway.com/docs/installing-mattermost-messaging-ubuntu-bionic/