До конца лета всего ничего. Надеемся, вы успели подзарядиться в сезон отпусков и восполнить ресурсы, чтобы их хватило на год. Или хотя бы на весь деловой сезон. А пока готовитесь к началу осени, полистайте новый выпуск дайджеста. Как всегда собрали самое интересное за месяц — новости, статьи и запасы летнего настроения.

А ещё поговорим сегодня о ресурсах сервера. Их ведь тоже должно хватать, особенно в чудесную пору возрастающей активности. Так что устраивайтесь поудобнее и поехали!

Статьи и инструкции

О новом поколении процессоров Intel Core

Да, время идёт, всё меняется. И на смену девятому поколению процессоров Intel Core приходит десятое. Мы уже писали о том, что обновили линейку тарифов Турбо и теперь у нас есть серверы на базе новых процессоров i9-10900K. Если хотите узнать, насколько они круче своих предшественников, читайте статью в нашем блоге на Хабре. Там всё по полочкам. И с графиками.

i9-10900K против i9-9900K: что можно выжать из новых Intel Core

на старой архитектуре

О способах переноса сайта на сервер с GT

Для тех, кто не знает, поясним. Окружение GT — специальное программное обеспечение, которое ускоряет работу сайтов на CMS Битрикс. Так как GT-окружение не имеет меню, все действия необходимо выполнять самостоятельно. Для тех, кто захочет попробовать новые скорости и соберётся перенести свой сайт на сервер для Битрикса, подготовили в помощь инструкцию.

Как перенести сайт на сервер с окружением GT

О ресурсах сервера и смене тарифа

Нагрузка на сервер как уровень воды в океане. Растёт постоянно. Больше данных, больше посетителей, а как следствие — сервер не вывозит, потому что ресурсов «маловато будет». О том, что делать, если хочется увеличить производительность хостинга, рассказываем в нашей статье-шпаргалке.

Изменение ресурсов сервера и смена тарифа

Новости

А теперь коротко о главных новостях августа.

Проапгрейдили линейку готовых тарифов и добавили ещё один

В этом месяце мы обновили дизайн главной страницы сайта и переработали линейку готовых тарифов. Они стали производительнее, чем раньше. Кроме того, добавили новый тарифный план «Прогрев» — подходит для размещения простых проектов и небольших сайтов. А ещё увеличили скорость соединения. Теперь при заказе готовых тарифов с

виртуализацией KVM можно выбрать канал до 1 Гбит/с.

firstvds.ru/products/vds_vps_hosting

Объединили группы в социальных сетях с FirstDEDIC

Да, да, с августа у нас общие группы с партнерским проектом FirstDEDIC. Мы, конечно, не ром и кока-кола, но вместе однозначно веселей. А вам теперь станет легче следить за акциями и новостями как о виртуальных, так и о выделенных серверах — вдруг однажды соберётесь пересаживаться на машины помощнее. Подписка, лайк, шер повышают карму подписчика и настроение админов групп.

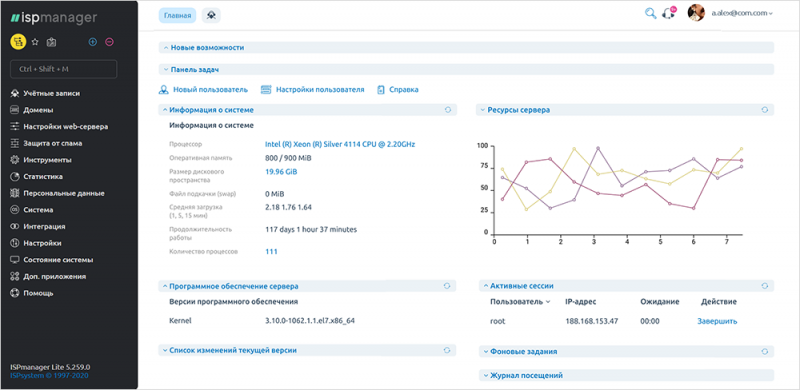

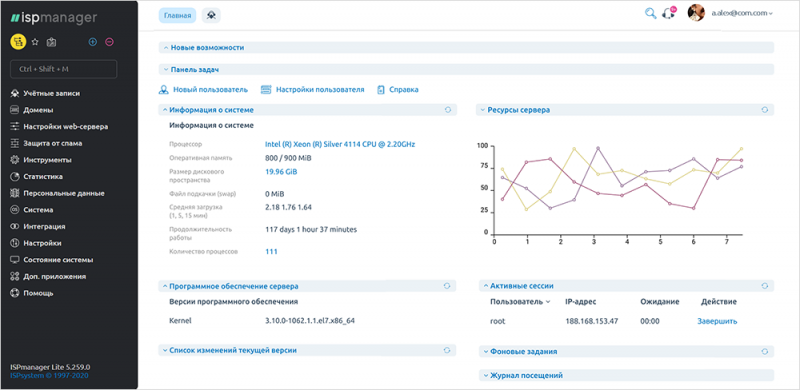

Панель ISPmanager получила новый дизайн

Совсем недавно панель управления ISPmanager Lite получила новый дизайн. Все кнопки и функции остались на привычных для пользователей местах, а вот интерфейс значительно эволюционировал: стал более современным и удобным.

Уязвимости и релизы месяца

В популярном движке для форумов vBulletin исправили уязвимость

Причём повторно… Опасная уязвимость нулевого дня была обнаружена в прошлом сентябре. Затрагивала версии vBulletin с 5.0 по 5.4 и позволяла выполнять произвольные PHP-команды на удалённом сервере, не требуя авторизации на форуме. Патч выпустили сразу, но часть компаний пострадала-таки от рук хакеров.

С тех пор прошёл почти год, и вот неожиданность — оказалось, выпущенный патч можно обойти. Это подтвердилось обнародованными PoC-эксплоитами — на Bash, Python и Ruby. Свежий патч для старой-новой проблемы уже выпущен и разработчики советуют не затягивать с обновлением.

Подробнее на xakep.ru

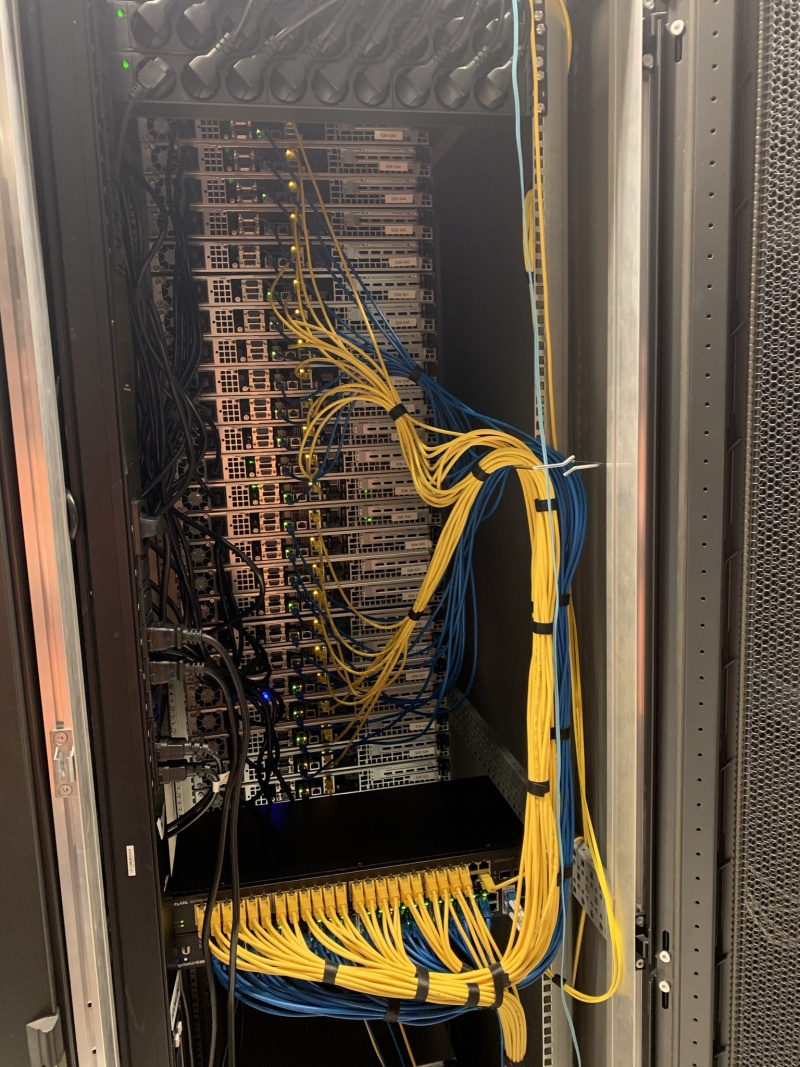

Выявлен червь FritzFrog, поражающий серверы по SSH

Неравнодушные ребята из Guardicore выявили новое вредоносное ПО FritzFrog, поражающее серверы на базе Linux. Причём высокотехнологичное. Мало того, что оно сочетает в себя червя, который распространяется через bruteforce-атаку, с компонентами для построения умного ботнета без единой точки отказа, так его ещё и не так просто выявить… В основном хакеры используют «лягушку» для взлома серверов госучреждений и банков, чтобы потом майнить на них криптовалюту. Простого решения для защиты пока не нашлось, но для выявления FritzFrog исследователями предложен некий shell-скрипт и указан ряд признаков наличия червя, например, наличие трафика на сетевой порт 5555.

Подробнее об этом на opennet.ru

Уязвимость в chrony

Выявлена уязвимость в реализации протокола сетевого времени chrony. Она позволяет перезаписать любой файл в системе и при этом может быть эксплуатирована через пользователя chrony. Устранена в выпуске 3.5.1. Обновления пакетов доступны для Fedora. В процессе подготовки обновления для RHEL, Debian и Ubuntu.

Подробнее на opennet.ru

Релиз WordPress 5.5 с поддержкой обновления плагинов

Состоялся в середине августа и получил кодовое имя «Eckstine» в честь певца Билли Экстайна. Если любите джаз, то наверно в курсе, кто это.

Выпуск интересен тем, что в нём есть режим автообновления плагинов и тем оформления. Такая палка о двух концах. С одной стороны, может решить проблему с уязвимостями в старых плагинах, где решает скорость «вкатывания» свежих пакетов, с другой — нет гарантии, что не возникнет опасность автоматизированного распространения вредоносного кода в процессе доставки обновлений или типа того.

По умолчанию автоматическая установка обновлений в WordPress 5.5 отключена. Так что решать будет пользователь.

О других новшествах WP 5.5. на opennet.ru