PQ.Hosting продолжает стремительно развиваться, предоставляя высококачественные услуги по всему миру. Мы ценим доверие наших клиентов и неустанно работаем над улучшением нашей инфраструктуры и защиты.

К сожалению, наши широкие возможности и преимущества привлекают не только честных пользователей, но и недоброжелателей, использующих наши услуги для атак на предприятия, государственный сектор и обычных пользователей. Хотя нам сложно полностью предотвратить это с технической точки зрения, наша команда активно работает над усилением защиты.

Инициативы по повышению безопасности

С начала 2023 года мы приняли решение активно бороться с вредителями в нашей инфраструктуре. Первым шагом стала блокировка 25 порта для всех новых созданных VPS. Порт мы разблокируем исключительно после верификации пользователя в системе.

Это позволило эффективно бороться с недоброжелательными рассылками с наших серверов и мы можем с гордостью заявить, что в PQ.Hosting количество жалоб сведено к минимуму, а немногочисленные нарушители моментально блокируются в системе без возможности восстановления доступа.

Сегодня мы рады сообщить полный список о дополнительных мерах, которые были введены за все время для обеспечения безопасности и чистоты нашей сети:

Ниже мы хотим представить, какой путь проходит клиент до момента получения услуги. Если на любом из этапов он не пройдет проверку — он не сможет воспользоваться нашими услугами

- 1. Мы вводим подтверждение электронной почты, мобильного телефона для всех клиентов. Клиентам необходимо перейти по ссылке на почте и ввести код в смс. Без этого клиент не сможет пользоваться услугами. Это первоначальный этап отсеивания плохих клиентов.

- 2. Аккаунт клиента проходит проверку в базе fraudrecord. Если почта клиента или IP адрес находится в базе — мы отправим клиента проходить KYC без возможности заказа услуг до момента успешного прохождения верификации.

- 3. Аккаунт проходит проверку на тип почты. Если используется почта Protonmail или временная или одноразовая почта — клиент также отправляется на KYC без возможности заказа услуг. В авто обновляемой базе у нас находится более 135000 провайдеров с одноразовой почтой, откуда доступ к регистрации заблокирован полностью.

- 4. Проверяется IP регистрации клиента на многочисленные регистрации других аккаунтов за определенное время. Если были регистрации — клиент отправляется на KYC без возможности заказа услуг.

- 5. Последней проверкой перед тем как мы разрешим делать заказы — проверка IP адреса клиента на принадлежность к TOR. Если относится — мы отправляем клиента на KYC без возможности заказа услуг.

- 6. Мультиаккаунты — мы тщательно следим отдельно за тем, кто регистрирует мультиаккаунты и при выявлении таких аккаунтов, клиентов в том числе ожидает KYC.

- 7. …и многие другие алгоритмы работы. К сожалению, мы не можем раскрыть вам все детали нашего антифрода, дабы не дать возможности мошенникам обойти его.

Отдельно хотим еще раз повторить: Если клиент попадает под проверку KYC — он не может купить/продлить услугу до момента успешного прохождения верификации!

Далее, когда клиент получает услугу и начинает ей пользоваться, мы внимательно следим за активностью его действий. Так, у нас в полном режиме автоматики работает сервис AbuseIPDB, который постоянно автоматически анализирует каждый IP адрес и в случае детектирования аномальной активности блокирует сервер и отправляет клиента на прохождение KYC. После проведения разбирательств служба безопасности принимает решение: блокировать клиента или дать возможность исправить ошибку в настройках, так как аккаунт может быть взломан, могут быть некорректно настроены серверы, но у клиента отсутствовал злой умысел в действиях.

Мы не только пользуемся базой Fraudrecord, но и сами постоянно пополняем ее новыми данными о нарушителях, чтобы помочь сохранить безопасность и своего сервера и серверов других пользователей базы.

Обработка жалоб и запросов

Отдел безопасности в режиме постоянного мониторинга обрабатывает все обращения, которые поступают на почты abuse@pq.hosting и police@pq.hosting. Ни одна заявка не остается без нашего внимания. Мы внимательно изучаем жалобу, проверяем клиента, его активность на сервере, методы оплаты и если мы подозреваем, что жалоба имеет основание — мы блокируем услугу и отправляем клиента на KYC. В том числе, мы помогаем органам бороться с преступниками, предоставляя всю полную информацию о нарушителе.

Кроме всего, мы храним данные заблокированных услуг на нашем защищенном сервере, чтобы органы всегда могли получить данные даже уже по удаленным услугам.

А что дальше?

В ближайшем будущем мы планируем внедрить продукты для автоматической блокировки в нашей сети вирусной и другой нелегальной активности. И мы будем продолжать работать и делать максимум, чтобы все те, кто хочет использовать услуги PQ.Hosting в незаконных целях — не смогли это сделать еще на моменте регистрации.

Работа над конфиденциальностью и доверием

Мы понимаем, что введение дополнительных мер верификации и проверки может вызвать вопросы у наших добросовестных клиентов и тех, кому нечего скрывать. Однако, это делается исключительно для того, чтобы сделать наш сервис абсолютно защищенным от недоброжелателей.

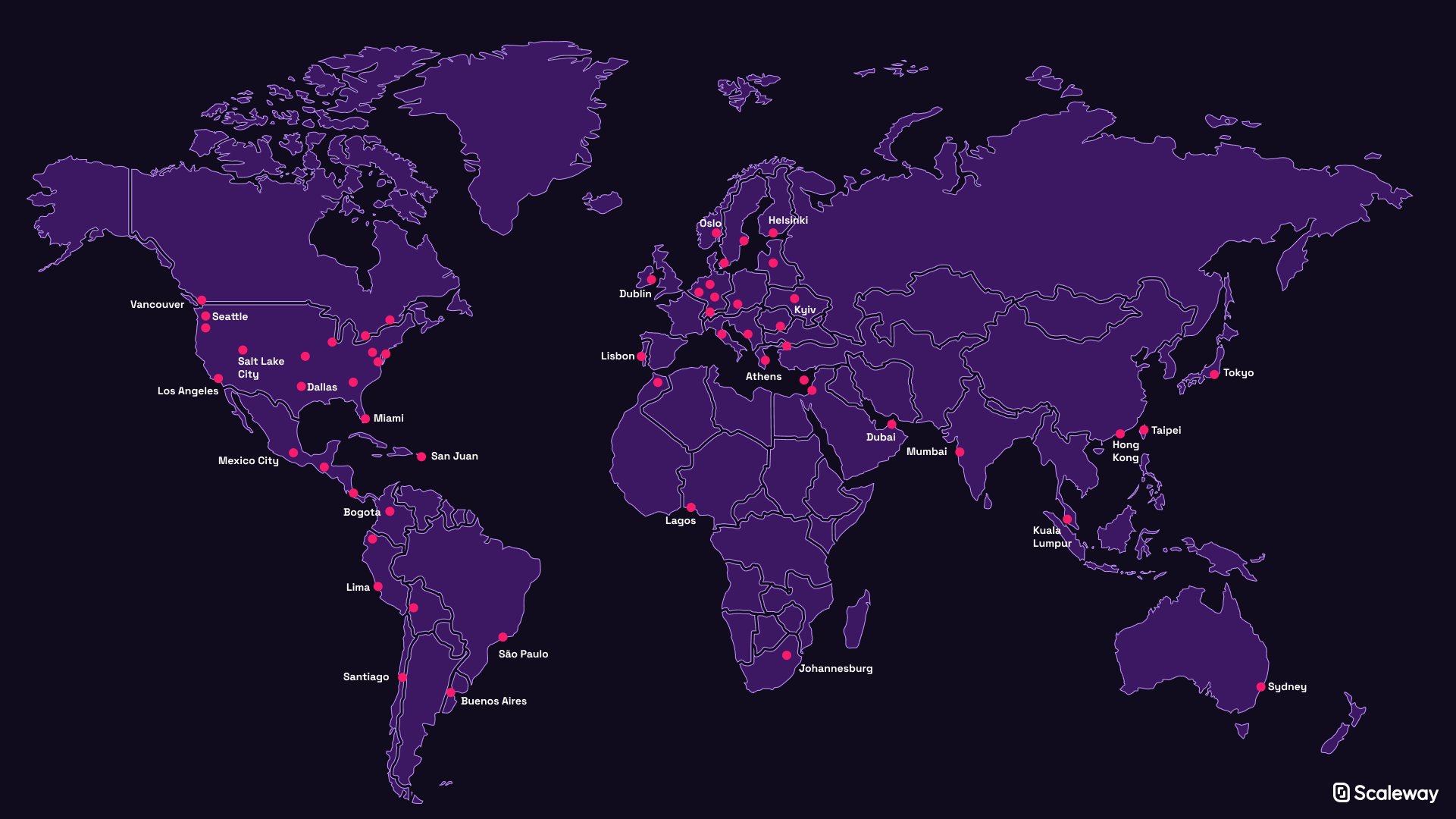

Нашей целью является создание безопасной и надежной среды для всех наших пользователей, чтобы мы могли сосредоточить больше усилий на развитии бизнеса, расширении локаций и улучшении качества поддержки.

Мы благодарим всех наших клиентов за понимание и поддержку. Внедрение данных изменений позволит нам обеспечить еще более высокий уровень обслуживания и защитить вас от потенциальных угроз.

https://pq.hosting