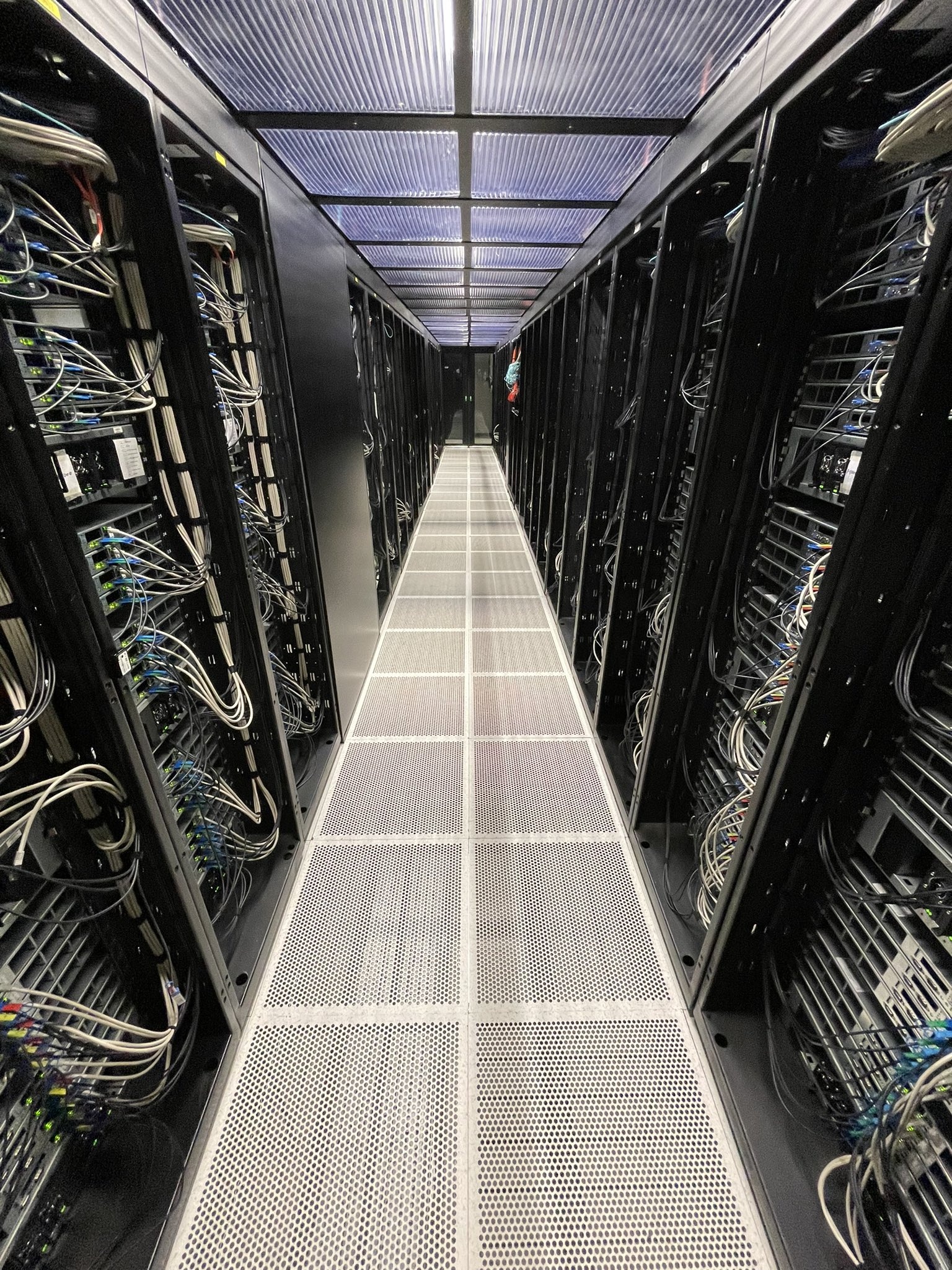

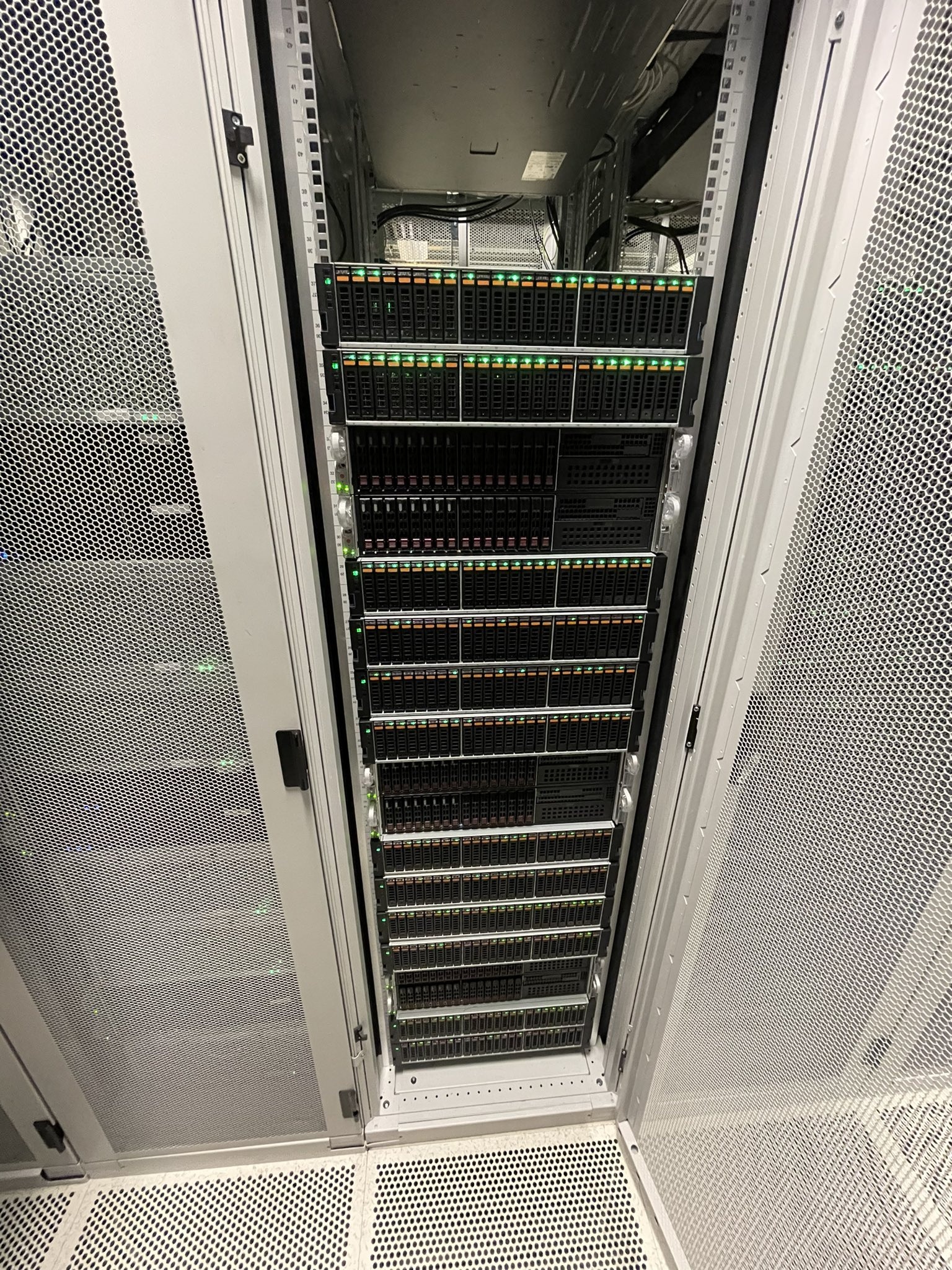

Уважаемые пользователи, мы запускаем новейшие узлы на совершенно новом типе серверов All-core. Тарифы представлены на процессорах Intel Core I9-9900K в Германии и Intel Core i7-6700K во Франции. Мы решили не создавать распределение нагрузки, чтобы каждый клиент мог использовать необходимое оплаченное количество ресурсов, вплоть до всех ядер процессора.

Рассмотрим виды тарифов:

— Германия (Anti-DDoS Standard)

• Intel Core I9-9900K (3.6-5.0GHz) 8 vCore / 8 GB DDR4 / 100 GB NVMe / 1000 MB / Anti-DDoS Standard — 1249 руб.

• Intel Core I9-9900K (3.6-5.0GHz) 8 vCore / 16 GB DDR4 / 200 GB NVMe / 1000 MB / Anti-DDoS Standard — 2499 руб.

• Intel Core I9-9900K (3.6-5.0GHz) 8 vCore / 24 GB DDR4 / 300 GB NVMe / 1000 MB / Anti-DDoS Standard — 3749 руб.

• Intel Core I9-9900K (3.6-5.0GHz) 8 vCore / 32 GB DDR4 / 400 GB NVMe / 1000 MB / Anti-DDoS Standard — 4999 руб.

• Intel Core I9-9900K (3.6-5.0GHz) 8 vCore / 64 GB DDR4 / 800 GB NVMe / 1000 MB / Anti-DDoS Standard — 8499 руб.

— Франция (Anti-DDoS Game)

• Intel Core i7-6700K (4.0-4.2GHz) 8 vCore / 8 GB DDR4 / 50 GB SSD / 250 MB / Anti-DDoS Game — 999 руб.

• Intel Core i7-6700K (4.0-4.2GHz) 8 vCore / 16 GB DDR4 / 100 GB SSD / 250 MB / Anti-DDoS Game — 1999 руб.

• Intel Core i7-6700K (4.0-4.2GHz) 8 vCore / 24 GB DDR4 / 150 GB SSD / 250 MB / Anti-DDoS Game — 2999 руб.

• Intel Core i7-6700K (4.0-4.2GHz) 8 vCore / 32 GB DDR4 / 200 GB SSD / 250 MB / Anti-DDoS Game — 3999 руб.

До конца мая действует приветственная скидка 15% на приобретение любых услуг данной категории. Скидка автоматически активирована в нашей

Биллинг-системе.

Остались вопросы? Мы ответим!

Сайт:

https://spacecore.pro

Биллинг:

https://billing.spacecore.pro

Email:

support@spacecore.pro

Telegram:

@spacecore_pro

VK:

vk.com/spacecore_pro