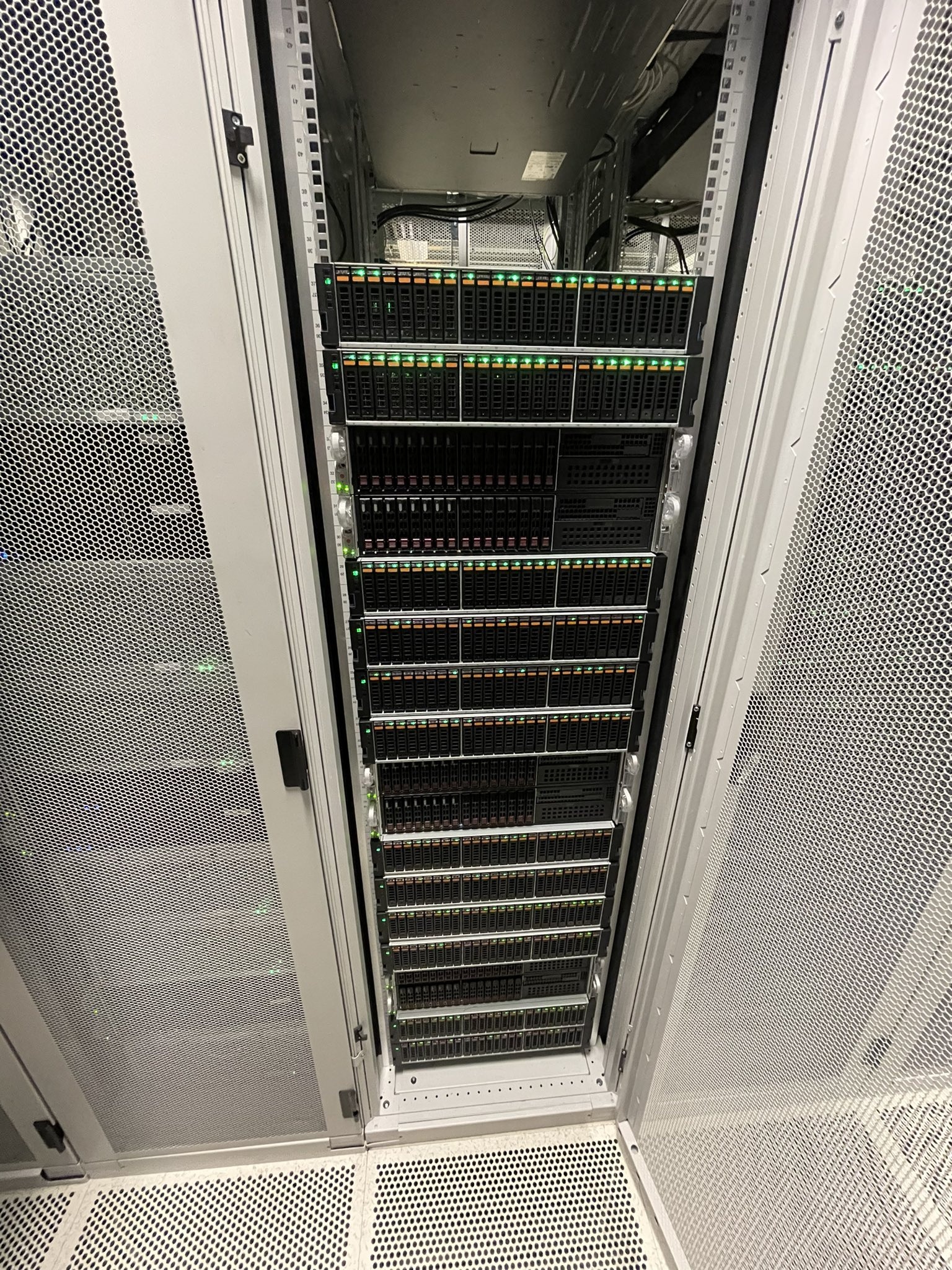

Скидка 20% на VPS во Франции (OVH) [Intel Core i7-6700k]

Дорогие друзья!

В Abcd.Hosting действует скидка 20% на заказ и продление виртуальных серверов во Франции:

[F-1] i7-6700k, 8 vCore / 8 GB DDR4 RAM / 50 GB SSD / до 300 Mbps

-20%899.00 RUB за месяц 719.20 RUB за месяц — Заказать

[F-2] i7-6700k, 8 vCore / 16 GB DDR4 RAM / 100 GB SSD / до 300 Mbps

-20%1499.00 RUB за месяц 1199.20 RUB за месяц — Заказать

[F-3] i7-6700k, 8 vCore / 32 GB DDR4 RAM / 200 GB SSD / до 300 Mbps

-20%2699.00 RUB за месяц 2159.20 RUB за месяц — Заказать

Количество серверов ограничено.

— Виртуализация KVM

— Панель управления VMmanager 6

— Высокие показатели Uptime: ~99.9%

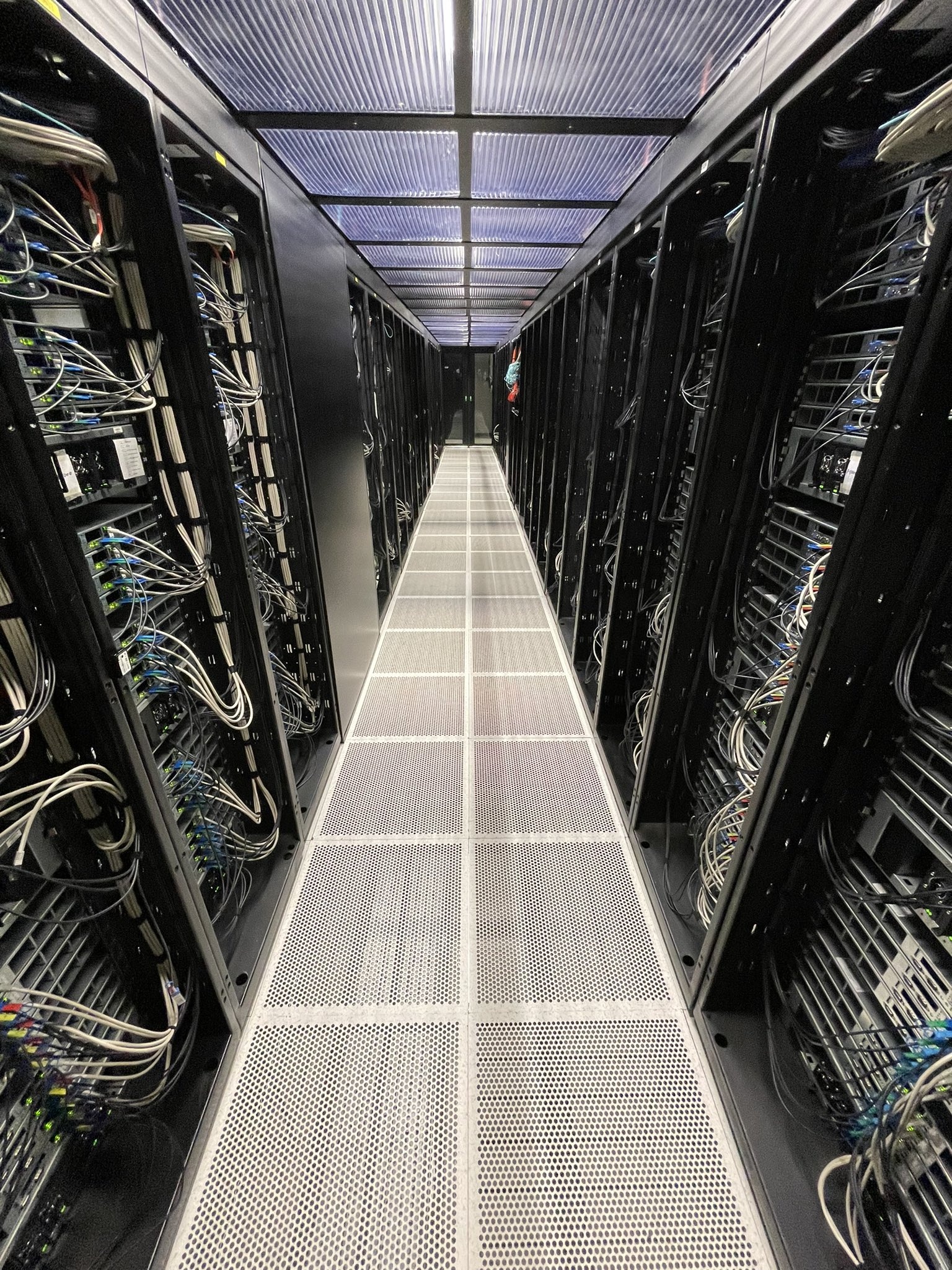

— Защита от DDoS-атак (в рамках сети дата-центра OVH)

— Бесплатная поддержка Windows Server и других ОС

— Возврат средств, если услуга вам не подошла

— Круглосуточная техническая поддержка по инцидентам

Удобные способы оплаты: банковской картой, Qiwi, YooMoney, WebMoney и Тинькофф Банк

(а также криптовалюты, в ручном режиме).

С уважением

команда Abcd.Hosting

Сайт: https://abcd.hosting/

Личный кабинет: https://panel.abcd.hosting/

Telegram: @AbcdHosting

Email: support@abcd.hosting

Twitter: https://twitter.com/abcdhosting

VK: https://vk.com/abcd.hosting

В Abcd.Hosting действует скидка 20% на заказ и продление виртуальных серверов во Франции:

[F-1] i7-6700k, 8 vCore / 8 GB DDR4 RAM / 50 GB SSD / до 300 Mbps

-20%

[F-2] i7-6700k, 8 vCore / 16 GB DDR4 RAM / 100 GB SSD / до 300 Mbps

-20%

[F-3] i7-6700k, 8 vCore / 32 GB DDR4 RAM / 200 GB SSD / до 300 Mbps

-20%

Количество серверов ограничено.

— Виртуализация KVM

— Панель управления VMmanager 6

— Высокие показатели Uptime: ~99.9%

— Защита от DDoS-атак (в рамках сети дата-центра OVH)

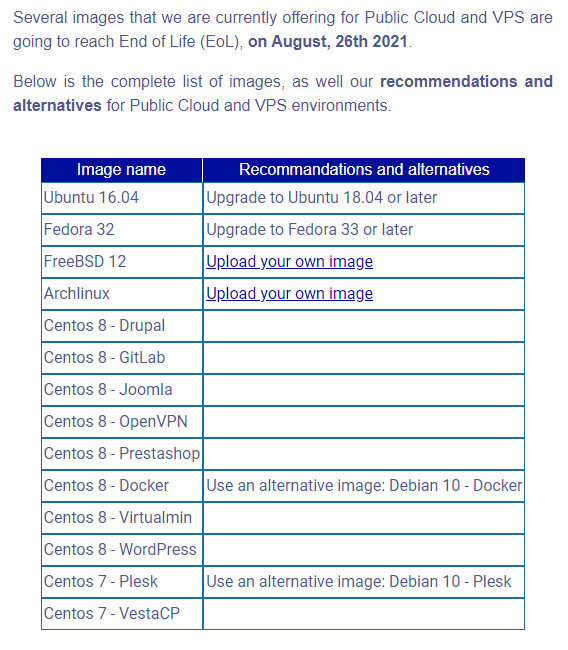

— Бесплатная поддержка Windows Server и других ОС

— Возврат средств, если услуга вам не подошла

— Круглосуточная техническая поддержка по инцидентам

Удобные способы оплаты: банковской картой, Qiwi, YooMoney, WebMoney и Тинькофф Банк

(а также криптовалюты, в ручном режиме).

С уважением

команда Abcd.Hosting

Сайт: https://abcd.hosting/

Личный кабинет: https://panel.abcd.hosting/

Telegram: @AbcdHosting

Email: support@abcd.hosting

Twitter: https://twitter.com/abcdhosting

VK: https://vk.com/abcd.hosting