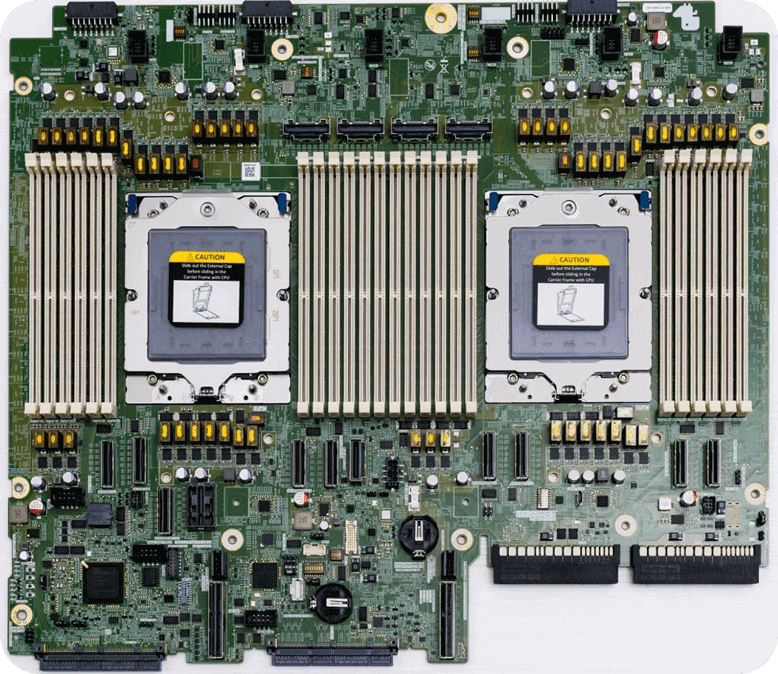

Расширили линейку собственных серверных решений

Расширили линейку собственных серверных решений

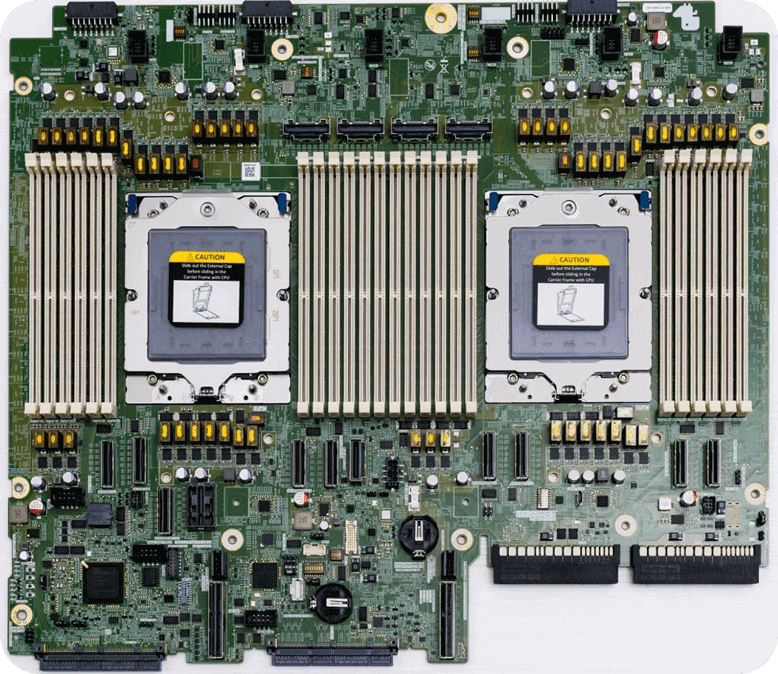

Объявляем о расширении линейки собственных серверных решений и представляем плату на базе AMD EPYC 9005 Turin. Ключевое преимущество этого процессора — до 192 используемых ядер на сокет, поддержка современных стандартов, включая PCIe 5.0, DDR5 до 6 400 МГц и CXL 2.0. А также — возможность установить до 24 накопителей NVMe. По предварительным оценкам, решение превосходит альтернативные платформы в производительности инференса AI-моделей до 3,8 раз.

selectel.ru/blog/amd-board/

Анонсировали запуск Foundation Models Catalog

selectel.ru/blog/amd-board/

Анонсировали запуск Foundation Models Catalog

Каталог позволяет бизнесу развертывать и управлять AI-моделями на базе облачной инфраструктуры Selectel. Он упрощает работу над созданием корпоративных AI-агентов, генерацией текстов и контента, а также автоматизацией продаж с помощью чат-ботов.

selectel.ru/blog/service-ai-model-fms/

Представили новые решения Bare Metal Cloud

Теперь нашим клиентам доступны расширенные возможности Terraform-провайдера для гибкого управления физическими серверами, а также легко масштабируемые сетевые диски. Концепция IaC избавляет от долгой ручной настройки инфраструктуры и позволяет начинать работу с платформой и сервисами быстрее. Такой подход позволяет унифицировать процессы и интегрировать управление железом в существующие CI/CD-пайплайны.

selectel.ru/blog/bare-metal-cloud-new-tools/

Запустили SelectOS Manpages

Это новый веб-ресурс, который позволяет в удобном формате находить мануалы из репозитория SelectOS, а также пользоваться умным AI-помощником для упрощения работы с манами. Решение поможет системным администраторам и всем, кто взаимодействует с серверными ОС и регулярно обращается к справочным порталам.

selectel.ru/blog/selectos-manpages-news/

Запустили для аренды Enterprise-grade серверы

Серверы подходят для высоконагруженных проектов любого масштаба. А также включают в себя серверные платформы А-брендов, в том числе DELL, выделенную стойку с возможностью подключить iDRAC-мониторинг и собственное сетевое оборудование. Их скорость достигает 100 Гбит/с.

Добавили Astra Linux в выделенные серверы

Теперь вы можете заказать выделенные серверы с Astra Linux или установить эту ОС на уже заказанные серверы. Система имеет встроенные средства защиты информации для стабильной и безопасной работы IT-инфраструктур любого масштаба и для обработки информации различной степени конфиденциальности.

Открыли программу для развития open source

OpenFix — это проект для тех, кто хочет делать open source безопаснее, чище и надежнее. Выберите задачу, отправьте заявку и определите комфортную скорость решения. За выполнение работ вы получите гарантированную оплату. При этом все права останутся у вас: после публикации решения пакет будет распространяться как open source по пермиссивной лицензии.

promo.selectel.ru/openfix

Рассказали про защиту персональных данных

Выяснили, как сделать обработку персональных данных безопасной: с чего начать, как выбрать подходящее решение и подтвердить эффективность реализованных мер.

selectel.ru/blog/events/updates-about-152/

Помогли студентам наметить карьерный трек

Встретились уютным студенческим комьюнити, чтобы обсудить реальный опыт, ошибки и победы. Поговорили о том, с чего начать карьеру в IT. Будет полезно всем, кто только знакомится с этой сферой.

selectel.ru/blog/events/selectel-students-day-2025/

Разобрали тонкости хранения документов 1,5 млн пользователей

В бизнес-кейсе объяснили, как компания HRlink построила отказоустойчивую и надежную инфраструктуру для сервиса кадрового документооборота. Ежедневно через сервис подписываются сотни тысяч документов, а сам процесс подписания занимает не более шести секунд.

selectel.ru/blog/case-hrlink

Выяснили, как организовать инфраструктуру для рекламной платформы

Компания МоеVideo создала инфраструктуру для высоконагруженной рекламной платформы с аудиторией в 150 миллионов пользователей. Узнали, как им это удалось.

selectel.ru/blog/case-moe-video/