Международный день Wi-Fi

20 июня отмечается международный день Wi-Fi. Эта инициатива Альянса беспроводных широкополосных сетей призвана привлечь внимание к проблемам цифрового неравенства. Современные беспроводные технологии Wi-Fi способны помочь преодолению цифрового неравенства, особенно в странах с плохо развитой проводной инфраструктурой, предоставить доступ к дистанционному образованию, знаниям и информации широким слоям населения.

Целью дня является популяризация беспроводных технологий и стимулирование развития Wi-Fi сетей и оборудования для облегчения доступа к интернету в развивающихся странах с тем, чтобы пользователи в них могли повысить свой культурный, образовательный, экономический и, как следствие, уровень жизни.

Сетевая безопасность Wi-Fi

Удобство беспроводных технологий, свободы перемещения без пучка проводов также таит опасность несанкционированного доступа к домашней сети. В зависимости от чувствительности антенн и расположения беспроводного маршрутизатора Wi-Fi-сеть может распространяться на соседние квартиры, подъезды и даже дома. А раз есть физическая возможность, то остаётся лишь подобрать паролей для подключения к ней.

Наименее вредоносным результатом чужого вторжения может стать значительное снижение скорости доступа в интернет. Это может произойти, если к беспроводной сети будет подключен мощный потребитель трафика, например, телевизор или IPTV-приставка.

Чтобы не стать жертвой соседей-злоумышленников достаточно соблюдать пару несложных рекомендаций:

- Используйте генераторы для создания надёжных паролей для Wi-Fi максимально возможной длины, например, 15-20 символов. Стойким ко взлому будет не просто длинный пароль, но также пароль с обязательным использованием букв, цифр и спец. символов.

- Убедитесь, что настроено шифрование уровня хотя бы WPA2. При условии комбинированного пароля от 15 символов взломать его будет достаточно сложно. От использования шифрования WEP лучше отказаться — подобрать пароль к нему очень легко. У современных Wi-Fi-маршрутизаторов имеется шифрование WPA3, это самый надёжный вариант, при наличии приоритет следует отдать ему.

Безопасность Wi-Fi для здоровья

Несмотря на крайне малое электромагнитное излучение беспроводных устройств Wi-Fi, которое для бытовых точек доступа в России установлено <100 мВт, что на порядок меньше разрешённой мощности мобильных телефонов, их расположение в детских комнатах и спальнях не рекомендуется. Для более качественного покрытия в городских квартирах разместить роутер с функцией Wi-Fi лучше в центре помещения, обычно в коридоре.

Многие точки доступа поддерживают работу расписания Wi-Fi — периоды, когда радиомодуль работает и когда он выключен. С его помощью можно настроить автоматическое отключение беспроводной сети по ночам. Это немного сэкономит электроэнергию и снизит уровень излучения на спящих.

Производительность Wi-Fi сетей

Выбирая способ подключения домашних устройств к сети следует помнить, что проводные технологии всегда предпочтительнее — надёжнее и производительнее беспроводных. Стационарные устройства, такие как телевизор и компьютер стоит подключать к сети только проводом. Это повысит скорость и стабильность их соединения.

Так как радио эфир Wi-Fi один на всех, чем больше устройств одновременно работает в сети, тем ниже скорость доступная каждому. Сюда следует включить также беспроводные сети и устройства соседей, чьё излучение достигает квартиры, что совсем не редкость. В квартире многоэтажного дома можно «поймать» до 10 и более сетей.

Это означает что все они, конкурируя за частотный ресурс, будут мешать друг другу тем сильнее, чем больше их будет. Чтобы избежать этого при покупке нового Wi-Fi-маршрутизатора выберите двухдиапазонную модель (Dual Band), поддерживающую работу как в стандартном 2,4 ГГц, так и в относительно новом 5 ГГц. Поддержка диапазона 5 ГГц позволит домашним устройствам переключиться на него с более загруженного, зашумлённого и распространённого диапазон 2,4 ГГц, в котором работает большинство устройств прежних годов выпуска.

Неофициальный праздник был учреждён в 2011 году по инициативе отраслевой ассоциации. С тех пор в этот день есть повод вспомнить о тех, кто день и ночь (что чаще :) трудится на благо всех пользователей сети. Ведь если интернет-провайдеры это становой хребет (backbone) сети, то хостинг-провайдеры — его «мясо», контент и сервисы. Без доступа к сети пользователи не смогут получить контент, а без контента, сервисов им не очень нужен интернет. Таким образом, хостинг-провайдеры — неотъемлемая часть информационной экономики и самого современного образа жизни.

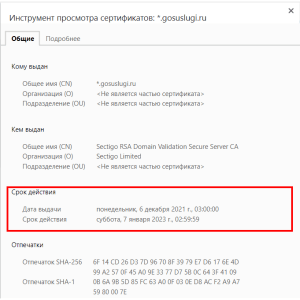

Неофициальный праздник был учреждён в 2011 году по инициативе отраслевой ассоциации. С тех пор в этот день есть повод вспомнить о тех, кто день и ночь (что чаще :) трудится на благо всех пользователей сети. Ведь если интернет-провайдеры это становой хребет (backbone) сети, то хостинг-провайдеры — его «мясо», контент и сервисы. Без доступа к сети пользователи не смогут получить контент, а без контента, сервисов им не очень нужен интернет. Таким образом, хостинг-провайдеры — неотъемлемая часть информационной экономики и самого современного образа жизни. Цифровой сертификат, используемый для создания и поддержания шифрованного соединения HTTPS, выпущенный для домена gosuslugi.ru, прекращает своё действие в 3 часа ночи 7 января 2023. Подключение к сайту с просроченным или отсутствующим сертификатом приводит к появлению в браузере уведомления о небезопасности подключения. Также данные передаваемые по не зашифрованному соединению могут быть перехвачены.

Цифровой сертификат, используемый для создания и поддержания шифрованного соединения HTTPS, выпущенный для домена gosuslugi.ru, прекращает своё действие в 3 часа ночи 7 января 2023. Подключение к сайту с просроченным или отсутствующим сертификатом приводит к появлению в браузере уведомления о небезопасности подключения. Также данные передаваемые по не зашифрованному соединению могут быть перехвачены.

Популярный open-source проект ограничил подключения из России к своим серверам для обновления антивирусных баз свободного антивируса ClamAV. Теперь при попытке соединения с database.clamav.net поступает HTTP-ошибка 403 – доступ запрещён. Стоит ли говорить, что эффективность антивируса с устаревшими базами сигнатур резко снижается? Особенно страдают серверы

Популярный open-source проект ограничил подключения из России к своим серверам для обновления антивирусных баз свободного антивируса ClamAV. Теперь при попытке соединения с database.clamav.net поступает HTTP-ошибка 403 – доступ запрещён. Стоит ли говорить, что эффективность антивируса с устаревшими базами сигнатур резко снижается? Особенно страдают серверы